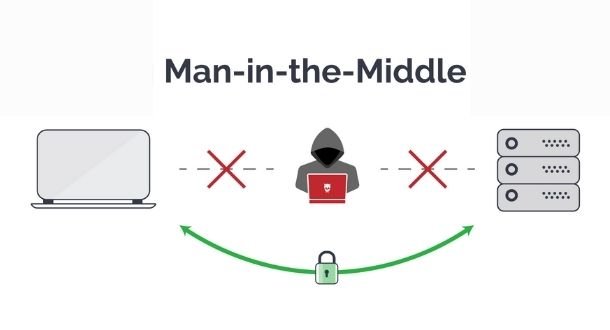

Las 6 mejores herramientas de ataque Man-in-The-Middle (MiTM) que todo hacker ético debe conocer

Los ataques Man-in-The-Middle (MiTM) son una de las técnicas de hacking más populares actualmente, y se presentan cuando un tercero irrumpe de forma arbitraria una sesión de red establecida oLEER MÁS