Un nuevo ransomware llamado Phobos se encuentra infectando equipos y redes de manera masiva

Un grupo de hackers se encuentra buscando acceso remoto a las redes de distintas organizaciones para distribuir nuevas variantes de ransomware. Acorde a especialistas en seguridad en redes del Instituto Internacional de Seguridad Cibernética, los atacantes también se encuentran infectando sitios que comparten versiones craqueadas de software comercial para esparcir el ransomware.

Los hackers han estado accediendo de forma remota a las redes empresariales para infectar PCs, redes compartidas e infraestructura virtual con un ransomware llamado Phobos, comentan los especialistas en seguridad en redes. Además, los atacantes continúan distribuyendo variantes del ransomware STOP a través de adware incrustado en algunos sitios de “software craqueado”.

Aunque muchos hackers abandonaron el uso de ataques de ransomware para dedicarse a otras actividades maliciosas, como el cryptojacking, algunas pandillas de cibercriminales continúan dedicándose a distribuir software de cifrado.

ID Ransomware es una plataforma donde las víctimas de ransomware pueden identificar qué clase de malware fue utilizado para cifrar sus archivos; actualmente cuenta con 673 variantes de ransomware identificadas, un aumento notable respecto a las 631 variantes registradas en la plataforma a mediados del 2018.

Entre las variantes de malware identificadas en ID Ransomware, se encuentra una nueva variante de crypto-locker llamada Phobos, derivado del término griego para ‘miedo’. Phobos ha estado atacando múltiples organizaciones desde inicios de 2019, advierten expertos en seguridad en redes, destacando que este malware guarda gran similitud con el ransomware Dharma; este ransomware cuenta con la capacidad de bloquear archivos en una unidad local, así como unidades de red asignadas, recursos compartidos de red no asignados y unidades de máquinas virtuales.

Mientras que algunas variantes de ransomware infectan los sistemas con la ayuda de campañas de spam o phishing, Phobos busca acceder a puertos RDP abiertos o con pocas medidas de seguridad, acorde a los expertos.

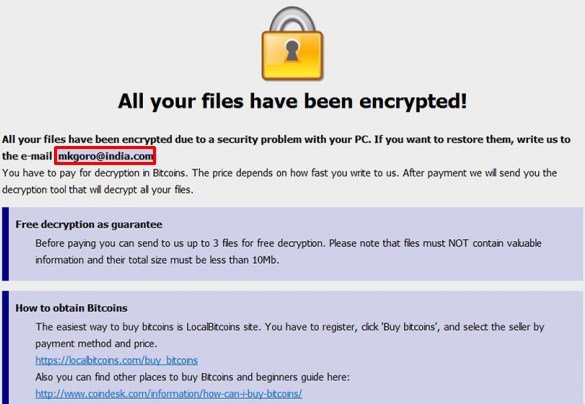

Las listas de puertos RDP vulnerables puede ser adquirida a bajo costo en algunos foros frecuentados por cibercriminales que tratan de explotar estas debilidades con ataques de fuerza bruta. Esto significa que los criminales podrían pasar semanas, incluso meses, infiltrados en las redes de una organización para infectar sus sistemas con ransomware. La nota de rescate que Phobos entrega a las víctimas después de bloquear y cifrar sus archivos es idéntica a la nota de rescate que entregaba en su momento el ransomware Dharma, pues realmente sólo cambia el nombre del malware.

En la nota de rescate incluso se ofrecen algunos servicios de seguridad: “También le ofrecemos servicios. ¿Desea conocer múltiples consejos para protegerse contra estos ataques? – El precio es de 0.1 Bitcoin, y recuerde que nuestro trabajo es muy difícil y requiere mucho tiempo y costos”. En estos momentos, 1 Bitcoin equivale a 350 dólares.

Los expertos en seguridad en redes solicitan a las organizaciones e individuos víctimas de ransomware evitar realizar cualquier pago por un rescate en la medida de lo posible, pues pagando estas cuotas se financia de forma directa estas actividades maliciosas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad