Un grupo operador de campañas de malvertising conocido como ScamClub lleva un tiempo explotando una vulnerabilidad día cero sin corregir en algunos navegadores web basados en WebKit con el fin de esquivar los mecanismos de seguridad y redirigir a los usuarios desprevenidos a sitios web maliciosos donde se alojan estadas de tarjetas de regalo.

El término malvertising se refiere a la inyección de malware en la publicidad en línea con el fin de desplegar ataques posteriores. Los actores de amenazas pueden aprovecharse de las fallas de seguridad en el software de anunciantes legítimos o bien colocar malware en sus propias plataformas.

Esta campaña fraudulenta fue detectada por primera vez en junio de 2020 y al parecer sigue activa a pesar de las actualizaciones de seguridad lanzadas para corregir las fallas explotadas por los hackers. Acorde al reporte, esta es una campaña típica de ScamClub, que emplea una carga útil con múltiples capas, comenzando con una etiqueta publicitaria alojada en una CDN maliciosa. Este reporte fue elaborado por la firma de seguridad Confiant.

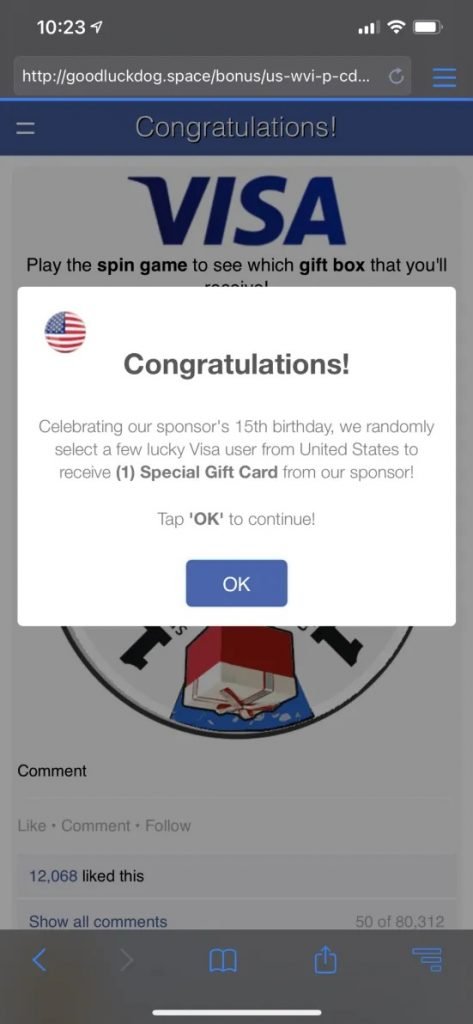

Los expertos mencionan que este grupo ha estado activo desde hace más de una década, atacando principalmente a usuarios de dispositivos iOS con estafas en línea con las que buscan engañar a los usuarios para que entreguen su información confidencial. En su campaña más reciente, los hackers usan una técnica avanzada para esquivar el entorno aislado de iframe HTML, un sandbox cuya principal función es evitar que el sitio web interactúe con código malicioso.

Los operadores de ScamClub explotan un error en la forma en que el motor WebKit administra la detección de eventos en JavaScript, redirigiendo a los usuarios de sitios legítimos a dominios web maliciosos.

“El atributo sandbox `allow-top-navigation-by-user-activation`, considerado como una de las herramientas más importantes de los mecanismos contra el malvertising, debería evitar cualquier redirección a menos que se lleve a cabo una activación adecuada. La activación en este contexto significa un toque o un clic dentro del marco”, mencionan los expertos. En otras palabras, aunque la redirección no debería ocurrir bajo ninguna circunstancia, los errores en navegadores como Safari permiten que se complete exitosamente el ataque.

Los expertos enfatizan el hecho de que la falla explotada por los hackers sólo funciona en navegadores basados en el motor WebKit, como Safari y Google Chrome para dispositivos iOS. El reporte menciona que se han detectado al menos 50 millones de anuncios maliciosos, llegando a detectar hasta 15 millones en un solo día. Debido a que la campaña sigue activa los expertos recomiendan ignorar cualquier anuncio en línea en el que se le solicite a los usuarios entregar información confidencial, que es el indicio más claro de que se trata de una estafa.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad