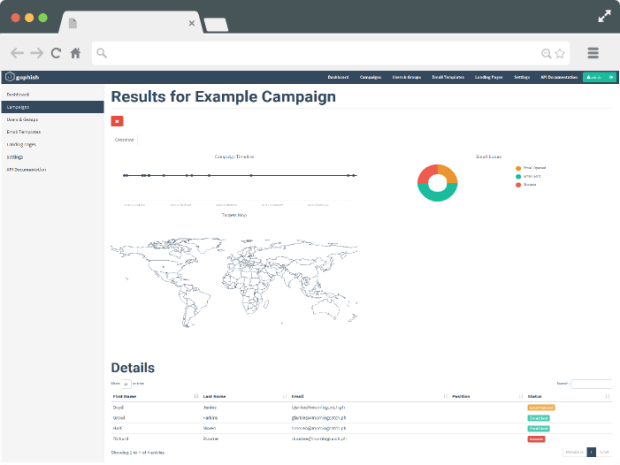

Entrenar usuarios en redes corporativas para hacer frente a ataques de Phising.

Muchas brechas de redes y sistemas de grandes corporaciones comienzan con un correo electrónico de Phishing bien diseñado y persuasivo. Las organizaciones y empresas para evitar estar brechas, deberían formarLEER MÁS