Las autoridades canadienses desmantelaron lo que parece ser uno de los ataques de telecomunicaciones con motivación financiera técnicamente más sofisticados documentados públicamente en Norteamérica, tras arrestar a tres sospechosos acusados de operar sistemas “SMS blaster” montados en vehículos que suplantaron torres celulares legítimas, indujeron a dispositivos móviles cercanos a conectarse a infraestructura clandestina, entregaron mensajes de phishing a esos dispositivos —probablemente mediante mensajería directa a través de la red falsa en lugar de la infraestructura SMS convencional del operador, de acuerdo con los detalles públicos disponibles y el análisis técnico— y desencadenaron aproximadamente 13 millones de interrupciones en la red en el área metropolitana del Gran Toronto.

Según el Servicio de Policía de Toronto, la investigación —cuyo nombre en clave fue Proyecto Lighthouse— comenzó en noviembre de 2025 después de que las autoridades recibieran información de un socio de ciberseguridad sobre actividad de telecomunicaciones sospechosa en el centro de Toronto. Los investigadores determinaron que los atacantes se desplazaban por la ciudad en vehículos equipados con infraestructura inalámbrica clandestina capaz de interactuar directamente con dispositivos móviles cercanos.

La policía señaló que la infraestructura se conectó con decenas de miles de dispositivos, interrumpió la conectividad celular legítima y pudo haber interferido temporalmente con las comunicaciones de emergencia, incluido el acceso al 911. Las órdenes de cateo ejecutadas el 31 de marzo en Markham y Hamilton derivaron en el decomiso de múltiples sistemas SMS blaster y equipo electrónico. Dos sospechosos fueron arrestados durante los operativos, mientras que un tercero se entregó el 21 de abril. Las autoridades se negaron a publicar fotografías de los dispositivos decomisados, describiéndolos únicamente como “de construcción única” por razones de seguridad pública.

Esa frase es particularmente significativa porque sugiere con fuerza que los investigadores recuperaron infraestructura de telecomunicaciones clandestina fabricada a medida, en lugar de hardware convencional de phishing.

El Ataque Eludió por Completo la Infraestructura Tradicional de Smishing

Las campañas tradicionales de phishing por SMS dependen de:

- proveedores de mensajería masiva

- pasarelas SMS comprometidas

- granjas de SIM

- APIs de comunicación en la nube

- agregadores externos de telecomunicaciones

Esas operaciones dejan rastros en la infraestructura de telecomunicaciones legítima, donde los operadores pueden detectar comportamientos anómalos de los remitentes, identificar enlaces maliciosos y suspender campañas abusivas.

La operación de Toronto parece haber eludido ese modelo por completo.

En lugar de enviar mensajes de phishing a través de Centros de Servicio de Mensajes Cortos (SMSC) legítimos, los atacantes presuntamente operaron infraestructura de radio clandestina capaz de comunicarse directamente con teléfonos cercanos en frecuencias celulares.

En el enrutamiento legítimo de SMS:

Teléfono → Torre Celular → Red Central del Operador → SMSC → Destinatario

En la operación de Toronto:

Teléfono → Torre Clandestina → Infraestructura SMS Controlada por el Atacante → Dispositivo Víctima

Esto eludió completamente los filtros antispam del operador porque el operador nunca procesó el mensaje. Los atacantes se convirtieron temporalmente en el proveedor de telecomunicaciones.

Por Qué Fallaron los Mecanismos de Detección Tradicionales

Los sistemas de filtrado de SMS del lado del operador dependen de varios puntos de control que fueron completamente burlados:

Filtrado a nivel SMSC — Los Centros de Servicio de Mensajes Cortos inspeccionan el contenido de los mensajes, la reputación del remitente y los umbrales de tasa de entrega. Dado que los mensajes se originaron en la infraestructura clandestina y no en un SMSC del operador, ningún SMSC procesó el tráfico.

Monitoreo de señalización SS7 — Los operadores monitorean el tráfico del Sistema de Señalización Número 7 (SS7) en busca de enrutamiento anómalo o tormentas de actualización de ubicación. Sin embargo, en un modelo de estación base clandestina independiente, el monitoreo SS7 tradicional puede ofrecer visibilidad limitada porque la actividad maliciosa ocurre principalmente en la capa de acceso por radio y no en el núcleo del operador —aunque las arquitecturas 2G y 3G pueden involucrar señalización SS7/MAP dependiendo de cómo esté estructurado el núcleo clandestino.

Lista negra basada en IMSI — Los operadores pueden bloquear identificadores de SIM específicos para impedir el envío masivo de mensajes. La infraestructura clandestina nunca se autenticó a través del Registro de Ubicación Base (HLR) o el Servidor de Suscriptores Base (HSS) del operador, lo que hizo irrelevante el bloqueo por lista negra.

Límites de tasa de mensajes A2P (Aplicación a Persona) — La aplicación por parte del operador de límites de volumen por remitente no tiene efecto contra un modelo de inyección fuera de banda.

Reglas de Firewall SMS de la GSMA — Los operadores despliegan firewalls de SMS en los puntos de interconexión para filtrar el tráfico de rutas grises y mensajes falsificados. En esta cadena de ataque no participó ningún punto de interconexión.

Hardware de Radio Definido por Software Probablemente Impulsó la Infraestructura Clandestina

En el centro de este tipo de operación se encuentra el hardware de Radio Definido por Software (SDR, por sus siglas en inglés).

Las torres de telecomunicaciones tradicionales dependen de hardware de radio altamente especializado basado en ASICs diseñados para funciones fijas. Los SDR separan el hardware de radio de la lógica de protocolo trasladando el procesamiento de señales al software, lo que permite que una sola plataforma de hardware emule prácticamente cualquier protocolo de radio mediante la sustitución o modificación del stack de software.

El hardware físico típicamente realiza:

- Transmisión y recepción de RF

- Conversión analógico-digital y digital-analógico

- Sintonización de frecuencia y selección de canal

- Amplificación y filtrado de RF

- Sincronización de temporización crítica para el cumplimiento del protocolo celular

La lógica de telecomunicaciones de capas superiores —incluidas las máquinas de estado del protocolo celular, los procedimientos de autenticación y el enrutamiento de mensajes— es manejada por software que se ejecuta en sistemas informáticos adjuntos.

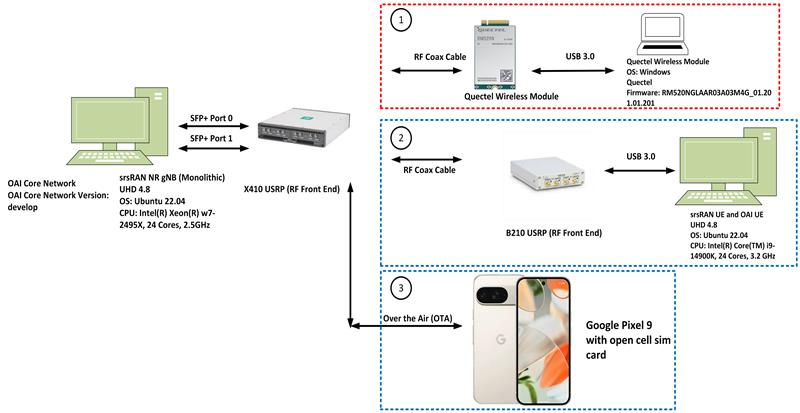

Plataformas USRP de Ettus Research

Ettus Research fabrica algunas de las plataformas SDR más utilizadas para la experimentación en telecomunicaciones.

El USRP B210 sigue siendo una de las plataformas más comunes para la experimentación celular porque admite:

- Comunicaciones full-duplex en una sola cadena de RF

- Transmisión y recepción simultáneas (crítico para la suplantación de estaciones base)

- Cobertura de frecuencias de 70 MHz a 6 GHz, abarcando todas las bandas celulares principales

- Soporte de antenas MIMO 2×2

- Entornos de prueba LTE mediante srsRAN y OpenAirInterface

- Procesamiento de señales asistido por FPGA mediante la FPGA Xilinx Spartan-6 integrada

- Interfaz USB 3.0 con aproximadamente 61.44 MHz de ancho de banda instantáneo

La capacidad full-duplex es crítica en operaciones de torres clandestinas porque la infraestructura debe transmitir continuamente señales de baliza de la torre (Bloques de Información del Sistema en LTE, BCCH/SCH en GSM) mientras simultáneamente recibe y procesa solicitudes de conexión de dispositivos víctima.

El USRP X310 ofrece un ancho de banda y rendimiento de procesamiento significativamente mayores, siendo más adecuado para:

- Despliegues multiportadora que cubren múltiples bandas simultáneamente

- Operaciones de plano de datos de mayor rendimiento

- Aceleración por FPGA mediante la FPGA Kintex-7 integrada

- Interfaces duales de 10 GigE o PCIe

Los investigadores han utilizado históricamente las plataformas USRP para:

- Investigación de eNodeB (estación base LTE) clandestino

- Fuzzing de protocolos LTE y descubrimiento de vulnerabilidades

- Construcción y simulación de captores de IMSI

- Pruebas de seguridad de protocolos y auditoría de estándares

- Desarrollo de sistemas de interceptación legal

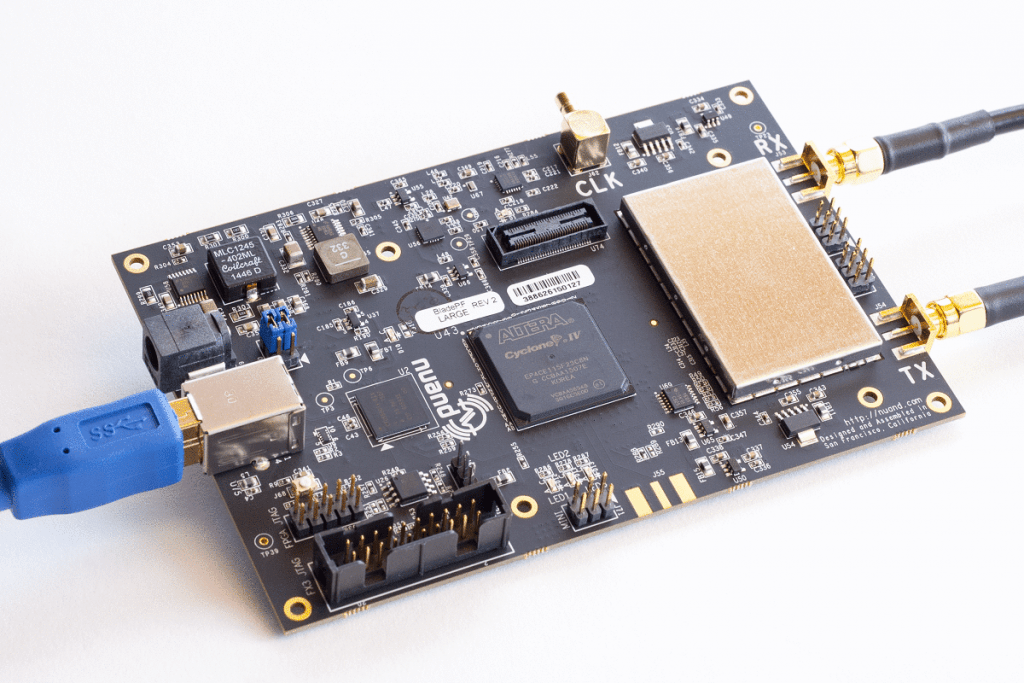

Nuand bladeRF

Las plataformas Nuand bladeRF ofrecen una alternativa de menor costo sin dejar de soportar experimentación seria en telecomunicaciones.

Sus capacidades incluyen:

- Aceleración FPGA integrada (Cyclone IV o Cyclone V según el modelo)

- Funcionalidad completa de transceptor mediante el transceptor RF Lime Microsystems LMS6002D o LMS7002M

- Amplio soporte de bandas celulares (300 MHz–3.8 GHz en bladeRF x40/x115; 47 MHz–6 GHz en bladeRF 2.0 micro)

- Interfaz USB 3.0 con hasta 40 MHz de ancho de banda instantáneo

- Diseño compacto favorable para operaciones ocultas en vehículos

Los sistemas bladeRF se utilizan frecuentemente en experimentación clandestina con GSM y LTE debido a su portabilidad, precio accesible y compatibilidad con stacks celulares de código abierto como OsmocomBB y srsRAN.

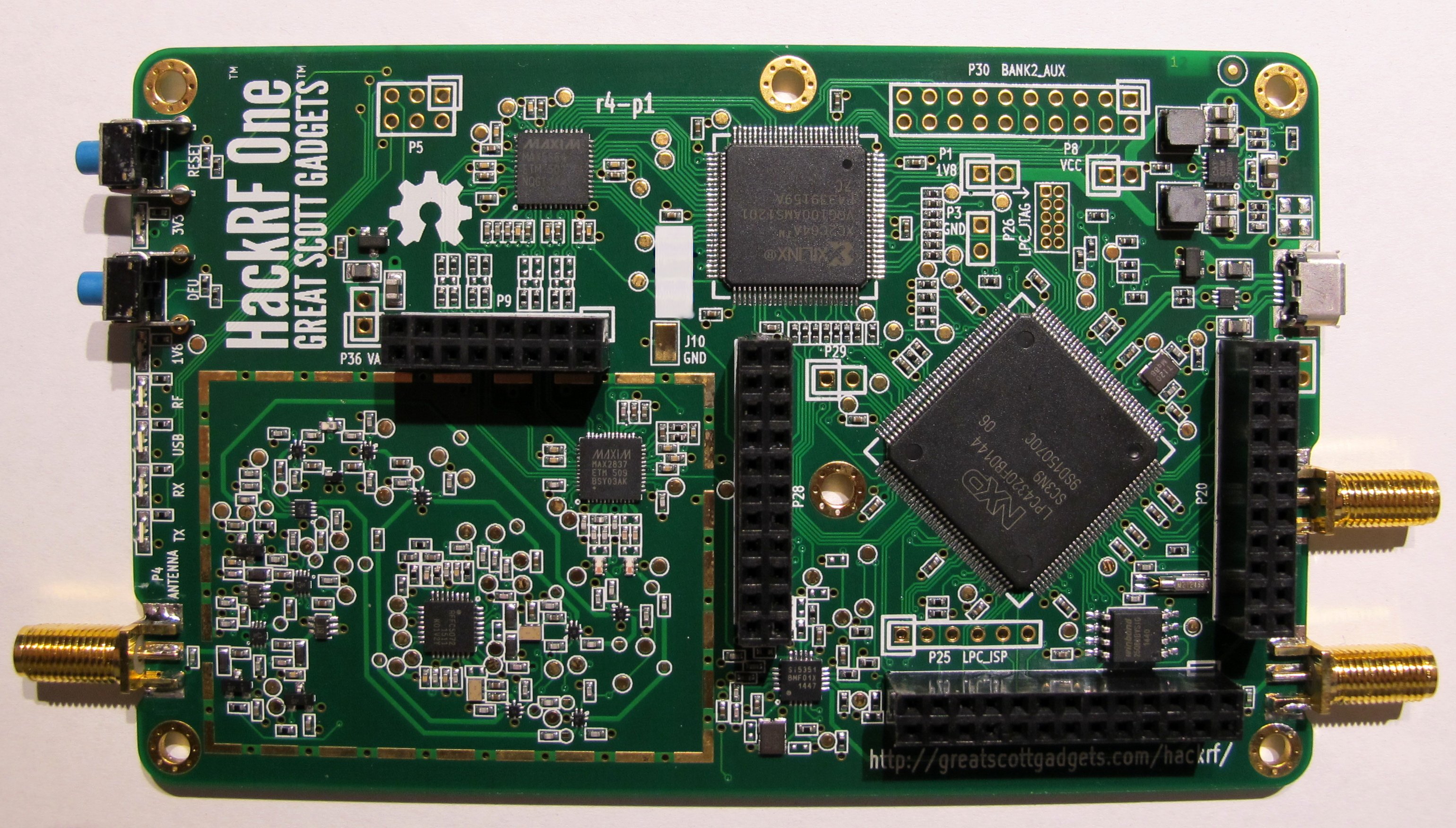

HackRF One

HackRF One, desarrollado por Michael Ossmann, es uno de los dispositivos SDR más conocidos.

Admite:

- Rango de frecuencias de 1 MHz a 6 GHz

- Portabilidad adecuada para reconocimiento y mapeo de señales

- Monitoreo de espectro en amplios rangos de frecuencia

Su limitación técnica principal es que opera únicamente en modo half-duplex, lo que significa que la cadena de RF no puede transmitir y recibir simultáneamente. Esta es una restricción arquitectónica de los circuitos integrados MAX2837 y MAX5864 utilizados en su diseño.

Esa limitación hace que HackRF sea generalmente menos práctico para operaciones sostenidas de torres clandestinas que las plataformas full-duplex, aunque los investigadores lo han utilizado en ataques inalámbricos de prueba de concepto. La suplantación sostenida de estación base requiere de forma simultánea:

- Transmitir señales de sincronización (PSS/SSS en LTE)

- Transmitir Bloques de Información del Sistema (SIBs)

- Recibir preámbulos del Canal de Acceso Aleatorio (RACH) de dispositivos que se conectan

- Procesar canales de enlace ascendente

HackRF One es más útil en este contexto de amenaza para:

- Descubrimiento de frecuencias objetivo y mapeo de bandas del operador

- Levantamiento de intensidad de señal para identificar posiciones de despliegue óptimas

- Monitoreo de espectro para identificar torres competidoras y congestión de canales

- Reconocimiento previo al ataque para determinar qué generación de protocolo emular (2G/3G/4G)

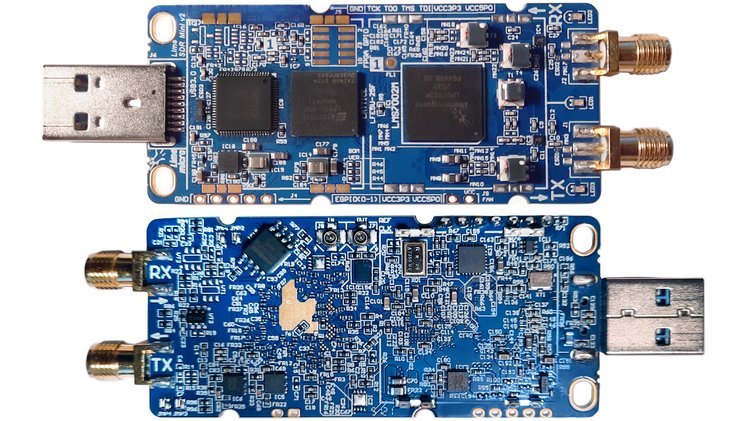

LimeSDR

Las plataformas LimeSDR se utilizan frecuentemente en laboratorios de telecomunicaciones porque admiten:

- Comunicación full-duplex mediante el chip transceptor RF Lime Microsystems LMS7002M

- Cobertura de frecuencias de 100 kHz a 3.8 GHz

- Configuración MIMO 2×2 con múltiples rutas de antena

- Aceleración FPGA mediante Intel Cyclone IV integrado (LimeSDR-USB) o ECP5 (LimeSDR-Mini)

- Interfaces USB 3.0 y PCIe según el modelo

La arquitectura del chip LMS7002M es particularmente notable porque integra una banda base digital completamente programable, permitiendo que más del stack de protocolo se ejecute más cerca del hardware —reduciendo la latencia en operaciones de protocolo celular críticas en tiempo como la sincronización de respuesta RACH.

Tarjetas de Telecomunicaciones Modificadas

Esta categoría puede ser especialmente relevante dado que las autoridades describieron los dispositivos como “de construcción única”. Los investigadores no revelaron el diseño del hardware, pero esa frase puede indicar ensamblados de RF personalizados o componentes de grado telecom modificados, en lugar de hardware SDR comercial estándar.

Las tarjetas de grado telecom, de haber sido incorporadas, ofrecerían ventajas operativas significativas sobre las plataformas SDR de consumo:

- Mayor potencia de salida de RF — El hardware de estaciones base comerciales está diseñado para cobertura celular a escala de kilómetros, mientras que las plataformas SDR típicamente producen salidas de nivel de milivatios que requieren amplificación externa

- Mayor cumplimiento del protocolo — El hardware diseñado y probado conforme a las especificaciones 3GPP tiende a lograr mayor compatibilidad con una gama más amplia de implementaciones de firmware de dispositivos

- Mayor radio de cobertura geográfica — Incluso operando a potencia reducida, el hardware de radio construido específicamente puede alcanzar cientos de metros, frente a decenas de metros de las plataformas SDR de baja potencia

- Mayor confiabilidad térmica — Las plataformas SDR que ejecutan cargas de trabajo celulares intensivas pueden sobrecalentarse durante operación sostenida; el hardware de propósito específico está diseñado para ciclos de trabajo continuos

Independientemente del front end de RF, los operadores en este tipo de despliegue típicamente integran componentes de soporte como:

- Amplificadores de potencia de RF (p. ej., serie Mini-Circuits ZHL u otros amplificadores específicos para bandas celulares)

- Antenas direccionales Yagi o de panel para cobertura focalizada

- Antenas omnidireccionales para cobertura de área amplia

- Osciladores disciplinados por GPS (GPSDO) para sincronización precisa de frecuencia y temporización —crítico para los cálculos de avance de temporización LTE

- Inversores de corriente que convierten los 12V DC del vehículo en AC para alimentar el equipo

- Sistemas Linux embebidos (Raspberry Pi, NVIDIA Jetson o mini-PCs x86) que ejecutan el stack de software

- Arreglos de baterías que habilitan el despliegue estacionario encubierto con el motor apagado

Esta arquitectura permite operaciones continuas con base en vehículos sin requerir proximidad a infraestructura eléctrica.

El Software de Estación Base Clandestina Habilitó la Suplantación de Red

El hardware SDR por sí solo no puede suplantar a un proveedor móvil. Los atacantes requieren software que emule las funciones de la red de acceso por radio y, en despliegues más sofisticados, la infraestructura del núcleo del operador.

Debilidad del Protocolo GSM: Autenticación Unilateral

Un fallo de diseño fundamental en GSM (2G) lo hace especialmente atractivo para ataques de torres clandestinas: la red autentica al suscriptor, pero el suscriptor no autentica a la red.

En la autenticación GSM legítima:

Red → Envía RAND (desafío aleatorio) → Teléfono

Teléfono → Calcula SRES usando Ki (clave secreta del SIM) → Red

Red → Verifica SRES → Otorga acceso

El teléfono no tiene ningún mecanismo para verificar que la red a la que se está conectando es legítima. Cualquier estación base que transmita señales GSM válidas con un Código de País Móvil (MCC) y un Código de Red Móvil (MNC) apropiados puede atraer conexiones de dispositivos.

LTE introdujo el Sistema de Autenticación y Acuerdo de Claves del Sistema de Paquetes Evolucionado (EPS-AKA), que proporciona autenticación mutua —pero el ataque de degradación descrito en la Fase 3 elude esta protección.

OpenBTS

OpenBTS fue uno de los primeros proyectos importantes que demostró que la infraestructura GSM podía virtualizarse usando hardware SDR de consumo, con su primera demostración pública alrededor de 2008.

OpenBTS convierte las comunicaciones de radio GSM en tráfico SIP (Protocolo de Inicio de Sesión), permitiendo que voz y SMS se enruten a través de infraestructura VoIP.

Arquitectura:

Teléfono → Torre GSM Falsa (SDR) → OpenBTS → PBX Asterisk → Backend SIP

Componentes clave:

- Capa transceptora — Maneja el procesamiento de señal de radio en la capa física, incluyendo formateo de ráfagas, corrección de frecuencia y alineación de temporización

- Núcleo OpenBTS — Implementa los protocolos GSM de Capa 2 (enlace de datos) y Capa 3 (red)

- Integración con Asterisk — Enruta llamadas y SMS a través del PBX Asterisk, habilitando la inyección arbitraria de mensajes

Dado que GSM carece de autenticación mutua, OpenBTS puede atraer conexiones de dispositivos sin poseer credenciales de suscriptor. Los mensajes SMS pueden inyectarse directamente a dispositivos conectados sin ninguna participación del operador.

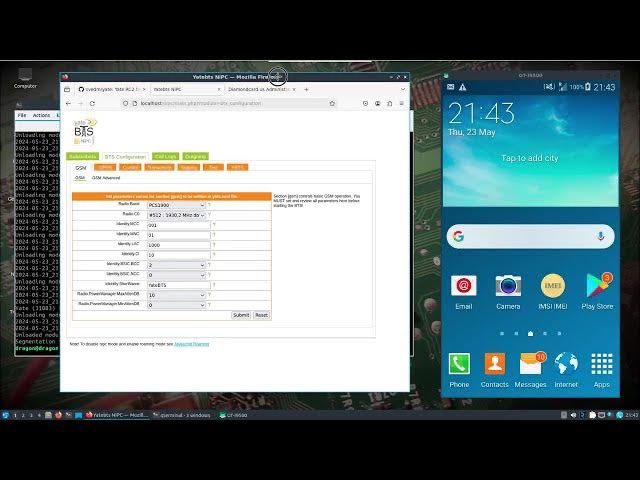

YateBTS

YateBTS proporciona una alternativa más integrada a OpenBTS:

- Emulación de GSM y GPRS en una sola plataforma

- Enrutamiento de SMS integrado sin requerir un PBX separado

- Enrutamiento de voz mediante el motor PBX YATE

- Servicios de registro de suscriptores mediante un HLR embebido

- Interfaz de administración web adecuada para operadores con menor experiencia técnica en telecomunicaciones

La menor complejidad de despliegue de YateBTS lo hace particularmente atractivo para operadores delictivos que carecen de conocimientos profundos de ingeniería de telecomunicaciones.

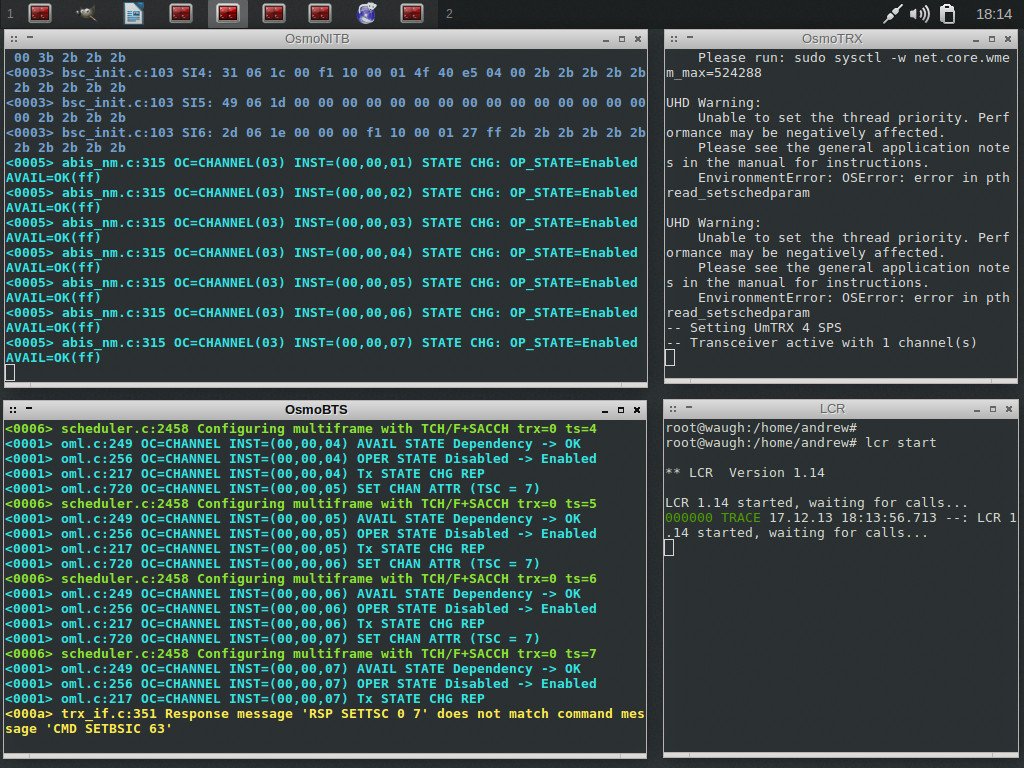

Osmocom

El proyecto Osmocom proporciona un stack GSM de código abierto modular y de grado de producción que emula de manera más completa la infraestructura de operadores.

| Componente | Función |

|---|---|

| OsmoBTS | Estación Transceptora Base — maneja las capas de protocolo de radio |

| OsmoBSC | Controlador de Estación Base — gestiona múltiples BTSs |

| OsmoMSC | Centro de Conmutación Móvil — maneja el enrutamiento de llamadas de voz |

| OsmoHLR | Registro de Ubicación Base — almacena identidades de suscriptores y datos de autenticación |

| OsmoSGSN | Nodo de Soporte GPRS de Servicio — gestiona sesiones de datos en paquetes |

| OsmoGGSN | Nodo de Soporte GPRS de Pasarela — conecta datos en paquetes a internet |

| OsmoSTP | Punto de Transferencia de Señalización — enruta señalización SS7 |

En conjunto, los atacantes pueden emular grandes porciones de la infraestructura real de un operador. El stack Osmocom destaca porque soporta la interfaz Abis (entre BTS y BSC) sobre IP, habilitando despliegues geográficamente distribuidos donde el hardware de radio y el procesamiento de la red central operan en sistemas separados.

srsRAN (antes srsLTE)

srsRAN extiende las capacidades de estación base clandestina hacia la generación LTE:

- Creación de eNodeB (eNB) LTE clandestino dirigido a dispositivos 4G modernos

- Emulación de Equipo de Usuario (UE) para pruebas de protocolo

- Implementación completa de enlace descendente y ascendente LTE

- Soporte parcial de 5G NR (Nueva Radio) en las ramas srsRAN 4G/Project

- Integración con GNU Radio para pipelines de procesamiento de señales

Los ataques LTE son técnicamente más difíciles porque LTE exige autenticación mutua EPS-AKA y utiliza cifrado más robusto (algoritmos SNOW 3G y ZUC basados en AES). Los investigadores han demostrado abusos de señalización LTE —incluyendo escenarios de rechazo de conexión y degradación— aunque explotar LTE sigue siendo significativamente más difícil que abusar de redes GSM heredadas. Algunos vectores de ataque documentados en investigación incluyen:

- Ataque de cifrado nulo — Algunas implementaciones de eNB pueden negociar la ausencia de cifrado si el UE lo acepta; los eNBs clandestinos pueden intentar forzar el cifrado nulo

- Ataques de rechazo de conexión — El eNB clandestino emite un mensaje Attach Reject con un código de causa (p. ej., causa #14 “servicios EPS no permitidos”) que provoca que el dispositivo se desconecte y potencialmente regrese a 2G

- Inyección de mensajes RRC (Control de Recursos de Radio) — Ciertos mensajes RRC no requieren contexto de seguridad establecido y pueden inyectarse antes de que se complete la autenticación

- Tormentas de TAU (Actualización de Área de Rastreo) — Las solicitudes TAU repetidas pueden explotarse para rastrear ubicaciones de dispositivos y generar condiciones de denegación de servicio contra redes legítimas

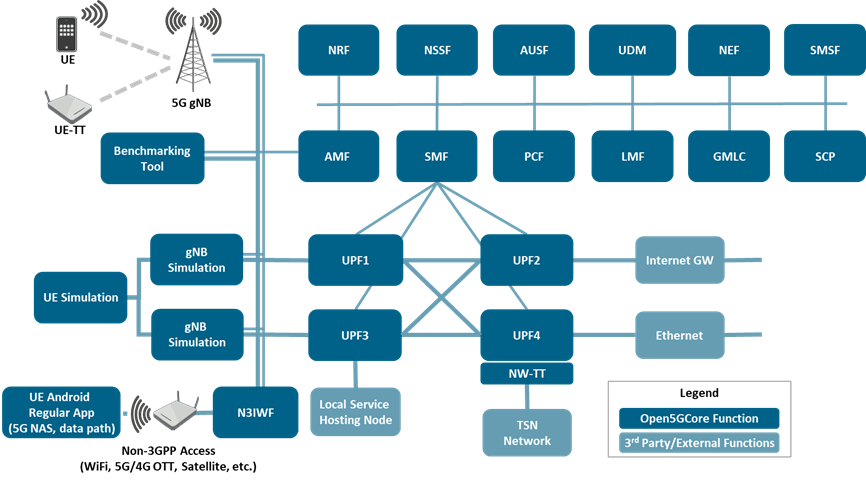

Open5GS

En entornos de laboratorio avanzados, plataformas como Open5GS pueden emular grandes porciones de la infraestructura de operadores, aunque los investigadores no indicaron si se utilizó este tipo de herramienta en el presente caso.

Open5GS soporta tanto arquitecturas de EPC (Núcleo de Paquetes Evolucionado) 4G como de núcleo 5G.

Componentes del EPC 4G:

| Componente | Función |

|---|---|

| MME | Entidad de Gestión de Movilidad — maneja el registro de dispositivos, la coordinación de autenticación y el traspaso |

| HSS | Servidor de Suscriptores Base — almacena vectores de autenticación y perfiles de suscriptores |

| SGW | Pasarela de Servicio — maneja el enrutamiento de datos del plano de usuario |

| PGW | Pasarela PDN — conecta el UE a redes de datos de paquetes externas |

| PCRF | Función de Reglas de Políticas y Cargos — controla las políticas de QoS |

Componentes del Núcleo 5G:

| Componente | Función |

|---|---|

| AMF | Función de Gestión de Acceso y Movilidad — maneja el registro y la gestión de conexiones |

| SMF | Función de Gestión de Sesiones — gestiona sesiones PDU |

| UPF | Función de Plano de Usuario — enruta el tráfico de datos del usuario |

| AUSF | Función de Servidor de Autenticación — gestiona autenticación 5G-AKA y EAP-AKA’ |

| UDM | Gestión Unificada de Datos — almacena datos de suscriptores |

Reconstrucción de la Cadena de Ataque de Extremo a Extremo

Los investigadores no han publicado detalles forenses completos, pero el modelo operativo puede reconstruirse con base en el comportamiento conocido de estaciones base clandestinas, investigación académica publicada y despliegues delictivos documentados en otras jurisdicciones.

Fase 1: Reconocimiento de RF

Probablemente los atacantes utilizaron hardware SDR de reconocimiento para explorar el entorno objetivo:

- Mapeo de frecuencias del operador — Identificación del ARFCN (Número Absoluto de Canal de Frecuencia de Radio) específico para GSM o EARFCN (Número Absoluto de Canal de Frecuencia de Radio E-UTRA) para LTE utilizados por Bell, Rogers y Telus en las áreas objetivo

- Perfilado de intensidad de señal — Mapeo del Indicador de Intensidad de Señal Recibida (RSSI) y la Potencia de Señal de Referencia Recibida (RSRP) en las zonas objetivo para identificar brechas de cobertura donde las señales clandestinas puedan dominar

- Inventario de Cell ID — Captura de valores CGI (Identidad Global de Celda) transmitidos en los SIBs de torres legítimas para permitir la suplantación precisa de parámetros de identidad del operador

- Mapeo de generación de protocolo — Identificación de qué capas de protocolo (2G/3G/4G) están activas en las zonas objetivo y qué dispositivos se conectan en qué generación

- Análisis de congestión — Identificación de los períodos de tráfico pico cuando la carga de las torres legítimas es más alta, maximizando la proporción de dispositivos que podrían preferir la señal relativamente descargada de la torre clandestina

Las ubicaciones objetivo de alta densidad probablemente incluyeron corredores del centro urbano, centros de transporte, distritos comerciales y recintos de eventos importantes.

Fase 2: Despliegue de la Torre Clandestina

La infraestructura montada en vehículo transmite señales falsas de baliza celular.

En LTE, el eNodeB clandestino transmite:

- Canal de Difusión Físico (PBCH) — Contiene el Bloque de Información Maestro (MIB) con parámetros básicos del sistema, incluyendo el ancho de banda de enlace descendente y el número de trama del sistema

- Bloques de Información del Sistema (SIB1–SIB13) — Contienen información de programación, identidades PLMN (Red Terrestre Pública Móvil), códigos de área de rastreo, restricciones de acceso a la celda y listas de celdas vecinas

- Señal de Sincronización Primaria (PSS) y Señal de Sincronización Secundaria (SSS) — Permiten a los dispositivos sincronizarse con la temporización de la celda e identificar la Identidad Física de Celda (PCI)

La torre clandestina anuncia:

- Código de País Móvil (MCC) que coincide con los operadores canadienses legítimos (302 para Canadá)

- Código de Red Móvil (MNC) que coincide con Bell (610), Rogers (720) o Telus (220)

- Código de Área de Rastreo (TAC) — Puede coincidir o diferir de las torres legítimas; los TAC coincidentes reducen la señalización de Actualización de Área de Rastreo que podría exponer la presencia de la torre clandestina

- Identidad de Celda — Identificador de 28 bits utilizado en la construcción del CGI; suplantar un Cell ID legítimo puede suprimir los informes de medición de celdas vecinas del UE

Fase 3: Ataque de Degradación de Protocolo

Los dispositivos modernos prefieren LTE (4G) e intentarán 5G NR donde esté disponible. Los atacantes pueden forzar la degradación del protocolo a través de varios mecanismos:

Bloqueo LTE: El eNodeB clandestino transmite información de bloqueo de clase de acceso en SIB2, haciendo que los dispositivos consideren la celda LTE como bloqueada para el servicio normal. Los dispositivos entonces buscan celdas 3G (UMTS/HSPA) o 2G (GSM/GPRS) disponibles.

Interferencia de frecuencia: La interferencia de banda estrecha en las frecuencias LTE utilizadas por torres legítimas obliga a los dispositivos a perder su conexión LTE legítima y buscar conectividad alternativa. El hardware de interferencia puede ser tan simple como un generador de señal sintonizado a la frecuencia objetivo con suficiente potencia de salida.

Manipulación de RSRP: Si la torre clandestina transmite una señal LTE más fuerte que las torres legítimas en la misma frecuencia, los dispositivos pueden conectarse directamente a la torre clandestina —sin necesidad de interferencia— y luego pueden ser degradados por el eNodeB clandestino emitiendo un RRC Release con redirección a una frecuencia 2G.

Rechazo deliberado con instrucción de respaldo: La torre LTE clandestina puede emitir un Attach Reject (causa EMM #14 o #15) que contiene un elemento de información “Redirect to GERAN” o “Redirect to UTRAN”, instruyendo explícitamente al dispositivo a migrar a 2G o 3G donde la autenticación es más débil o inexistente.

Esto fuerza la secuencia de degradación del protocolo:

5G NR → LTE (4G) → UMTS/HSPA (3G) → GSM/GPRS (2G)

Los protocolos más antiguos se explotan porque:

- GSM no tiene autenticación de red a dispositivo

- Las redes GSM heredadas dependen de algoritmos de cifrado más antiguos como las variantes A5 para voz y datos de conmutación de circuitos, mientras que GPRS utiliza variantes más antiguas de GEA (Algoritmo de Cifrado GPRS) que han enfrentado escrutinio de seguridad históricamente —en particular GEA-1 y GEA-2, cuya ruptura ha sido demostrada por investigadores

- UMTS mejoró respecto a GSM pero sigue siendo vulnerable a ciertos ataques de degradación forzada

Fase 4: Conexión del Dispositivo

Una vez operando en 2G, los teléfonos inician procedimientos de Actualización de Ubicación o Conexión con la red clandestina.

Durante la Actualización de Ubicación GSM:

Teléfono → CHANNEL REQUEST → BTS Clandestino

BTS Clandestino → IMMEDIATE ASSIGNMENT → Teléfono

Teléfono → LOCATION UPDATING REQUEST (IMSI o TMSI) → BTS Clandestino

BTS Clandestino → AUTHENTICATION REQUEST (opcional) → Teléfono

Teléfono → AUTHENTICATION RESPONSE → BTS Clandestino

BTS Clandestino → LOCATION UPDATING ACCEPT → Teléfono

Durante este proceso, las víctimas pueden exponer:

- IMSI (Identidad Internacional del Suscriptor Móvil) — Identificador permanente de 15 dígitos vinculado al SIM; expuesto cuando el dispositivo no tiene TMSI o la red clandestina lo solicita directamente

- TMSI (Identidad Temporal del Suscriptor Móvil) — Identificador seudónimo emitido por la red; aún útil para rastreo entre sesiones

- IMEI (Identidad Internacional del Equipo Móvil) — Identificador de hardware del dispositivo; expuesto mediante mensajes IDENTITY REQUEST

- Valores de respuesta de autenticación — Si la red clandestina emite un desafío de autenticación, la respuesta del dispositivo puede capturarse para criptoanálisis posterior

Tras una conexión exitosa, el teléfono trata a la torre clandestina como su celda de servicio.

Fase 5: Atrapamiento en la Red

Los teléfonos pueden quedar atrapados en bucles repetidos de señalización debido a:

- Fallos de autenticación — La red clandestina carece de vectores de autenticación de suscriptores del HLR real; los desafíos de autenticación fallan, provocando reintentos

- Expiración de temporizadores T3210/T3230 — Los tiempos de espera de la Solicitud de Actualización de Ubicación desencadenan reintentos

- Tormentas repetidas de RACH — Los dispositivos intentan continuamente el acceso aleatorio en un canal que procesa solicitudes pero nunca establece sesiones estables

- Bucles de fallo de traspaso — Los dispositivos intentan el traspaso a torres legítimas pero son continuamente atraídos de vuelta hacia la señal más fuerte de la torre clandestina

Cada intento fallido de conexión, expiración de temporizador y reintento contribuye a los 13 millones de interrupciones de red reportadas. Un solo dispositivo en un bucle de atrapamiento puede generar cientos de eventos de señalización por hora, lo que explica cómo decenas de miles de dispositivos afectados pudieron producir 13 millones de interrupciones.

Impacto en llamadas de emergencia: Dado que el teléfono creía estar registrado en la red clandestina, los intentos de llamada de emergencia (911) se enrutarían a través de la infraestructura clandestina en lugar de las rutas de llamadas de emergencia del operador legítimo. Según las especificaciones 3GPP, incluso los dispositivos no autenticados pueden realizar llamadas de emergencia en redes legítimas —pero si el dispositivo nunca alcanza una red legítima, este mecanismo de respaldo falla.

Fase 6: Inyección Directa de SMS

Una vez que los dispositivos están conectados a la infraestructura GSM clandestina, la entrega de SMS no requiere la participación del SMSC del operador.

En GSM, el Servicio de Mensajes Cortos se entrega a través del plano de señalización utilizando el formato de mensaje SMS-DELIVER transportado en las capas de Recurso de Radio (RR), Gestión de Movilidad (MM) y Gestión de Conexión (CM) de GSM.

El MSC/SGSN clandestino simplemente entrega el mensaje directamente:

MSC Clandestino → SMS-DELIVER → BTS Clandestino → interfaz Um → Teléfono Víctima

Parámetros clave de inyección que controlan los atacantes:

- Dirección de Origen (OA) — El número aparente del remitente o el ID alfanumérico del remitente mostrado a la víctima; completamente controlado por el atacante y puede suplantar a cualquier organización

- Contenido del mensaje — Texto arbitrario incluyendo caracteres Unicode, URLs y números de devolución de llamada

- Clase de Mensaje — GSM soporta Clase 0 (visualización inmediata/flash), Clase 1 (almacenamiento en el dispositivo), Clase 2 (almacenamiento en SIM), Clase 3 (entrega al equipo terminal); los mensajes de Clase 0 fuerzan una ventana emergente inmediata en la pantalla del dispositivo sin requerir interacción del usuario para su visualización

- Identificador de Protocolo (PID) — Puede configurarse para indicar manejo especial, incluyendo el reemplazo de mensajes anteriores o el descarte silencioso

- Esquema de Codificación de Datos (DCS) — Controla la codificación de caracteres (GSM 7 bits, 8 bits, UCS-2) y la clase del mensaje

El abuso de SMS de Clase 0 (Flash SMS) es particularmente eficaz: el mensaje se muestra inmediatamente en pantalla sin almacenarse en la bandeja de mensajes del teléfono, reduciendo la evidencia forense y aumentando la percepción de urgencia en escenarios de ingeniería social.

Los mensajes pueden suplantar a:

- Principales instituciones financieras canadienses (RBC, TD, Scotiabank, BMO, CIBC)

- Proveedores de telecomunicaciones (Bell, Rogers, Telus)

- Agencia de Ingresos de Canadá o Service Canada

- Servicios de paquetería (Canada Post, UPS, FedEx, Purolator)

Las víctimas reciben mensajes de apariencia confiable porque el ID aparente del remitente (p. ej., “BMO-Alerts” o “Bell”) parece auténtico y el mensaje eludió todos los sistemas de filtrado del operador que normalmente eliminarían los IDs alfanuméricos de remitente falsificados.

Fase 7: Infraestructura de Robo de Credenciales

Las víctimas que hacen clic en URLs incrustadas son redirigidas a infraestructura controlada por el atacante.

El backend de phishing típicamente incluye:

- Páginas de recolección de credenciales — Clones pixel-perfect de portales bancarios o gubernamentales que capturan nombres de usuario, contraseñas y NIP

- Proxies de intercepción de MFA en tiempo real — Herramientas de proxy inverso (Evilginx2, Modlishka, Muraena) que retransmiten credenciales al sitio legítimo en tiempo real, capturan tokens de sesión y eluden los controles OTP temporales (TOTP) y SMS-OTP sin que la víctima lo note

- Infraestructura Adversario en el Medio (AiTM) — Robo de tokens de sesión que elude el MFA capturando cookies de sesión autenticadas en lugar de solo las credenciales

- Portales de fraude de pagos — Páginas falsas que capturan números de tarjetas de pago, CVVs y domicilios de facturación

- Páginas de entrega de malware — Páginas de descarga automática o páginas que solicitan la instalación de APKs maliciosos en dispositivos Android

- Phishing de devolución de llamada — Páginas que muestran números de teléfono falsos de alertas de fraude donde agentes en vivo siguen manipulando socialmente a las víctimas

La combinación de inyección directa de SMS (que elude los filtros de spam del operador) con infraestructura AiTM en tiempo real representa una mejora significativa de capacidades respecto al smishing convencional, ya que los controles de MFA que detendrían los ataques solo de credenciales son ineficaces contra el robo de tokens de sesión.

Fase 8: Movilidad y Evasión

El despliegue basado en vehículos proporcionó ventajas significativas de seguridad operativa:

- Evasión de triangulación de RF — Las fuerzas del orden y los equipos de seguridad de operadores utilizan técnicas de Diferencia de Tiempo de Llegada (TDOA) o Ángulo de Llegada (AoA) para localizar transmisores clandestinos. El movimiento constante degrada la precisión de la triangulación y aumenta la incertidumbre de ubicación de decenas de metros a potencialmente kilómetros

- Ruptura del patrón de vida — Variar las rutas, los horarios y los vecindarios objetivo impide que los analistas desarrollen modelos predictivos del movimiento de los atacantes

- Optimización de densidad de víctimas — Los operadores podían identificar y apuntar a zonas de alta densidad durante las horas pico, maximizando los dispositivos alcanzados por hora operativa

- Extracción rápida — Si la seguridad del operador o las fuerzas del orden comenzaban a triangular la señal, el vehículo podía reubicarse en minutos —mucho más rápido que el tiempo de respuesta requerido para desplegar activos de triangulación de RF

Probablemente el vehículo utilizó levantamientos de señal celular (mediante escaneo SDR o herramientas comerciales como TEMS o NEMO Handy) para planificar rutas óptimas a través de corredores de alta densidad.

Contramedidas Defensivas y Detección

Mecanismos de Detección a Nivel de Operador

A pesar de la sofisticación del ataque, existen varias oportunidades de detección a nivel del operador:

Tormentas repentinas de actualización de área de ubicación: Cuando una torre clandestina atrae dispositivos, la infraestructura legítima del operador observa un aumento de dispositivos que se desregistran simultáneamente de su última celda conocida. La detección de anomalías en las solicitudes de Cancelación de Ubicación en el HLR/HSS puede marcar este patrón.

Detección de captor IMSI mediante temporización inconsistente: Las torres legítimas mantienen sincronización de temporización precisa mediante GPS. Las torres clandestinas que utilizan módulos GPS de consumo o sincronización basada en software pueden exhibir una ligera deriva de temporización que los sistemas de medición del operador pueden detectar como anómala.

Correlación de mediciones del lado de la red: Los dispositivos LTE reportan mediciones de celdas vecinas (intensidad de señal de torres adyacentes) de vuelta a su celda de servicio. Un dispositivo que de repente deja de reportar mediciones de vecinos anteriormente visibles puede haberse conectado a una torre clandestina.

Análisis de patrones de quejas de suscriptores: Grupos inusuales de quejas de suscriptores sobre llamadas caídas, conexiones fallidas al 911 o mensajes SMS inesperados en un área geográfica específica pueden desencadenar investigaciones del operador.

Mecanismos de Protección a Nivel de Dispositivo

Modo solo LTE/5G: Forzar a los dispositivos a operar únicamente en LTE o 5G previene los ataques de degradación a GSM. Tanto iOS como Android soportan configuraciones de modo de red solo LTE (4G) que deshabilitan el respaldo a 2G/3G. Algunos dispositivos y operadores exponen modos exclusivos de 5G. Esta es la protección configurable por el usuario más efectiva.

Detección de fraude basada en SIM: El Kit de Aplicación SIM (SAT) de la GSMA permite a los operadores enviar aplicaciones de monitoreo a las tarjetas SIM que pueden detectar parámetros de red anómalos y alertar a los suscriptores o reportar al operador.

Ocultamiento de SUPI en 5G: 5G introduce el ocultamiento de SUPI (Identificador Permanente de Suscripción) utilizando un esquema de cifrado de clave pública (SUCI – Identificador Concealado de Suscripción), impidiendo la recolección de IMSI en la interfaz de radio. Esta protección está ausente en 2G y 3G y solo se implementa parcialmente en LTE.

Detección por Parte de las Fuerzas del Orden

El éxito del Proyecto Lighthouse parece haber dependido de:

- Inteligencia de un socio de ciberseguridad — Probablemente un equipo de seguridad de un operador o un proveedor comercial de seguridad de telecomunicaciones que utilizó detección de anomalías del lado de la red

- Correlación de quejas de suscriptores — Mapeo de mensajes SMS de phishing reportados a áreas geográficas y marcos temporales

- Localización de dirección de RF — Una vez conocida el área aproximada, el equipo móvil de localización de dirección podría reducir la ubicación del transmisor clandestino a un vehículo o dirección específica

- Análisis de metadatos de suscriptores — Identificación de grupos de dispositivos que experimentaron interrupción simultánea de conectividad, fallos de conexión o cambios inesperados de operador

Por Qué Esta Operación Representa un Cambio Mayor

La infraestructura celular clandestina se ha asociado históricamente con:

- Agencias de inteligencia que utilizan captores de IMSI (Stingray/Hailstorm) para vigilancia

- Investigadores académicos de seguridad que demuestran vulnerabilidades de protocolo

- Proveedores de interceptación legal que desarrollan productos comerciales de interceptación

La operación de Toronto demuestra que actores delictivos están operacionalizando ataques a la capa de telecomunicaciones para fraude financiero a gran escala e industrial.

Varios factores la hacen particularmente significativa:

Erosión de la barrera técnica: Los costos del hardware SDR han caído de decenas de miles de dólares a cientos de dólares en la última década. Los stacks celulares de código abierto están disponibles libremente, documentados y mantenidos. El conocimiento requerido para construir una estación base clandestina funcional ha pasado de ser especialización en ingeniería de telecomunicaciones a habilidades accesibles para operadores delictivos técnicamente competentes.

Optimización del rendimiento del fraude: Al controlar completamente el canal de entrega, los operadores eliminan el costo por mensaje y el riesgo de detección por parte del operador asociados con el smishing convencional. Un vehículo que recorre un corredor urbano denso puede alcanzar decenas de miles de dispositivos en horas, con costo marginal cero por SMS inyectado.

Potencial de elusión de MFA: Combinada con infraestructura de phishing AiTM, el phishing entregado mediante torre clandestina puede derrotar el MFA por SMS-OTP controlando tanto el canal de entrega de SMS como el proxy de phishing.

Complejidad jurisdiccional: Las operaciones móviles basadas en vehículos cruzan múltiples jurisdicciones municipales y provinciales en una sola operación, complicando la coordinación de las fuerzas del orden y la logística de triangulación de RF.

Precedente para la escalada: La adopción criminal de hardware de clase captor de IMSI para fraude —en lugar de vigilancia— representa un cambio doctrinal en cómo se explotan las capacidades a nivel de telecomunicaciones. El caso subraya cómo la reducción de costos del hardware SDR y el software de telecomunicaciones de código abierto podría ampliar las oportunidades de abuso para actores delictivos.

En lugar de simplemente abusar de las plataformas de comunicación, los atacantes se convirtieron temporalmente en la infraestructura de comunicaciones misma —combinando ingeniería de RF, explotación de protocolos de telecomunicaciones, operaciones de phishing y evasión basada en movilidad en un modelo criminal altamente escalable y resistente a la detección.

Es especialista en ciberseguridad con más de 16 años de experiencia en seguridad de la información. Conoce muy bien la inteligencia de amenazas, la gestión de riesgos, la evaluación de vulnerabilidades y las pruebas de penetración, el análisis forense cibernético y la tecnología de seguridad en la nube (AWS, Azure, Google Cloud). Ocupó varios puestos de investigador de ciberseguridad en diferentes empresas. Tiene experiencia en diferentes industrias como finanzas, atención médica, marketing, gobierno, finanzas turísticas, aerolíneas, telecomunicaciones y biometría.