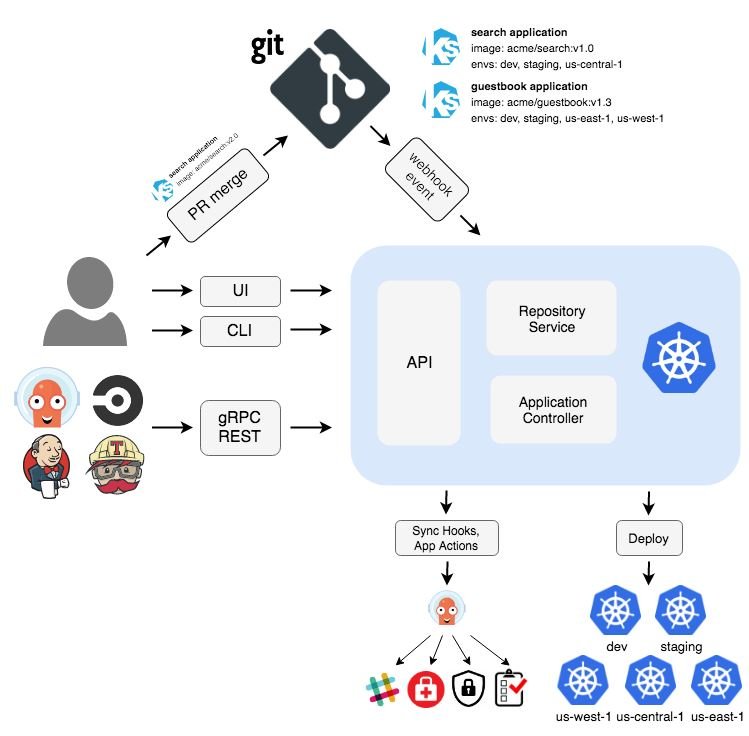

Argo CD es una herramienta declarativa de entrega continua de GitOps para Kubernetes. Es necesario porque las definiciones, las configuraciones y los entornos de la aplicación deben ser declarativos y controlados por versión. También ayuda cuando la implementación de aplicaciones y la gestión del ciclo de vida deben ser automatizadas, auditables y fáciles de entender. El equipo de seguridad de Argo Cd ha publicado detalles de 4 vulnerabilidades. Los siguientes son los detalles.

1) DESERIALIZACIÓN DE DATOS NO CONFIABLES

CVE-ID: CVE-2022-28948

CVSSv3.1: 7.7

La vulnerabilidad permite que un actor de amenazas remoto realice un ataque de denegación de servicio. La vulnerabilidad existe debido a una validación de entrada insegura al procesar datos serializados en la función Unmarshal. Un actor de amenazas podría pasar de forma remota datos especialmente diseñados a la aplicación y realizar un ataque de denegación de servicio (DoS).

Mitigación

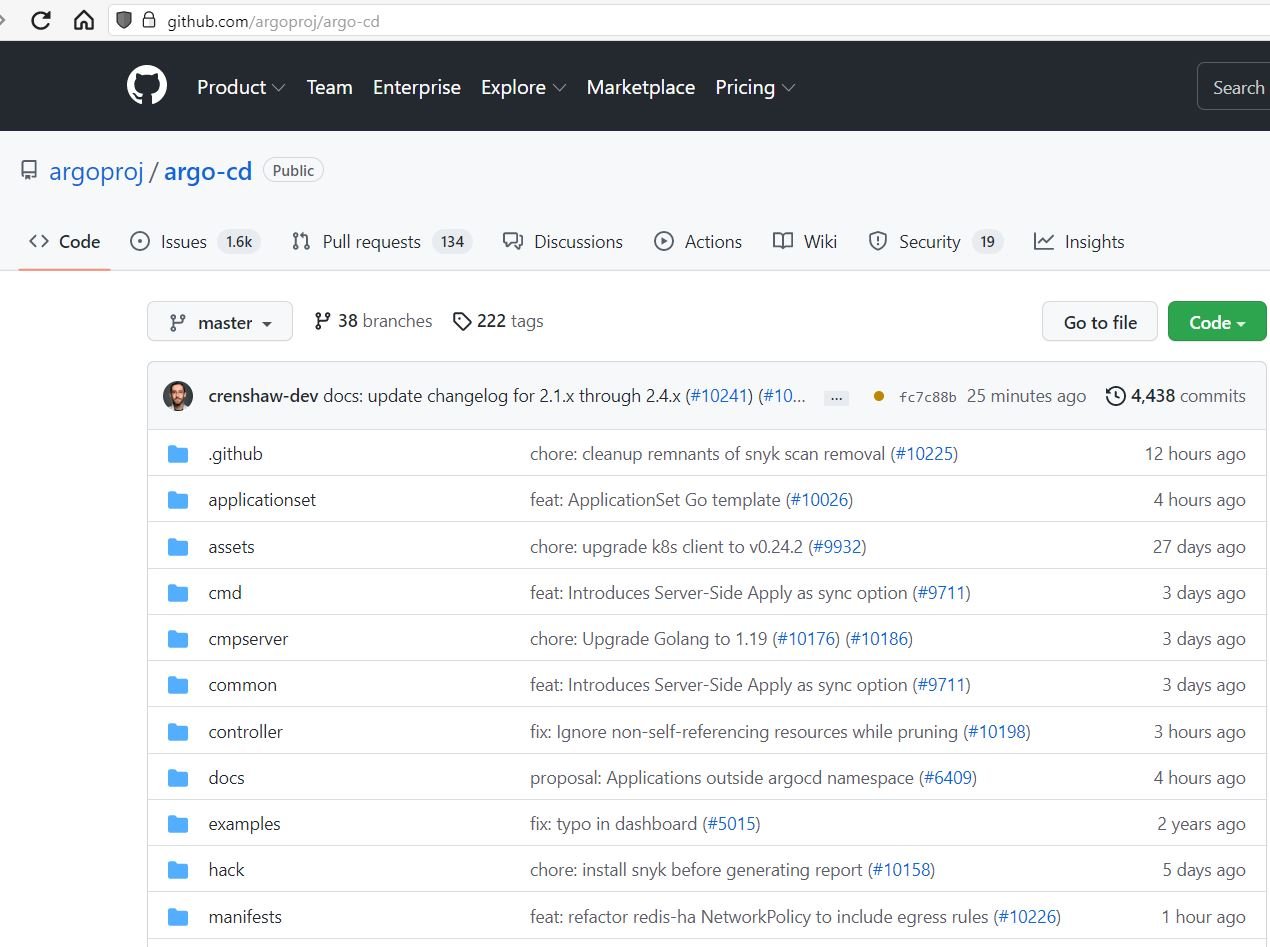

Instale actualizaciones desde el sitio web de github.

Versiones vulnerables de Argo-CD

Argo CD: 2.2.0 – 2.2.11, 2.3.0 – 2.3.6, 2.4.0 – 2.4.7

2) USE-AFTER-FREE

CVE-ID: CVE-2022-30065

CVSSv3. 1: 7.7

La vulnerabilidad permite que un actor de amenazas remoto tome el control de la aplicación vulnerable. La vulnerabilidad existe debido a un error de uso posterior al procesamiento al procesar un patrón awk creado en la función copyvar. Un actor de amenazas para ejecutar código arbitrario de forma remota en el servidor de aplicaciones.

Mitigación

Instale actualizaciones desde el sitio web de github.

Versiones vulnerables de Argo-CD

Argo CD: 2.2.0 – 2.2.11, 2.3.0 – 2.3.6, 2.4.0 – 2.4.7

3) FALTA CIFRADO DE DATOS SENSIBLES

CVE-ID: CVE-2022-2097

CVSSv3. 1: 3.2

La vulnerabilidad permite que un actor de amenazas robe datos confidenciales de forma remota. La vulnerabilidad existe debido a un error en el modo AES OCB para plataformas x86 de 32 bits que usan la implementación optimizada de ensamblaje AES-NI. En circunstancias específicas, OpenSSL no cifra el mensaje completo y puede revelar dieciséis bytes de datos que ya existían en la memoria y que no se escribieron.

Mitigación

Instale actualizaciones desde el sitio web de github.

Versiones vulnerables de Argo-CD

Argo CD: 2.2.0 – 2.2.11, 2.3.0 – 2.3.6, 2.4.0 – 2.4.7

4) CONFUSIÓN DE TIPO

CVE-ID: CVE-2021-23820

CVSSv3.1: 8.5

La vulnerabilidad permite que un actor de amenazas ejecute código arbitrario de forma remota en el servidor de aplicaciones argo-cd. La vulnerabilidad existe debido a un error de confusión de tipos. Un actor de amenazas puede pasar de forma remota datos especialmente diseñados a la aplicación, desencadenar un error de confusión de tipo y ejecutar código arbitrario en el servidor de la aplicación.

La explotación exitosa de esta vulnerabilidad puede resultar en un compromiso completo del sistema vulnerable.

Mitigación

Instale actualizaciones desde el sitio web de github.

Versiones vulnerables de Argo-CD

Argo CD: 2.2.0 – 2.2.11

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad