Una nueva operación cibercriminal identificada como Prometheus está ayudando a múltiples grupos de hacking a distribuir malware a través de diversos sitios web comprometidos. Investigadores señalan que Prometheus opera una variante de servicio conocida como sistema de distribución de tráfico (TDS, por sus siglas en inglés).

Este sistema opera de forma similar a un servicio en línea convencional, pues los hackers deben crear cuentas en Prometheus y pagar una tarifa para acceder a los servicios. Los actores de amenazas suben a la plataforma la carga útil que desean distribuir, establecen un perfil de usuarios a atacar y proporcionan una lista de servidores web comprometidos.

Una vez que los hackers han establecido su perfil de ataque, Prometheus escaneará la lista de sitios web comprometidos para desplegar su propio backdoor en los servidores hackeados. Esto permitirá a los cibercriminales lanzar campañas de phishing con enlaces a los sitios web maliciosos.

Si los usuarios afectados llegan a los sitios web comprometidos, el backdoor de Prometheus analiza algunos indicadores en el sistema objetivo (procesador, navegador web, sistema operativo, entre otros) con el fin de redirigir a la víctima a un sitio web donde se aloja una variante de malware que se ajusta a las características analizadas.

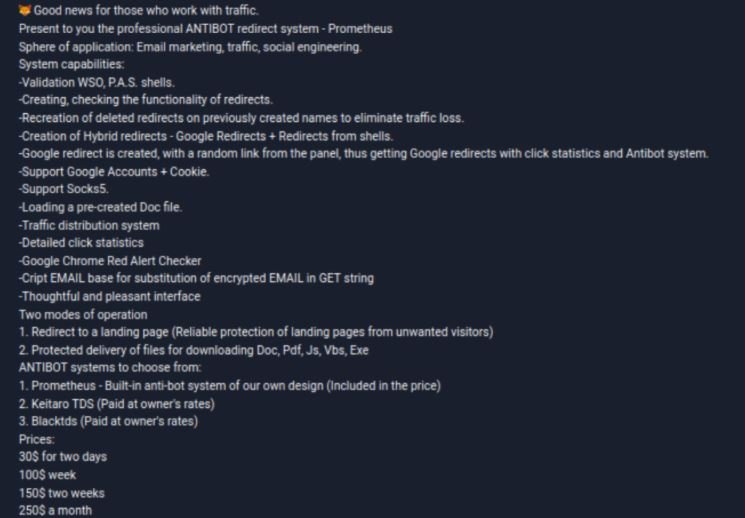

Este sistema cibercriminal fue descubierto por los investigadores de Group-IB, quienes encontraron algunos anuncios en foros de hacking en dark web en los que se ofrecían suscripciones de entre $30 USD por un par de días hasta $250 USD al mes. Analizando los anuncios publicados y otros rasgos de actividad, los expertos sugieren que este grupo ha estado activo al menos desde mediados de 2020.

Los investigadores afirman que algunas notorias campañas cibercriminales recientes podrían haber sido desplegadas con el apoyo de Prometheus TDS, incluyendo las infecciones de variantes de malware como Buer Loader, Campo Loader, IcedID, SocGholish y QBot.

Esta es una nueva muestra de las más recientes tendencias cibercriminales, con campañas maliciosas en las que ya no interviene sólo un grupo de hacking, sino que involucran a múltiples actores dedicados específicamente a la operación de un paso en específico. Las nuevas campañas pueden dividirse en grupos para el desarrollo de malware, análisis de antivirus, cifrado, ingeniería social y distribución de tráfico, entre otras actividades maliciosas.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad