Un grupo de especialistas en ciberseguridad publicó una prueba de concepto (PoC) para la explotación de un conjunto de vulnerabilidades ProxyLogon que residen en los servidores Microsoft Exchange. Estas fallas ya habrían sido explotadas por actores de amenazas en escenarios reales, aunque la divulgación pública de una prueba de concepto podría incrementar los casos de explotación activa.

Los responsables de esta prueba de concepto publicaron el código de explotación en GitHub, además de publicar una reseña completa de este riesgo de seguridad en su perfil de Medium, aunque el post original está redactado en vietnamita. Anteriormente se habían publicado supuestos códigos de prueba de concepto para estas fallas, aunque se trataba de publicaciones falsas o con serios errores que no permitían su funcionamiento correcto.

En el caso de un nuevo exploit, todo es mucho más grave, advierten los expertos. Por ejemplo, el investigador Markus Hutchins lo expresó de esta manera: “Confirmo que el exploit de prueba de concepto recientemente publicado y diseñado para ejecutar código remoto es completamente funcional. En esta etapa, contiene varios errores, pero con la ayuda de varias correcciones es posible instalar el shell en un entorno de prueba.”

Representantes de la comunidad de la ciberseguridad mencionan que esta nueva prueba de concepto es capaz de explotar las vulnerabilidades identificadas como CVE-2021-26855 y CVE-2021-27065, lo que permite a los actores de amenazas autenticarse en el servidor Exchange objetivo y ejecutar código malicioso con relativa facilidad.

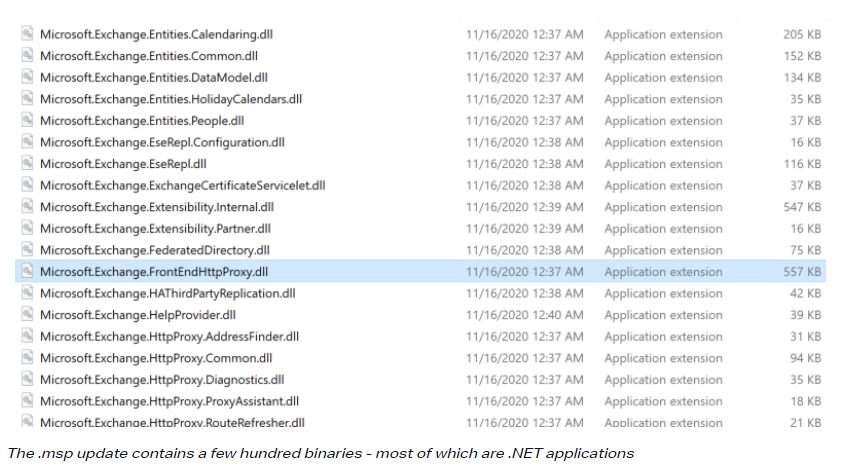

Al respecto, Hutchins agrega que el código publicado está listo para su uso inmediato: “No es sorpresa que esta prueba de concepto sea funcional, pues fue publicada después de un análisis detallado sobre las vulnerabilidades ProxyLogin a cargo de Praetorian“, agrega el experto. En reportes separados, otros miembros de la comunidad de la ciberseguridad mencionan que al menos 10 grupos de actores de amenazas podrían estar explotando estas fallas en escenarios reales, por lo que los usuarios deben instalar las actualizaciones emitidas por Microsoft lo antes posible.

Esta es una muestra de la necesidad de estar al tanto de las más recientes actualizaciones de seguridad, que se ha convertido en la principal medida para prevenir la explotación de peligrosas fallas de seguridad. Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad