Microsoft impulsó el martes una importante actualización de Windows para abordar una omisión de funciones de seguridad ya explotada en ataques globales de ransomware.

La actualización del sistema operativo lanzada como parte del martes de parches programado de Microsoft, soluciona una vulnerabilidad que permite a los atacantes maliciosos usar archivos manipulados para evadir las defensas MOTW (Mart of the Web).

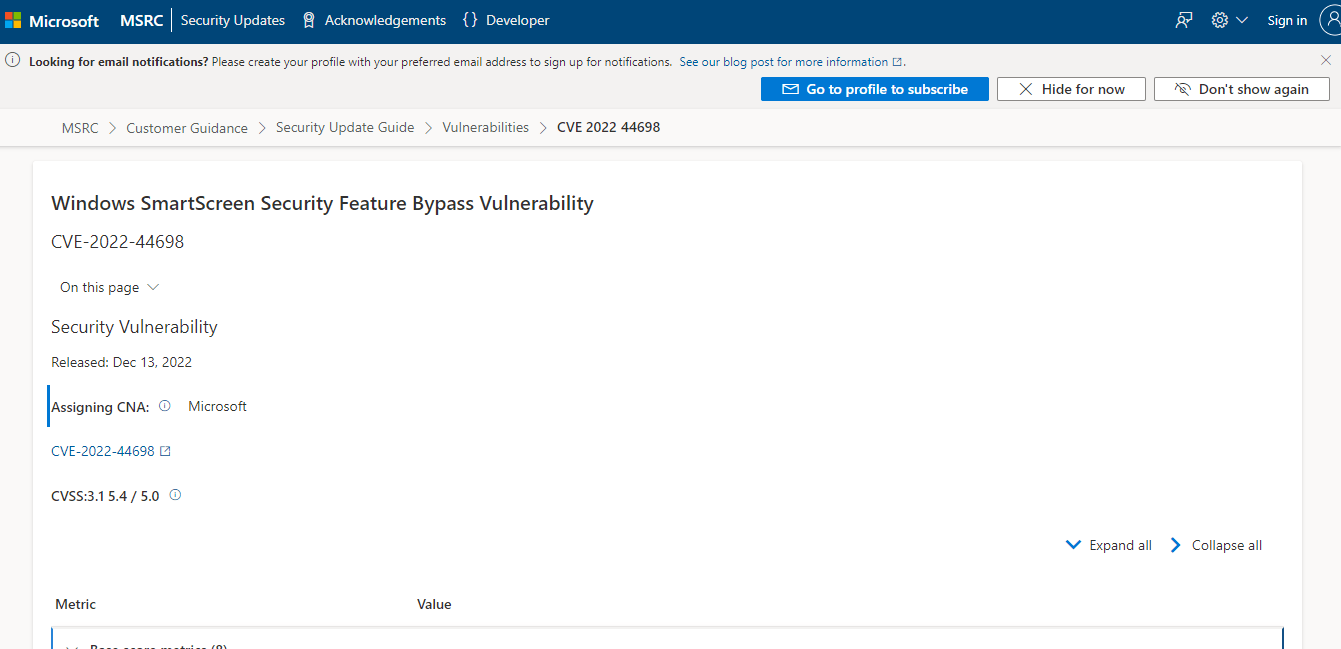

“Un atacante puede crear un archivo malicioso que evadiría las defensas de Mark of the Web (MOTW) lo que daría como resultado una pérdida limitada de integridad y disponibilidad de funciones de seguridad como Vista protegida en Microsoft Office que se basan en el etiquetado MOTW”, según documentación básica de la vulnerabilidad por parte de Microsoft.

La vulnerabilidad de seguridad rastreada como CVE-2022-44698, está marcada como divulgada públicamente y explotada lo que se suma a la urgencia de que los administradores de la flota de Windows prioricen los parches de este mes.

Los hackers vinculados al notorio grupo de ransomware Magniber han explotado la vulnerabilidad de omisión de la función de seguridad en los ataques de extorsión y robo de datos.

Microsoft también llama especialmente la atención sobre CVE-2022-44710, una vulnerabilidad de escalada de privilegios que afecta al kernel de gráficos DirectX. Microsoft describió la vulnerabilidad como de condición de carrera que ya se ha revelado públicamente. “Un atacante que explotara con éxito esta vulnerabilidad podría obtener privilegios de SISTEMA”, dijo Redmond.

En total, Microsoft documentó al menos 52 vulnerabilidades en una amplia gama de componentes de sistemas operativos y productos de software. Seis de los 52 boletines están calificados como críticos la calificación de gravedad más alta de Microsoft.

El bombardeo del martes de parches de diciembre también incluye correcciones importantes de VMware, Adobe, Fortinet y Citrix.

Fuente: https://www.securityweek.com/patch-tuesday-microsoft-plugs-windows-hole-exploited-ransomware-attacks

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad