Puede resultar sorprendente pero los sistemas operativos más vulnerables de este pasado año 2015 han sido precisamente los más destacados de Apple, iOS y Mac OS X. Esto no quiere decir que continúen siendo un foco de problemas o de malware ya que la empresa de Cupertino se toma muy enserio la seguridad y ha tapado cada uno de estos agujeros de seguridad en su software.

Hace unos años el sistema operativo más vulnerable era Windows. Esto se debía básicamente a que era el más popular del mundo, lo que lo hacía foco de los hackers expertos en seguridad, pero hoy en día las cosas han cambiado mucho y operativos como iOS o Android suenan más interesantes. Podemos verlo en los smartphones que usan los políticos.

iOS y Mac OS X, los más vulnerables de 2015

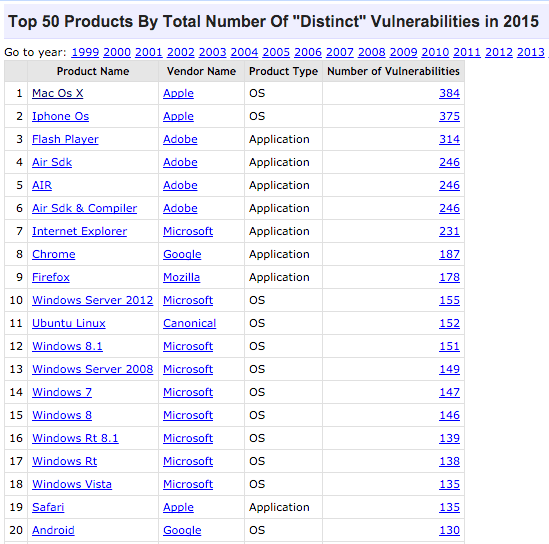

Según un estudio realizado por la empresa independiente CVE Details, tanto Mac OS X, en primera posición, como iOS, en segunda, están de primeros en el top de los sistemas operativos más vulnerables del pasado año 2015.

Esto no quiere decir que sigan siendo vulnerables, ya que todos y cada uno fueron solucionados y muchos de ellos incluso los publicaron los responsables de seguridad de la compañía, pero se han dado un gran número de ellos. En concreto, Mac OS X alcanzó el increíble número de 384 vulnerabilidades, por delante de iOS, con 375, seguido muy de lejos por Windows Server 2012, con 155.

En cuanto a aplicaciones, la más vulnerable ha sido con diferencia Flash Player, que aún así, se queda por debajo de iOS en cuanto a número total, seguido de algunos productos de Adobe, rondando los 250 y de Internet Explorer, con 231.

Esta cifras nos revelan algunos datos muy importantes. Un mayor número de vulnerabilidades encontradas no tiene porque ser ciertamente malo, significa que tanto los expertos en seguridad como la compañía, están constantemente buscando problemas en el software, y que los corrigen.

Por otra parte, Mac OS X no es un operativo tan popular como otros, por lo que tener un gran número de reportes también es un buen dato. El problema surge cuando esas vulnerabilidades existen, no se conocen y se explotan.

Fuente:https://www.elgrupoinformatico.com/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad