Especialistas de una empresa de ciberseguridad reportan el hallazgo de una vulnerabilidad en la función de verificación de firma de imagen del software Cisco Firepower Threat Defense (FTD). La explotación de esta falla podría permitir a los actores de amenazas remotos autenticados con credenciales de nivel de administrador instalar un parche de software malicioso en un dispositivo afectado.

Al parecer, esta falla existe debido a una incorrecta validación de firmas digitales para imágenes de parches. Un actor de amenazas podría abusar de esta vulnerabilidad creando un parche de software sin firmar, esquivando las verificaciones de firmas para cargarlo en un sistema objetivo. La explotación exitosa de la vulnerabilidad permitiría a los hackers iniciar una imagen de parche con propósitos maliciosos.

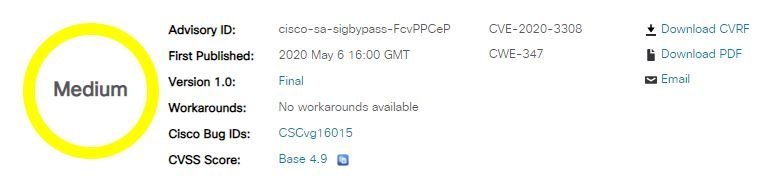

La compañía ya ha lanzado las actualizaciones de software que abordan esta vulnerabilidad. Debido a que no se conocen soluciones alternativas para mitigar la explotación, los expertos de la empresa de ciberseguridad recomiendan instalar las actualizaciones oficiales a la brevedad.

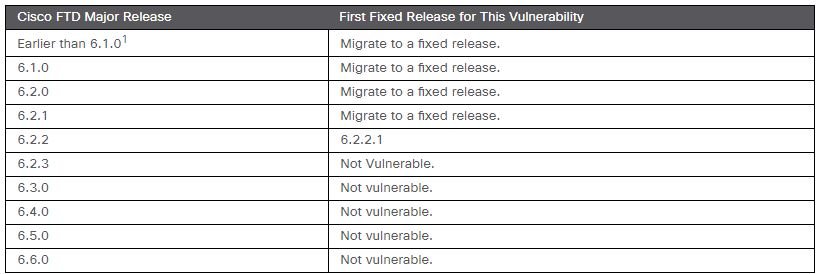

Hasta el momento se ha comprobado que la falla existe en las versiones de Cisco FTD anteriores a la versión 6.2.2.1; Cisco también informó que esta vulnerabilidad no afecta el software del dispositivo de seguridad adaptable de Cisco (ASA) ni el software del centro de administración de Cisco Firepower (FMC).

Los expertos de la empresa de ciberseguridad aconsejan a los clientes de Cisco que consulten regularmente los avisos para los productos de la compañía, disponibles en la sección de Alertas de Seguridad del sitio web de Cisco, para determinar la exposición y una solución de actualización completa. En todos los casos, los clientes deben asegurarse de que los dispositivos actualizados cuenten con suficiente memoria, además de confirmar que las configuraciones actuales de hardware y software continuarán siendo compatibles con la nueva versión.

Al momento de la redacción de este artículo también fue publicada la siguiente tabla. La columna de la izquierda enumera las versiones de software de Cisco, y la columna de la derecha indica si una versión se vio afectada por la vulnerabilidad descrita en este aviso y qué versión incluyó la solución para esta vulnerabilidad.

Para actualizar a una versión fija del software Cisco FTD, los usuarios pueden realizar una de las siguientes acciones:

- Para los dispositivos que se administran mediante el Centro de administración de Cisco Firepower (FMC), use la interfaz FMC para instalar la actualización

- Para los dispositivos que se administran mediante Cisco Firepower Device Manager (FDM), use la interfaz FDM para instalar la actualización

Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática puede ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad