El investigador de seguridad Keane O’Kelley de Cisco ASIG ha informado sobre dos vulnerabilidades de escalada de privilegios de alto riesgo en OpenStack y OpenStack Kolla.

OpenStack es una colección de componentes interoperables que se pueden implementar para proporcionar recursos informáticos de red y de almacenamiento. Los usuarios finales pueden acceder a esos recursos de infraestructura a través de API programables. Kolla proporciona contenedores listos para producción y herramientas de implementación para operar nubes OpenStack.

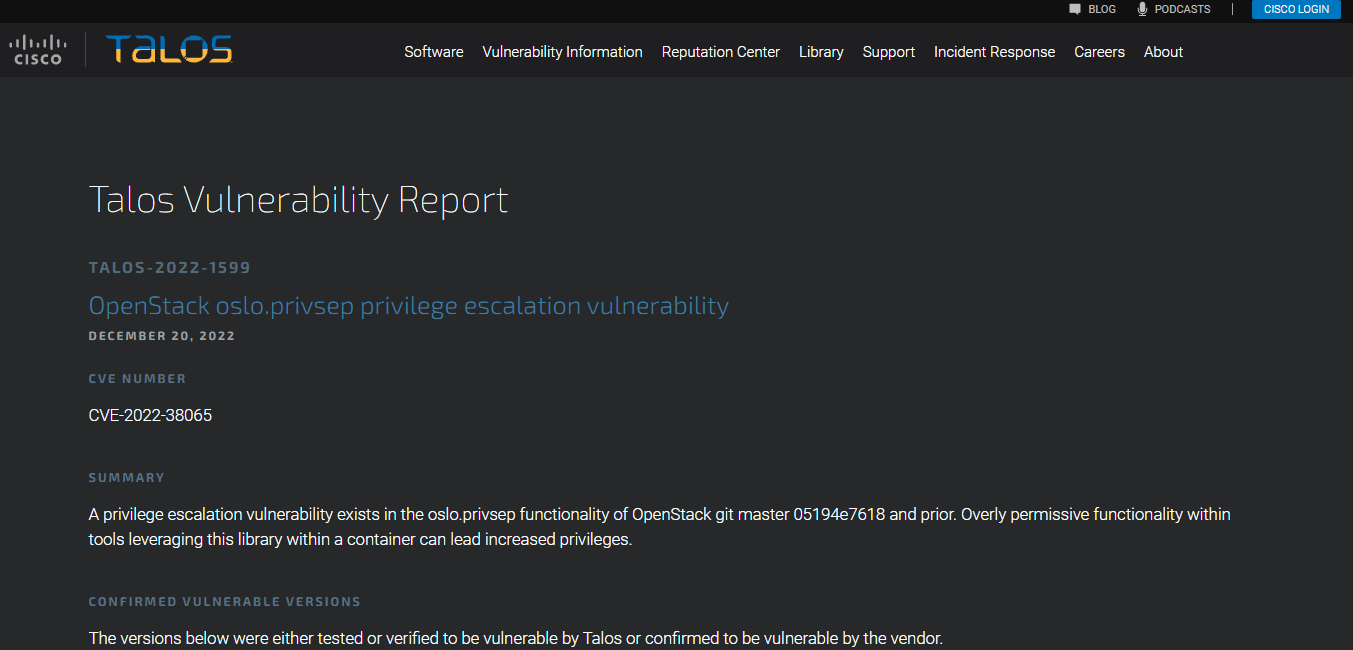

OpenStack podría permitir que un atacante local autenticado obtenga privilegios elevados en el sistema, debido a una vulnerabilidad en la función oslo.privsep. Al enviar una solicitud especialmente diseñada, un atacante autenticado podría aprovechar esta vulnerabilidad para obtener privilegios elevados. Rastreada como CVE-2022-38065 (puntaje CVSS: 8.8), la vulnerabilidad se informó al desarrollador de Openstack el 7 de septiembre de este año.

“La biblioteca oslo.privsep de OpenStack “ayuda a las aplicaciones a realizar acciones que requieren más o menos privilegios… de una manera segura, fácil de codificar y fácil de usar”. Por lo general se agrega una entrada en sudoers para arrancar oslo.privsep con los privilegios correctos cuando se ejecuta desde un usuario sin privilegios como nova ” dice el aviso de seguridad de Cisco Talos. “Se observó que dos módulos tenían funciones que eran demasiado amplias y permitían una escalada trivial a la raíz. El módulo nova contiene envoltorios privilegiados para chmod, chown y rmdir, así como crear/escribir/mover/leer archivos arbitrarios. En segundo lugar el módulo os_brick contiene funciones para ejecutar comandos de shell arbitrarios como root”.

La segunda vulnerabilidad CVE-2022-38060 (puntaje CVSS: 8.8), es una vulnerabilidad de escalada de privilegios que existe en la funcionalidad sudo de OpenStack Kolla. Mediante el uso de una configuración especialmente diseñada en /etc/sudoers dentro de un contenedor, un atacante autenticado podría aprovechar esta vulnerabilidad para obtener privilegios elevados.

Los investigadores de Talos informaron responsablemente CVE-2022-38065 y CVE-2022-38060 a los desarrolladores del software afectado. Si aún no lo ha hecho, le recomendamos encarecidamente que actualice OpenStack a la última versión y los entusiastas de la seguridad que estén interesados en obtener más información sobre estas vulnerabilidades pueden dirigirse al blog de Talos para obtener detalles técnicos.

Es especialista en ciberseguridad con más de 16 años de experiencia en seguridad de la información. Conoce muy bien la inteligencia de amenazas, la gestión de riesgos, la evaluación de vulnerabilidades y las pruebas de penetración, el análisis forense cibernético y la tecnología de seguridad en la nube (AWS, Azure, Google Cloud). Ocupó varios puestos de investigador de ciberseguridad en diferentes empresas. Tiene experiencia en diferentes industrias como finanzas, atención médica, marketing, gobierno, finanzas turísticas, aerolíneas, telecomunicaciones y biometría.