Cisco advirtió hoy a los clientes que dos vulnerabilidades de seguridad en Cisco AnyConnect Secure Mobility Client para Windows están siendo explotadas de manera salvaje.

AnyConnect Secure Mobility Client simplifica el acceso seguro a puntos finales empresariales y permite a los empleados trabajar desde cualquier lugar mientras están conectados a una red privada virtual (VPN) segura a través de Secure Sockets Layer (SSL) e IPsec IKEv2.

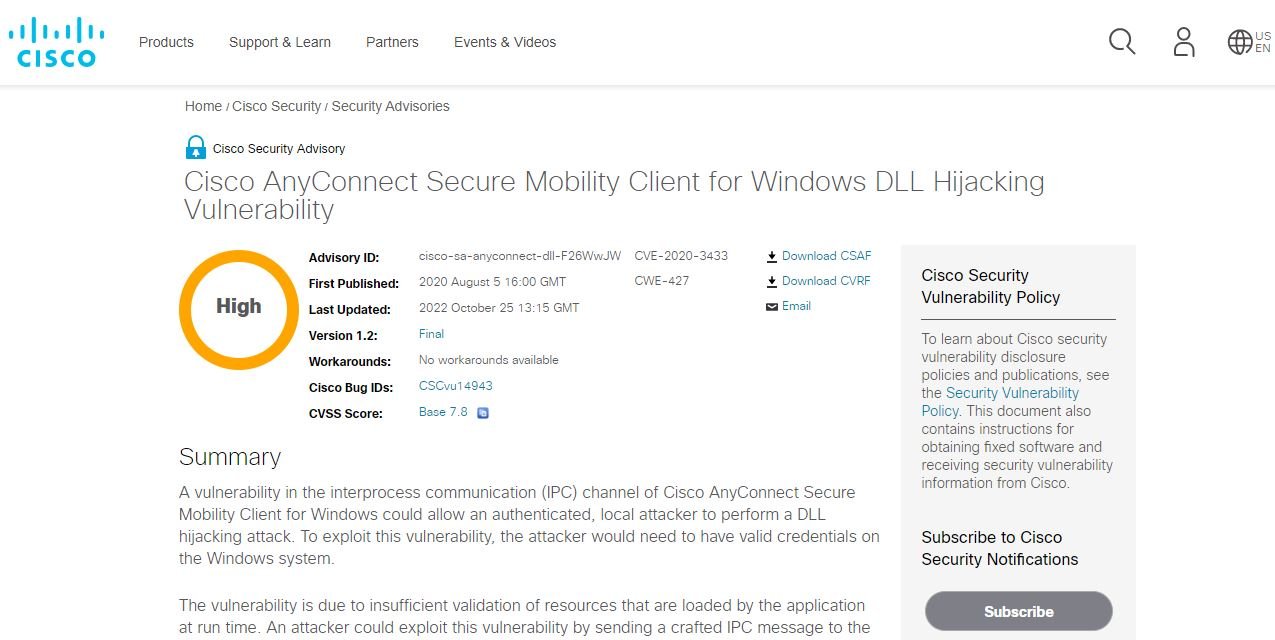

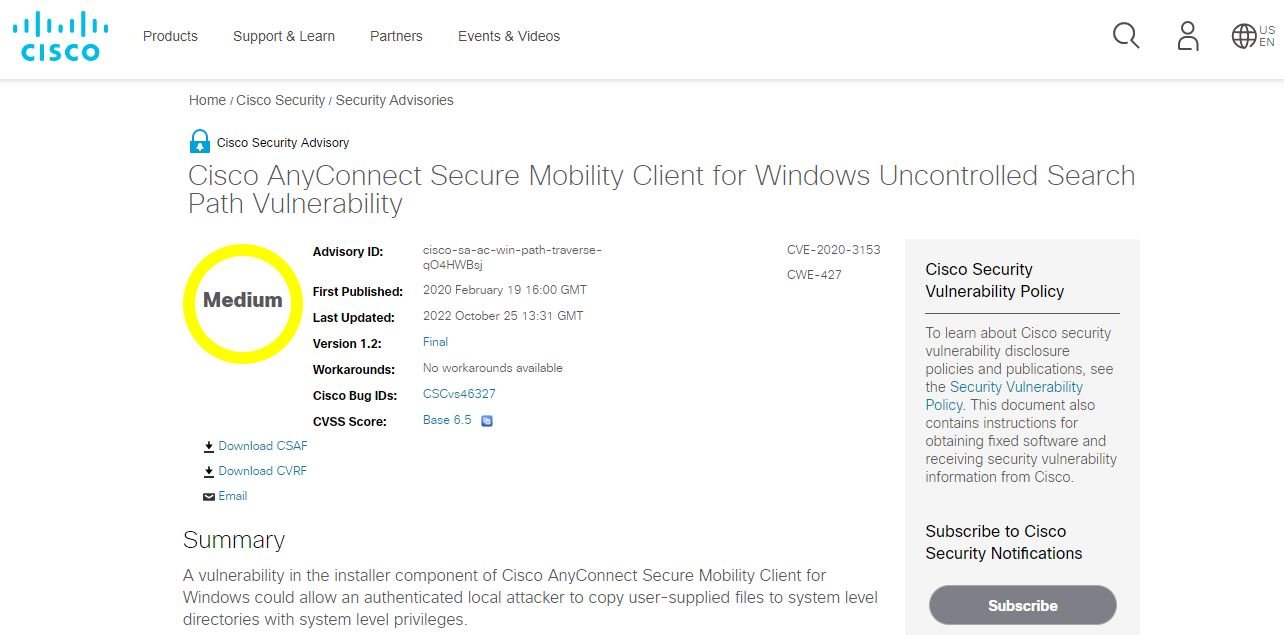

Las dos fallas de seguridad (registradas como CVE-2020-3433 y CVE-2020-3153 ) permiten a los atacantes locales realizar ataques de secuestro de DLL y copiar archivos a directorios del sistema con privilegios de nivel de sistema.

Luego de una explotación exitosa, los atacantes podrían ejecutar código arbitrario en los dispositivos Windows objetivo con privilegios de SISTEMA.

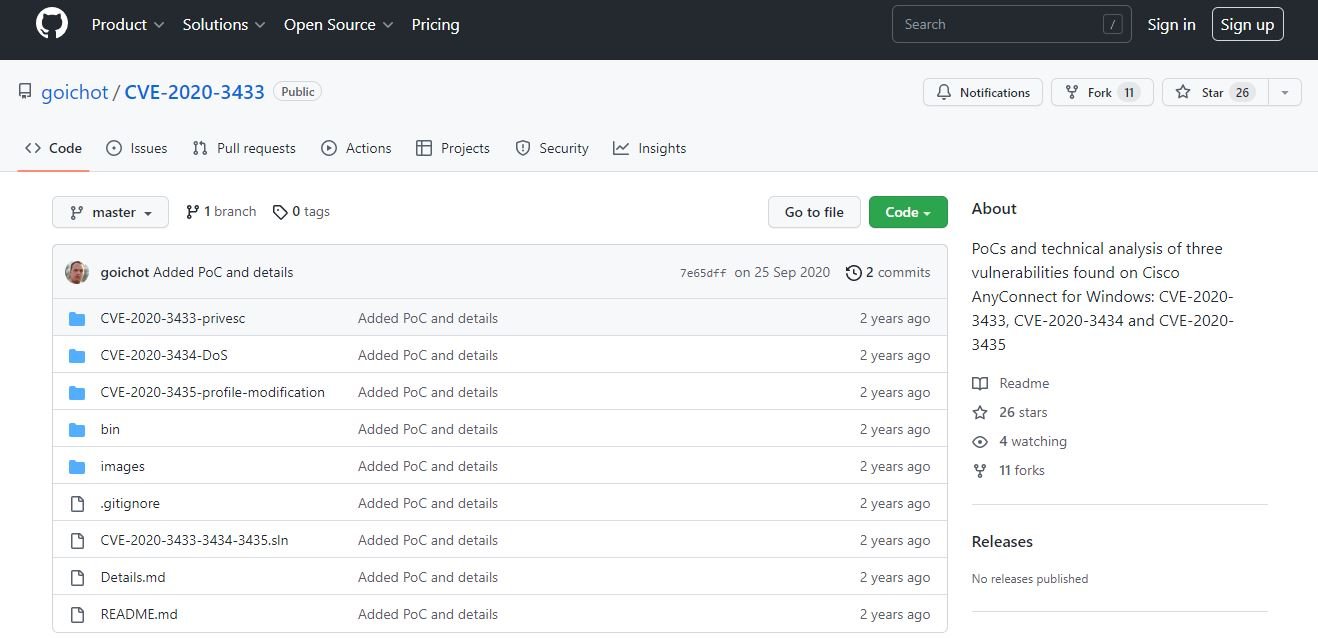

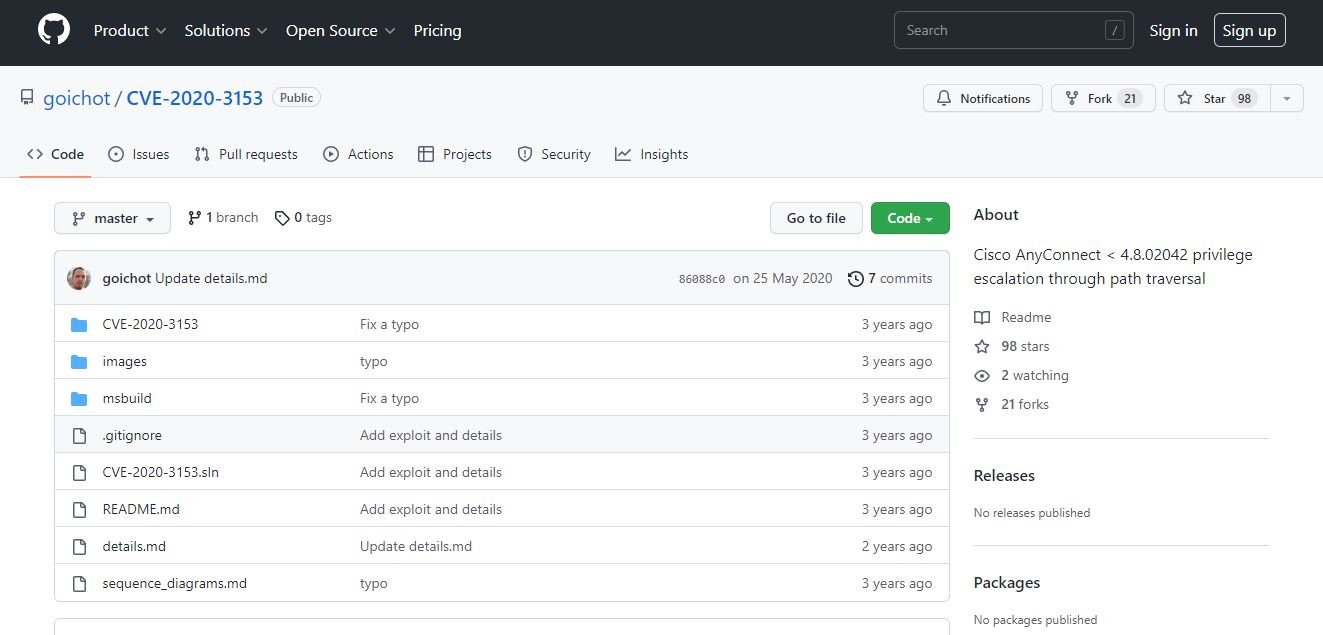

Afortunadamente, ambas vulnerabilidades requieren autenticación, y los atacantes deben tener credenciales válidas en el sistema. Sin embargo, podrían estar encadenados con fallas de escalada de privilegios de Windows, especialmente porque las vulnerabilidades de prueba de concepto ya están disponibles en línea para ambos CVE

Hoy, dos años después de parchearlos en 2020, Cisco actualizó los avisos de seguridad para pedirles a los administradores que actualicen el software vulnerable y bloqueen los ataques en curso.

“En octubre de 2022, Cisco PSIRT se dio cuenta de un intento adicional de explotación de esta vulnerabilidad en la naturaleza”, advirtió la compañía.

“Cisco continúa recomendando encarecidamente que los clientes actualicen a una versión de software fija para remediar esta vulnerabilidad”.

Agregado a la lista de vulnerabilidades explotadas en ataques de CISA

Esta advertencia confirma un anuncio de la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) el lunes de que ambas fallas de seguridad se han agregado a su catálogo de Vulnerabilidades Explotadas Conocidas .

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad