Un equipo de especialistas en seguridad web ha revelado la existencia de una falla de seguridad persistente que podría comprometer las implementaciones de un popular software de almacenamiento de datos distribuido en memoria caché (conocido popularmente como “Memcached”).

Esta es una vulnerabilidad de desbordamiento de búfer en el encabezado del protocolo binario en las versiones 1.6.0 y 1.6.1 de Memcached que podría ser explotada para hacer colapsar el software comprometido. Los investigadores no fueron alertados antes de la divulgación pública de la falla.

Al respecto, uno de los mantenedores de Memcached reveló que la vulnerabilidad fue corregida apenas unas horas antes de la divulgación de su existencia. Además, los usuarios de implementaciones afectadas ya pueden encontrar la versión actualizada (1.6.2) en sus plataformas oficiales.

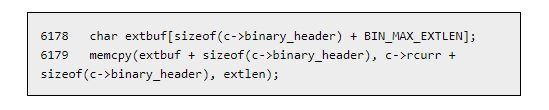

Los investigadores en seguridad web mencionan que la falla existe debido a una comprobación faltante en el parámetro extlen durante una llamada a la función mamcpy ().

Si los actores de amenazas pudieran hacer más grande la extensión de extlen, se desencadenaría el desbordamiento de búfer para paralizar el software por completo; los expertos sugieren que esto también podría conducir a la ejecución de código remoto, aunque no se ha demostrado.

Los desarrolladores del proyecto se tomaron el tiempo para criticar la decisión de los expertos en seguridad web que decidieron revelar esta falla (anunciándola como una vulnerabilidad día cero) sin notificar con anterioridad. Cabe recordar que la comunidad de la ciberseguridad establece un periodo de notificación privada a los desarrolladores de un proyecto vulnerable antes de la divulgación pública de los errores.

El Instituto Internacional de Seguridad Cibernética (IICS) recuerda a los administradores de implementaciones afectadas que deben actualizar a la brevedad, además, aconsejan no exponer Memcached en Internet como medida de seguridad adicional.

Desafortunadamente esta es una práctica común, pues se calcula que actualmente existen decenas de miles de servidores ejecutando Memcached expuestos a través del puerto 11211. En un análisis superficial realizado con Shodan, especialistas encontraron al menos 83 mil sistemas expuestos por el mencionado puerto, una deficiente práctica de seguridad.

Se desconoce cuántas de estas implementaciones son vulnerables, aunque una referencia que podría ayudar en este cálculo es que la falla se introdujo con el lanzamiento de la versión 1.6.0, por lo que se recomienda a los administradores de esta versión, y la posterior 1.6.1, actualizar lo antes posible.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad