Por diferentes razones, muchas veces hemos deseado eliminar todo lo que Internet sabe de nosotros. Ya sea que existan demasiados malos recuerdos, fotos vergonzosas o por cuestiones de privacidad, los expertos en seguridad informática siempre se encuentran con la pregunta: “¿puedo borrar cualquier rastro mío de la red?

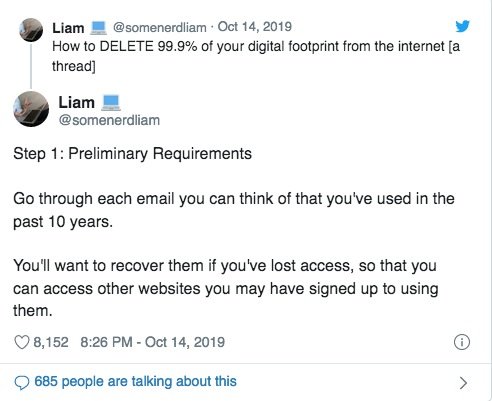

La buena noticia es que esto es en verdad posible, incluso existe más de una forma, aunque no es un proceso simple. A través de Twitter, el usuario @somenerdliam emitió una serie de recomendaciones para borrar el rastro que dejamos en línea. Antes de empezar es necesario revisar, de ser posible, cualquier cuenta de email que haya usado los últimos 10 años.

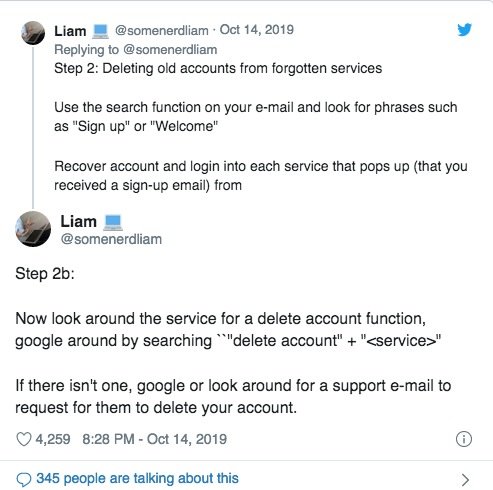

Se comenzará por buscar en cada cuenta de email cualquier newsletter en el que se haya suscrito, pues estos servicios cuentan con acceso a sus datos, aseguran los especialistas en seguridad informática.

En su servicio de email, puede buscar cualquier frase como “bienvenido”, o “Registrarse”. Una vez ahí, podrá recuperar las cuentas e iniciar sesión en cada servicio olvidado, así podrá eliminar la suscripción eligiendo dicha función, o bien solicitando el borrado de sus datos a la compañía responsable.

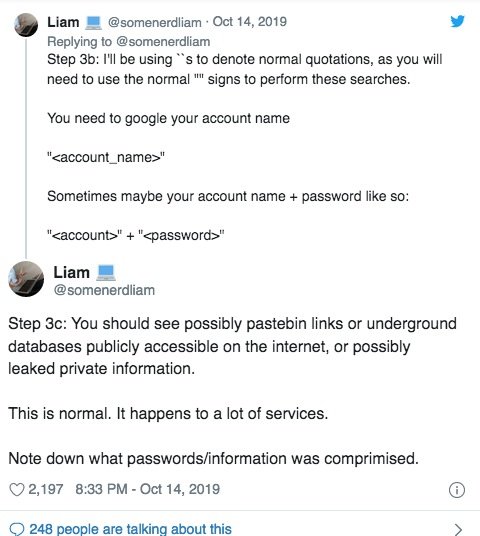

En algunos de estos servicios además se deberá eliminar cualquier mensaje o publicación antes de eliminar la cuenta, pues una copia podría ser almacenada por un hacker o compañía. Además, se debe verificar su nuestra información se ha visto envuelta en algún incidente de brecha de datos. Una buena forma de descubrir si nuestros datos se han visto expuestos es utilizar la plataforma haveibeenpwned.com, donde cualquiera puede ingresar su cuenta de correo y comprobar si esta información ha formado parte de alguna brecha de datos conocida.

Eliminar nuestros datos de Google es una parte esencial de este proceso. El mejor método para que Google se olvide de nuestra existencia es solicitar a la compañía que se eliminen nuestros registros de los resultados en la búsqueda de Google, aunque esto tomará meses. Los expertos en seguridad informática del Instituto Internacional de Seguridad Cibernética (IICS) añaden que sería deseable restringir el acceso e Google a sus datos. En la opción de Controles de Actividad de su cuenta de Google, puede personalizar el tipo de seguimiento que la compañía puede hacer de su información.

Una vez que restringimos el seguimiento de Google y eliminamos servicios no usados, podremos eliminar nuestras viejas cuentas de correo electrónico. Cualquier cuenta inactiva o que no sea realmente necesaria debe ser cerrada. Adoptar nuevas medidas de seguridad, como el restablecimiento de contraseñas de forma periódica nos ayudará a consolidar nuestro nuevo estado de privacidad en línea.

Finalmente, revisar nuestras cuentas de Facebook, Twitter o similares para eliminar contenido antiguo es una práctica recomendable. En ocasiones, esta información puede ser usada en contra nuestra, incluso puede servir para encontrar más información personal. Un actor de amenazas comprometido a atacarnos seguramente utilizará cualquier antiguo tweet o estado de Facebook para encontrar mayores referencias y ponernos en riesgo.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad