INTRODUCCIÓN

Muchos usuarios lo ignoran, pero es posible limitar el ancho de banda de cualquier dispositivo conectado en la Red de Área Local (LAN). Al usar esto, podemos apuntar a cualquier dispositivo en la red para controlar la velocidad o bloquear los dispositivos, lo mejor es que para hacer esto no necesitamos ningún acceso de administrador. Un investigador en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS) demostró cómo el administrador de red puede escanear toda la LAN con un solo comando.

ENTORNO

- Sistema operativo: Kali Linux 2020 de 64 bits

- Versión de kernel: 5.6.0

PASOS DE INSTALACIÓN

- Utilice este comando para clonar el proyecto.

- git clone https://github.com/bitbrute/evillimiter

root@kali:/home/iicybersecurity# git clone https://github.com/bitbrute/evillimiter

Cloning into 'evillimiter'...

remote: Enumerating objects: 102, done.

remote: Counting objects: 100% (102/102), done.

remote: Compressing objects: 100% (72/72), done.

remote: Total 256 (delta 61), reused 65 (delta 30), pack-reused 154

Receiving objects: 100% (256/256), 69.49 KiB | 217.00 KiB/s, done.

Resolving deltas: 100% (145/145), done.

- Use el comando cd para ingresar al directorio evillimiter

root@kali:/home/iicybersecurity# cd evillimiter/

root@kali:/home/iicybersecurity/evillimiter#

- A continuación, use el comando sudo python3 setup.py install para instalar las dependencias

root@kali:/home/iicybersecurity/evillimiter# sudo python3 setup.py install

running install

running bdist_egg

running egg_info

creating evillimiter.egg-info

writing evillimiter.egg-info/PKG-INFO

writing dependency_links to evillimiter.egg-info/dependency_links.txt

writing entry points to evillimiter.egg-info/entry_points.txt

writing requirements to evillimiter.egg-info/requires.txt

writing top-level names to evillimiter.egg-info/top_level.txt

writing manifest file 'evillimiter.egg-info/SOURCES.txt'

=======================================================================================================SNIP==========================================================================================================================

Using /usr/lib/python3/dist-packages

Searching for colorama==0.4.3

Best match: colorama 0.4.3

Adding colorama 0.4.3 to easy-install.pth file

Using /usr/lib/python3/dist-packages

Finished processing dependencies for evillimiter==1.5.0

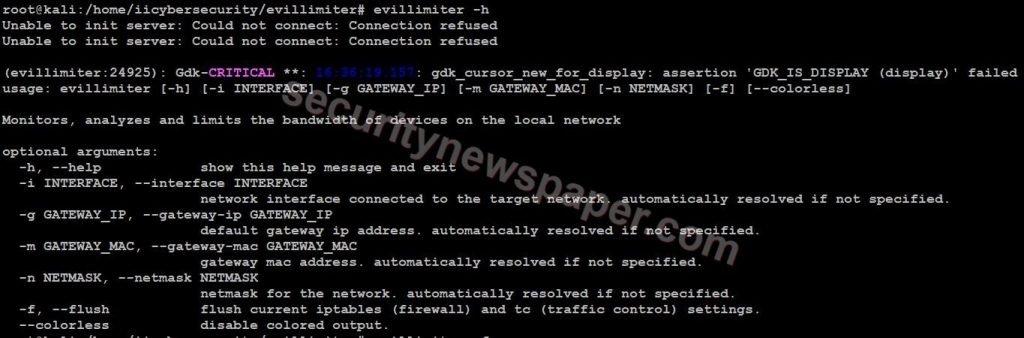

- A continuación, use el comando evillimiter -h para encontrar la opción de ayuda

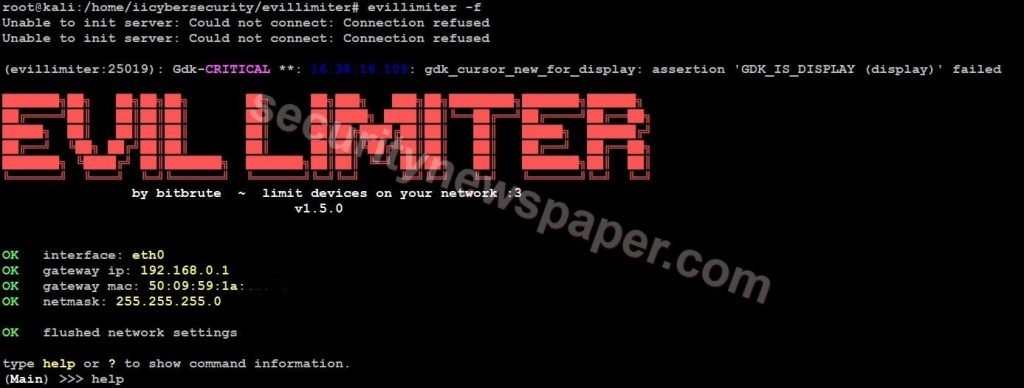

- Ahora, use el comando evillimiter -f para controlar el tráfico

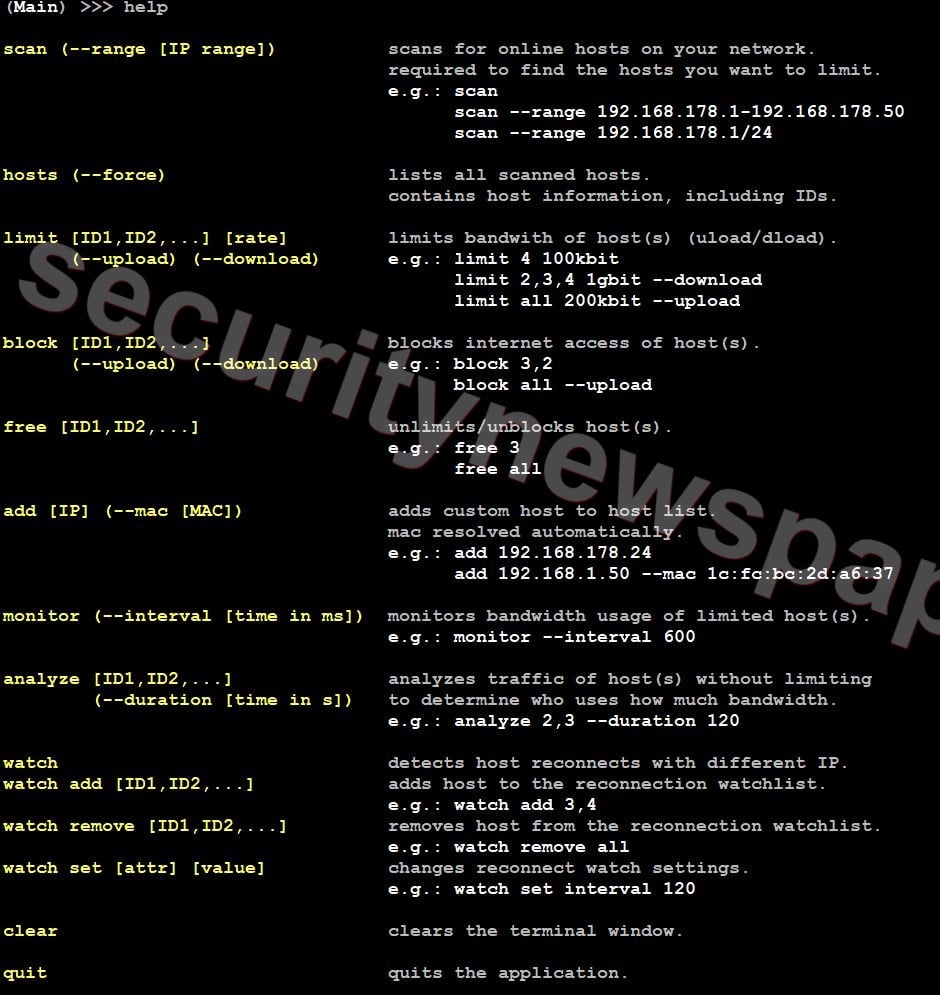

- Ahora, escriba help para encontrar las opciones de descarga

- Ahora, escriba la opción “escanear“. Esto escaneará toda la red y mostrará la cantidad de dispositivos conectados

(Main) >>> scan

100% |██████████████████████████████| 256/256

OK 5 hosts discovered.

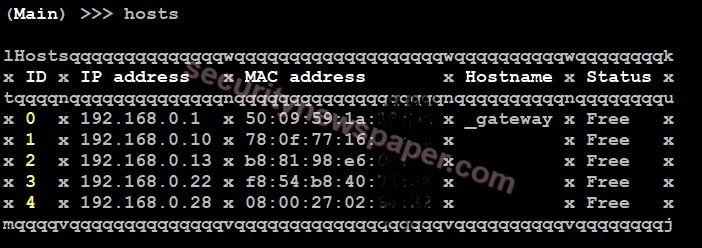

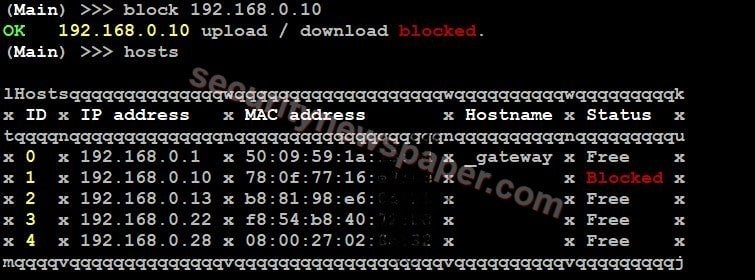

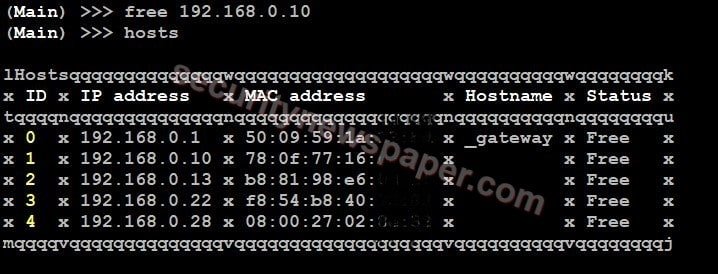

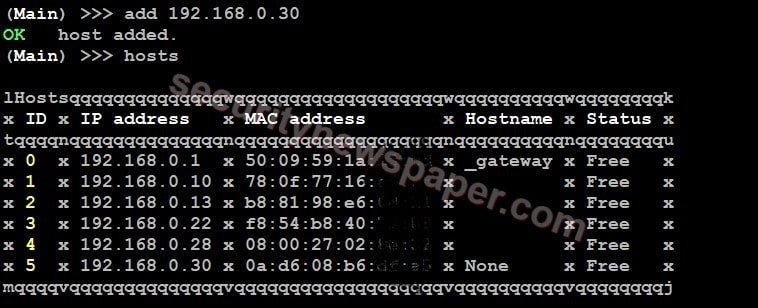

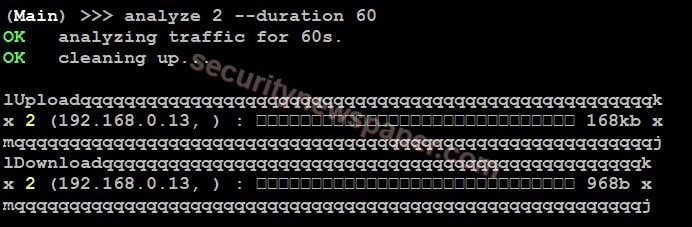

- A continuación, escriba hosts para ver la dirección IP y MAC del dispositivo

- Escriba block para bloquear una IP de dispositivo en nuestra LAN

- Escriba free para desbloquear la IP del dispositivo

- Escriba add para agregar un host en la red

- Escriba analyze para verificar la velocidad de descarga y carga para un dispositivo en particular

CONCLUSIÓN

Los hackers éticos le han mostrado cómo podemos controlar los dispositivos conectados a sus redes. Esta herramienta es una buena opción para los administradores de red.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad