En esta ocasión, los expertos en análisis de malware del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán un procedimiento fácil para crear sitios web falsos con el fin de extraer información de cualquier usuario de sistemas operativos como Android, iOS y Windows.

Es importante mencionar que la información contenida en este tutorial es solo para fines educativos e informativos, por lo que IICS no es responsable del mal uso que pueda darse a esta información.

Acorde a los expertos en análisis de malware, necesitaremos los siguientes elementos:

- Winrar Archiver

- JPG

- HxD Hex Editor HxD – Editor hexadecimal gratuito y editor de disco | mh-nexus

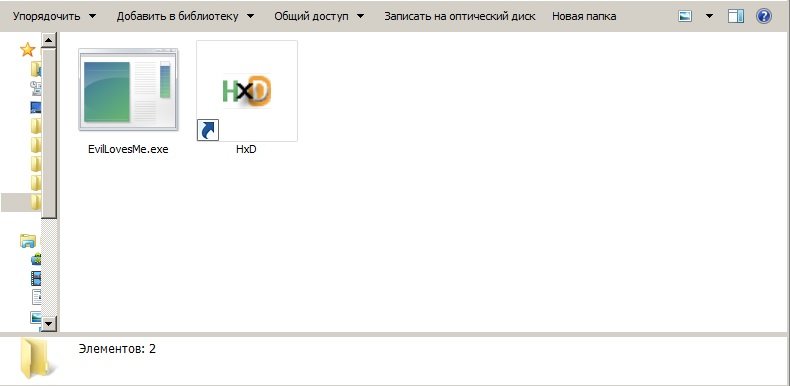

Para comenzar, instale HxD y suelte su icono en la carpeta con el virus

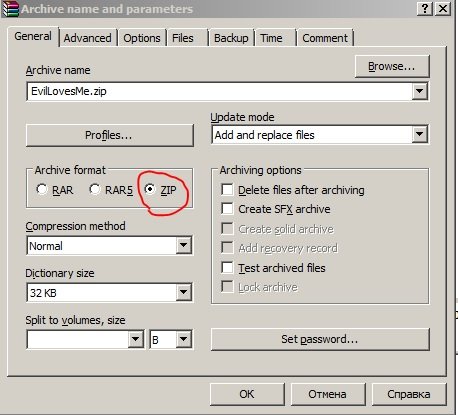

A continuación, tome el virus y archívelo, no hay problemas con la configuración, solo comprima este elemento en formato Zip

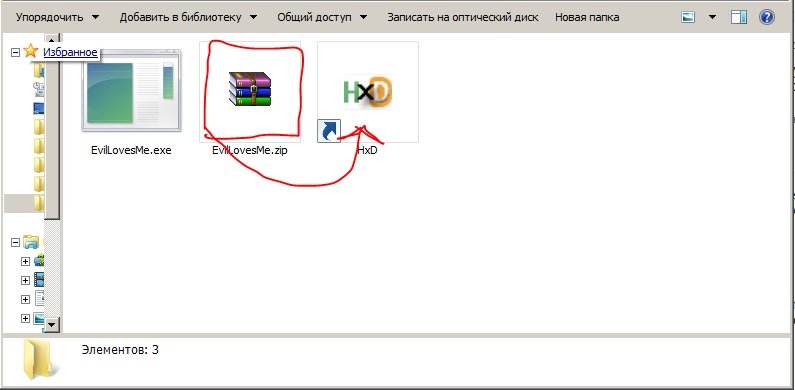

Como resultado, la herramienta arrojará un archivo con un virus en formato .exe

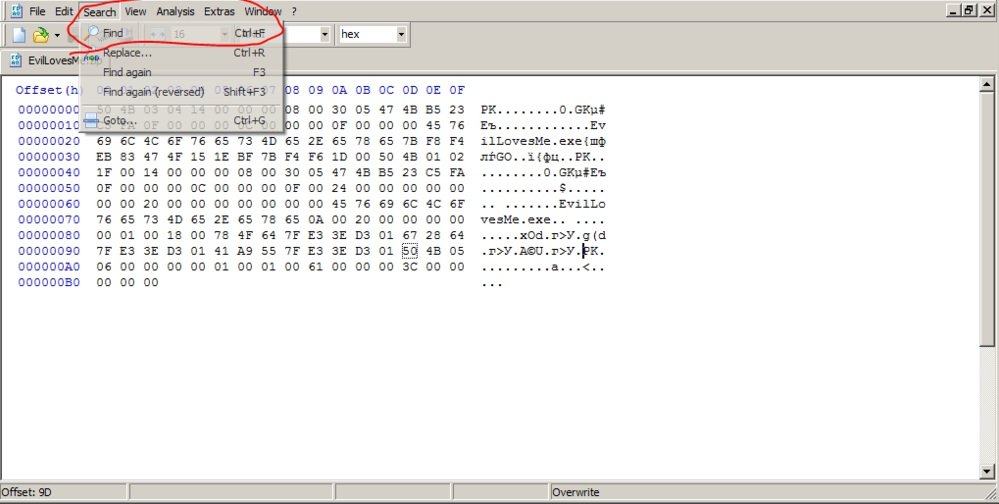

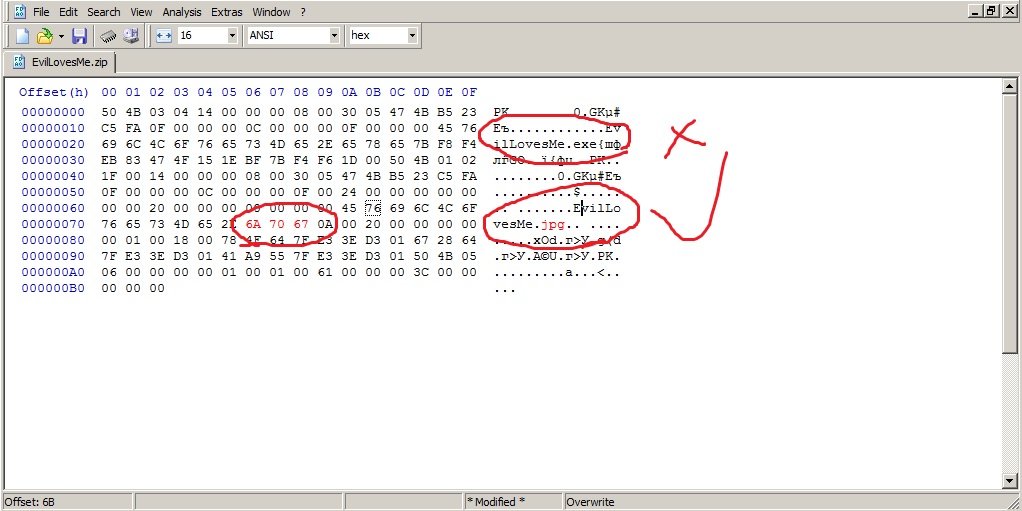

Acorde a los expertos en análisis de malware, se abrirá una ventana donde vemos todo el código, luego vamos a la pestaña Buscar> Buscar o presionamos Ctrl + F

Ahora, escriba en el cuadro de búsqueda “Nombre completo del virus.exe”

Al buscar, encontraremos dos registros, uno en la parte inferior y el otro en la parte superior del código. Trate de no confundirse, ya que necesitaremos el valor más bajo; a continuación cambiaremos el archivo .exe a la extensión .jpg.

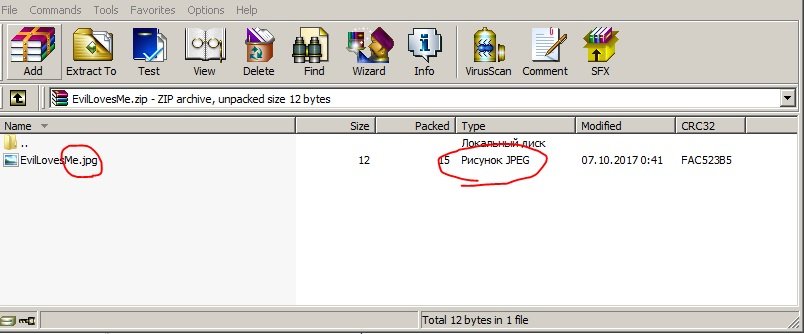

Ahora guardamos todo esto, abrimos nuestro archivo y vemos esta imagen.

Como puede ver, se muestra .jpg, junto a la pestaña Tipo, dice que se trata de una imagen JPEG.

Y eso es todo. También puede rehacer y lanzar este archivo ZIP bajo el formato .txt y lanzar este archivo como parte de una campaña de phishing o malvertising. Este ataque es altamente efectivo ya que los usuarios jamás desconfiarían de un simple archivo de texto.

No olvides que tu creación maliciosa, ya sea un cryptojacker o un backdoor, debe estar cifrada para no ser detectada por las soluciones antivirus, aunque ese será un tema para otra ocasión. Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad