Una evaluación de vulnerabilidad es un examen metódico de la infraestructura de la red, los sistemas informáticos y el software con el objetivo de identificar y abordar las vulnerabilidades de seguridad conocidas. Una vez que se identifican las vulnerabilidades, se clasifican según la importancia de solucionarlas o mitigarlas más temprano que tarde. Por lo general, la herramienta de exploración también proporciona instrucciones sobre cómo remediar o mitigar las vulnerabilidades descubiertas.

Los equipos de seguridad pueden utilizar los resultados de una evaluación de vulnerabilidades para comprender mejor la postura de seguridad de su red y establecer medidas de protección.

Todas las herramientas de evaluación de vulnerabilidades de código abierto que se enumeran a continuación se pueden descargar y utilizar de forma gratuita.

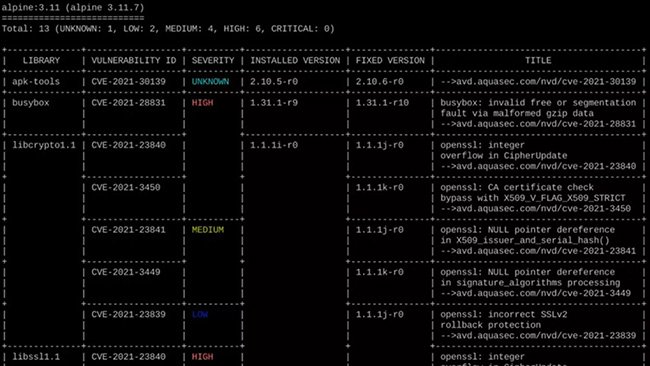

Aqua Trivy

Aqua Trivy es una herramienta de código abierto que detecta vulnerabilidades y proporciona una explicación del riesgo para que los desarrolladores puedan decidir qué componentes quieren usar en sus aplicaciones y contenedores. Trivy tiene diferentes escáneres que buscan diferentes problemas de seguridad y diferentes objetivos donde puede encontrar esos problemas.

Clair

Clair es un proyecto de código abierto para el análisis estático de vulnerabilidades en contenedores de aplicaciones (actualmente incluye OCI y docker). Los clientes usan la API de Clair para indexar las imágenes de sus contenedores y luego pueden compararlas con las vulnerabilidades conocidas.

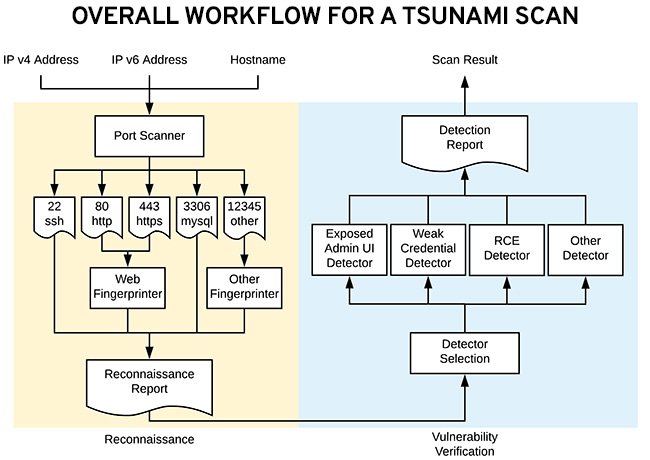

Tsunami

Tsunami es un escáner de seguridad de red de propósito general con un sistema de complemento extensible para detectar vulnerabilidades de alta gravedad con alta confianza. Tsunami es fácil de escalar, se ejecuta rápido y escanea de forma no intrusiva.

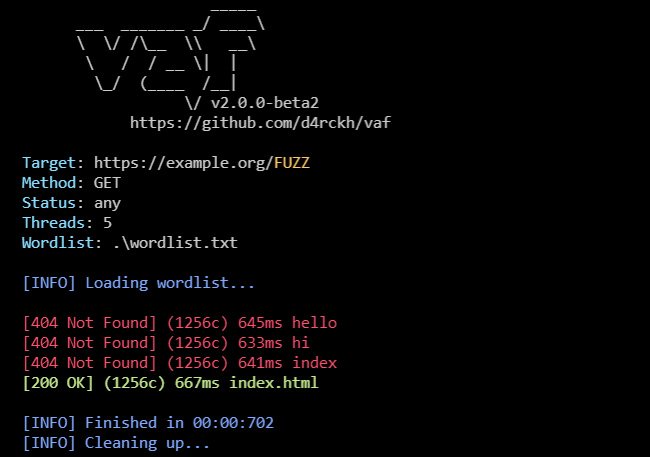

Vaf

Vaf es un fuzzer web multiplataforma con características como: subprocesamiento rápido, fuzzing de encabezado HTTP y proxy.

Zed Attack Proxy (ZAP)

Zed Attack Proxy (ZAP) es una herramienta gratuita de prueba de penetración de código abierto que se mantiene bajo el paraguas de OWASP. ZAP está diseñado específicamente para probar aplicaciones web y es flexible y extensible, incluso puede ejecutarlo en una raspberry pi.

Es especialista en ciberseguridad con más de 16 años de experiencia en seguridad de la información. Conoce muy bien la inteligencia de amenazas, la gestión de riesgos, la evaluación de vulnerabilidades y las pruebas de penetración, el análisis forense cibernético y la tecnología de seguridad en la nube (AWS, Azure, Google Cloud). Ocupó varios puestos de investigador de ciberseguridad en diferentes empresas. Tiene experiencia en diferentes industrias como finanzas, atención médica, marketing, gobierno, finanzas turísticas, aerolíneas, telecomunicaciones y biometría.