El análisis de malware es una de las labores más complejas en la comunidad de la ciberseguridad, mencionan especialistas en seguridad de aplicaciones. Una de las herramientas más confiables para los analistas de software maliciosos es el set basado en Linux conocido como REMnux, que por más de diez años ha apoyado en el combate al cibercrimen.

Debido a que reúne cientos de diferentes herramientas gratuitas para actividades como forense digital, respuesta a incidentes, análisis de malware, entre otras, REMnux se ha convertido en una de las más eficaces iniciativas en el combate al malware y la prevención de catastróficas infecciones que podrían comprometer las operaciones de empresas y organizaciones gubernamentales.

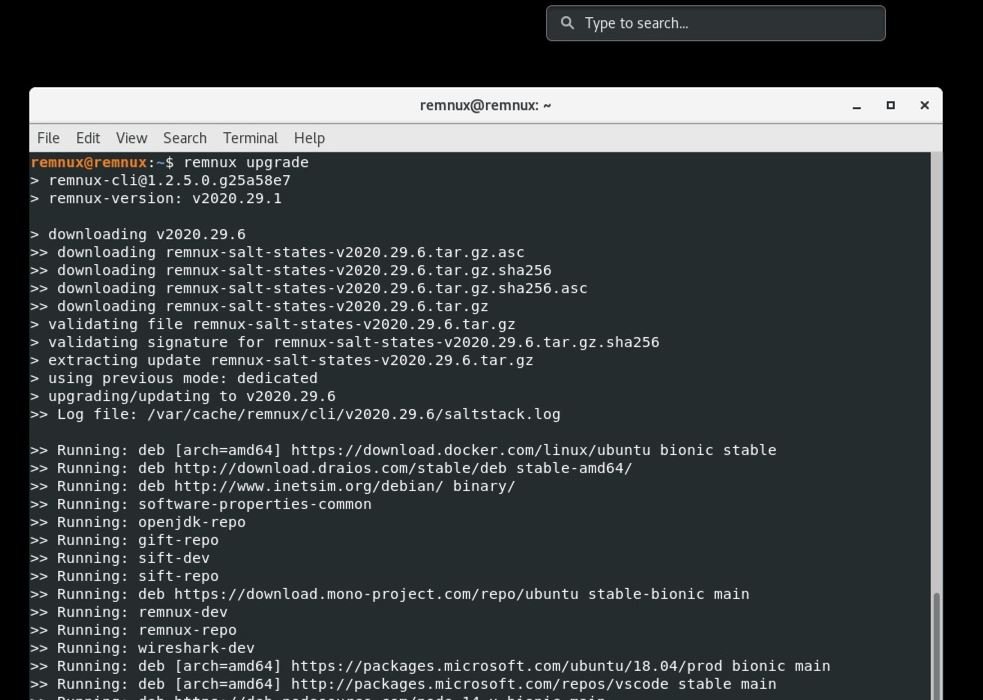

Otro atractivo de REMnux es su continua reconstrucción, mencionan los expertos en seguridad de aplicaciones. Gracias a esto, los desarrolladores mantienen actualizada la herramienta, por lo que el avance en el desarrollo de malware no es una ventaja significativa para los cibercriminales. Para esto, REMnux ahora cuenta con SaltStack que permite la automatización de la instalación y configuración del software de análisis, además de incluir una nueva arquitectura que facilita la retroalimentación con la comunidad de la ciberseguridad.

Entre las principales características de REMnux podemos encontrar:

Análisis de ejecutables de Windows

- Propiedades estáticas

- Cadenas y desofuscación

- Emulación de código

- Descompilación

Ingeniería inversa de binarios Linux

- Propiedades estáticas

- Descompilación

- Depuración

- Análisis de comportamiento

Análisis de otras formas de código malicioso

- Android: apktool, droidlysis3.py, etc.

- Java: cfr, procyon, jad, jd-gui, etc.

- Python: pyinstxtractor.py, etc.

- JavaScript: js, js-file, objects.js, etc.

- Shellcode: shellcode2exe.bat, etc.

- PowerShell: pwsh, base64dump

- Flash: swfdump, flare, flasm, swf_mastah.py, etc.

Análisis de documentos sospechosos

- Archivos de Microsoft Office: vmonkey, pcodedmp, olevba, xlmdeobfuscator, oledump.py, etc.

- Archivos RTF: rtfobj, rtfdump

- Emails: emldump, msgconvert

- Archivos PDF: pdfid, pdfparser, pdfextract, pdfdecrypt, etc.

Respecto a la década de uso de REMnux, el principal fundador y desarrollador, Lenny Zeltser, menciona: “Es difícil creer que han pasado 10 años desde el lanzamiento de la primera versión. Durante estos años, esta distribución se convirtió en la opción más popular entre los analistas de malware y expertos en ingeniería inversa”.

Para los expertos en seguridad de aplicaciones, REMnux es tan importante para el análisis de malware como Kali lo es para el pentesting. Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática, se recomienda ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad