Google retira estas 13 aplicaciones con malware capaces de acceder a privilegios root

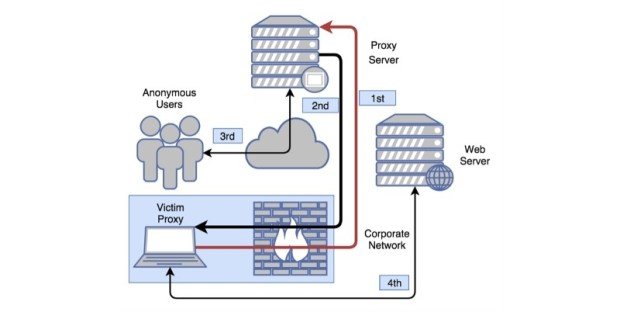

La trama de Brain Test sigue viva. La empresa de seguridad Lookout ha descubierto en Google Play varias aplicaciones que utilizan las mismas técnicas o parecidas de malware que estasLEER MÁS