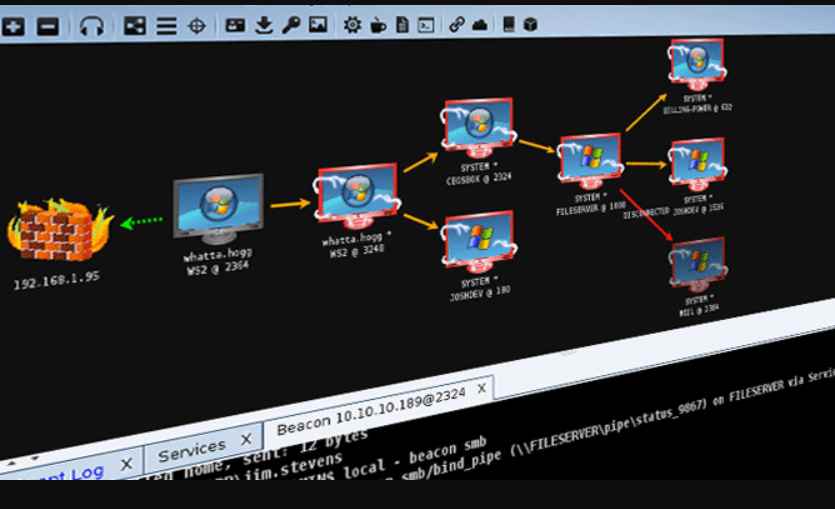

La aterradora realidad de la vulnerabilidad CVE-2023-4966 de Citrix “Parche no puede ayudar”

En un ámbito digital donde la seguridad constituye la base de las operaciones fluidas, las vulnerabilidades actúan como bombas de tiempo, a la espera de ser explotadas. Una de esas vulnerabilidadesLEER MÁS