OneNote es uno de los componentes más populares del paquete de Microsoft 365 en el que la empresa todavía está trabajando para mejorar incluso mientras hablamos lanzando nuevas actualizaciones. Sin embargo como consecuencia de las pruebas beta continuas del producto, los hackers han descubierto y explotado debilidades para lanzar ataques de malware basados en phishing . Ahora, los profesionales de la seguridad están haciendo sonar la alarma sobre los delincuentes que utilizan archivos de OneNote para implantar malware de forma encubierta en las máquinas de los usuarios. Los archivos adjuntos se envían a través de correos electrónicos de phishing.

Los actores de amenazas aprovechan las frecuentes actualizaciones de funciones que Microsoft realiza en OneNote para instalar malware en las computadoras de los usuarios engañándolos para que hagan doble clic en los correos electrónicos no deseados. Esto hace que la computadora del usuario ejecute automáticamente un script que descarga malware desde ubicaciones remotas. El dispositivo de un usuario puede estar infectado con malware que luego puede usarse no solo para robar contraseñas sino también para atacar billeteras de criptomonedas o incluso para instalar otro software en el dispositivo sin el conocimiento del usuario.

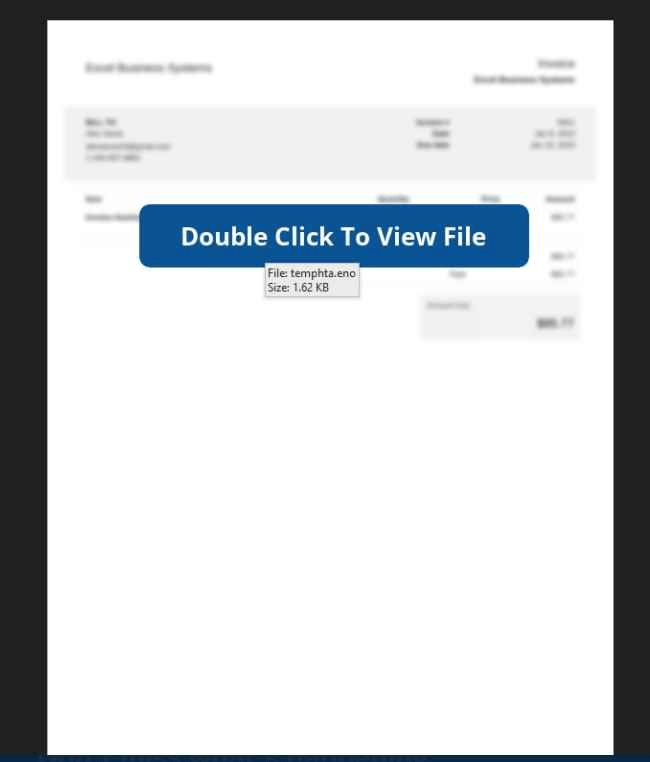

Al principio Microsoft eliminó la capacidad de sus documentos de Office para hacer uso de macros, lo que impedía que los actores maliciosos usaran archivos de Excel y Word para distribuir malware. Además los usuarios no pueden abrir archivos ZIP e ISO sin pasar primero por una serie de advertencias de seguridad ya que Microsoft ha restringido esta funcionalidad. Los hackers han descubierto métodos para eludir la prohibición de las macros, lo que les permite propagar malware. Los correos electrónicos de phishing pueden incluir una variedad de archivos adjuntos falsos, incluidas facturas fraudulentas confirmaciones de entrega o alertas entre otras cosas.

La mayoría de las veces, las fotografías en el correo electrónico estarán ocultas y la línea de asunto dirá “Doble clic para ver el archivo”. Sin embargo al hacerlo en realidad se inicia un archivo de secuencia de comandos de Visual Basic malicioso, que inicia contactos con un servidor remoto para instalar malware, que puede incluir una variedad de troyanos. El archivo está diseñado para explotar vulnerabilidades en el lenguaje de programación Visual Basic de Microsoft.

Microsoft ya ha puesto fin a la minería de criptomonedas en su red ya que esta actividad suele estar asociada con el acceso ilegal de usuarios. Debido a esto se ha producido una reducción drástica del deterioro y la interrupción de los servicios en la nube.

Sin embargo, para que los usuarios de OneNote se protejan por completo es fundamental que no ignoren las advertencias que muestra el programa y que utilicen la autenticación multifactor, el software antivirus y los cortafuegos siempre que sea posible. Además de esto es fundamental que se abstengan de descargar archivos adjuntos de URL de correo electrónico con los que no están familiarizados.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad