Aquí les dejo una completa colección de herramientas para realizar test de penetración y localización de redes inalámbricas:

Más información y descarga:

https://sourceforge.net/projects/wellenreiter/

Más información y descarga de Slitaz Aircrack-ng:

https://www.aircrack-ng.org/doku.php?id=slitaz

Más información y descarga de InSSIDer.

https://www.metageek.net/products/inssider

Hwk.

Es una herramienta para test de penetración y stress test de redes inalámbricas. Ofrece varios modos de trabajo, además, permite simplemente monitorizar las redes inalámbricas para alinear la antena y mejorar la potencia de la señal. Hwk también trabaja con redes cifradas en WPA/WPA2 , pero su función no es romper el cifrado, simplemente explotar las debilidades del nivel 2, en concreto la subcapa MAC , por ejemplo: paquetes desautenticación no verificados.

Entre sus características destacan:

- Técnicas de fuzzing.

- Inundaciones de paquetes de autenticación.

- Inundaciones de paquetes de desautenticación.

- Permite realizar alineación de la antena para una mejor potencia de señal.

- Stress test.

- Inyección de balizas.

Modos de trabajo:

El modo escáner (–scan).

Modo de escáner se utiliza para recopilar información de los puntos de acceso activos en la zona. La información que se recopila es: las direcciones MAC, revela las conexiones de datos, quién está enviando solicitudes de sondeo y determinar el canal del punto de acceso.

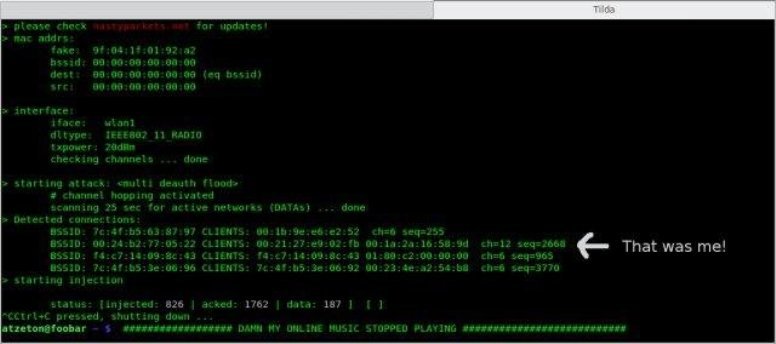

Inundacion de paquetes de desautenticación (–deauth).

Envía constantemente paquetes desautenticación con la mac de un cliente específico. Si no se especifica ningún canal, hwk lo intenta detectar automáticamente. Si el número de paquetes enviados es similar a (o mayor que) los ACKs, significa que los paquetes de desautenticación se recibieron correctamente.

Inundación de paquetes de autenticación (–auth).

Lanzar una inundación de autenticación contra un punto de acceso específico. De hecho, este modo es muy similar a la inundación desautenticación pero envía falsos paquetes de autenticación, es un ataque de DoS clásico.

Modo de enfoque (–focus).

Modo de enfoque es útil para la alineación de la antena, mostrando la intensidad de la señal, se pueden probar diferentes posiciones de la antena para determinar cuál es la mejor.

Prueba de inyección (–testinject).

Pruebas de inyecciones de paquetes que ayudan a determinar si la inyección funciona correctamente en el canal, o en todos los canales.

Modo repuesta al Fuzzing.

Se inyectan diferentes paquetes que se han llenado utilizando, al azar, etiquetas como: el canal, código de país… con el objetivo de encontrar debilidades de implementación.

Modo multi-deautenticación (–9).

Escucha con un retardo por defecto de 25 segundos y va saltando de canal, detectando varias conexiones de datos y después envía paquetes deautenticación a todos los integrantes de la conexión detectados.

Más información y descarga de hwk:

https://sourceforge.net/projects/hwk/

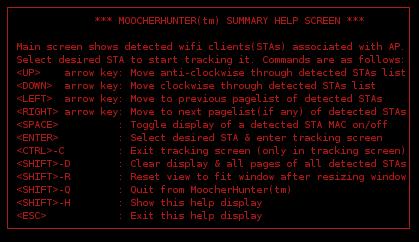

MoocherHunter.

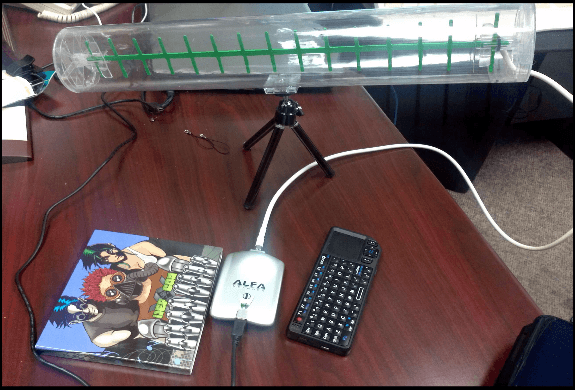

Para utilizar MoocherHunter es preciso emplear una antena direccional y un ordenador portátil para poder seguir la señal y aislarla hasta localizar la fuente exacta.

Esta herramienta se encuentra en el LiveCD OSWA-Assistant que contiene herramientas para la auditoria de redes inalámbricas. MoocherHunter solo soporta los chipset de tarjetas inalámbricas: Prism54G (HARDMAC), Atheros, RTL8187, RT2500, RT2570, IPW2200 y IPW2915.

Más información y video demostración de MoocherHunter:

https://securitystartshere.org/page-training-oswa-moocherhunter.htm

Más información y descarga de LiveCD OSWA-Assistant:

https://securitystartshere.org/page-training-oswa-assistant.htm

“The Deck” está basada en Ubuntu y cuenta con cientos de herramientas

Poder alimentar el sistema utilizando una batería permite varias posibilidades a la hora de realizar los test de penetración como:

- Dejar el sistema en un punto para realizar los test durante unas horas y conectarte remotamente a el para extraer los datos.

- Dejar el sistema en un punto para realizar los test y recogerlo posteriormente para analizar los datos.

- Montar el sistema en un Drone y realizar test de penetración a redes inalambricas y a otros Drones. Con la posibilidad de conectarse de forma remota o sin conectarse recogiendo posteriormente los datos una vez en tierra.

El autor del proyecto Philip Polstra utiliza un montaje muy curioso, BeagleBoard-xM con una pantalla táctil de ULCD7 montado en una fiambrera de Buzz Lightyear, un segundo BeagleBoard-xM sin pantalla y un BEAGLEBONE. Y los conecta entre sí con un concentrador de red con conexión USB. Utilizando también 2 adaptadores WiFi Alfa y una antena direccional para las redes WiFi.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad