Madonna cree que su PC fue comprometida tras la filtración de seis demos

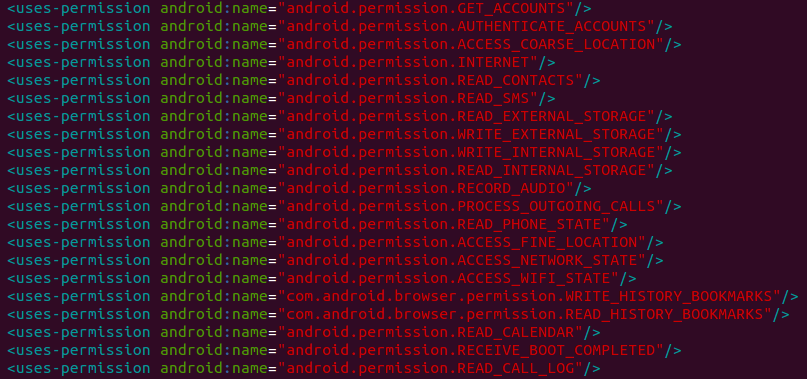

Sucede que a la Chica Material le han robado su material, y está culpando a los cibercriminales. Este fin de semana, Madonna lanzó inesperadamente seis canciones en iTunes, pertenecientes aLEER MÁS