Es posible espiar cualquier teclado inalámbrico Microsoft con un cargador USB

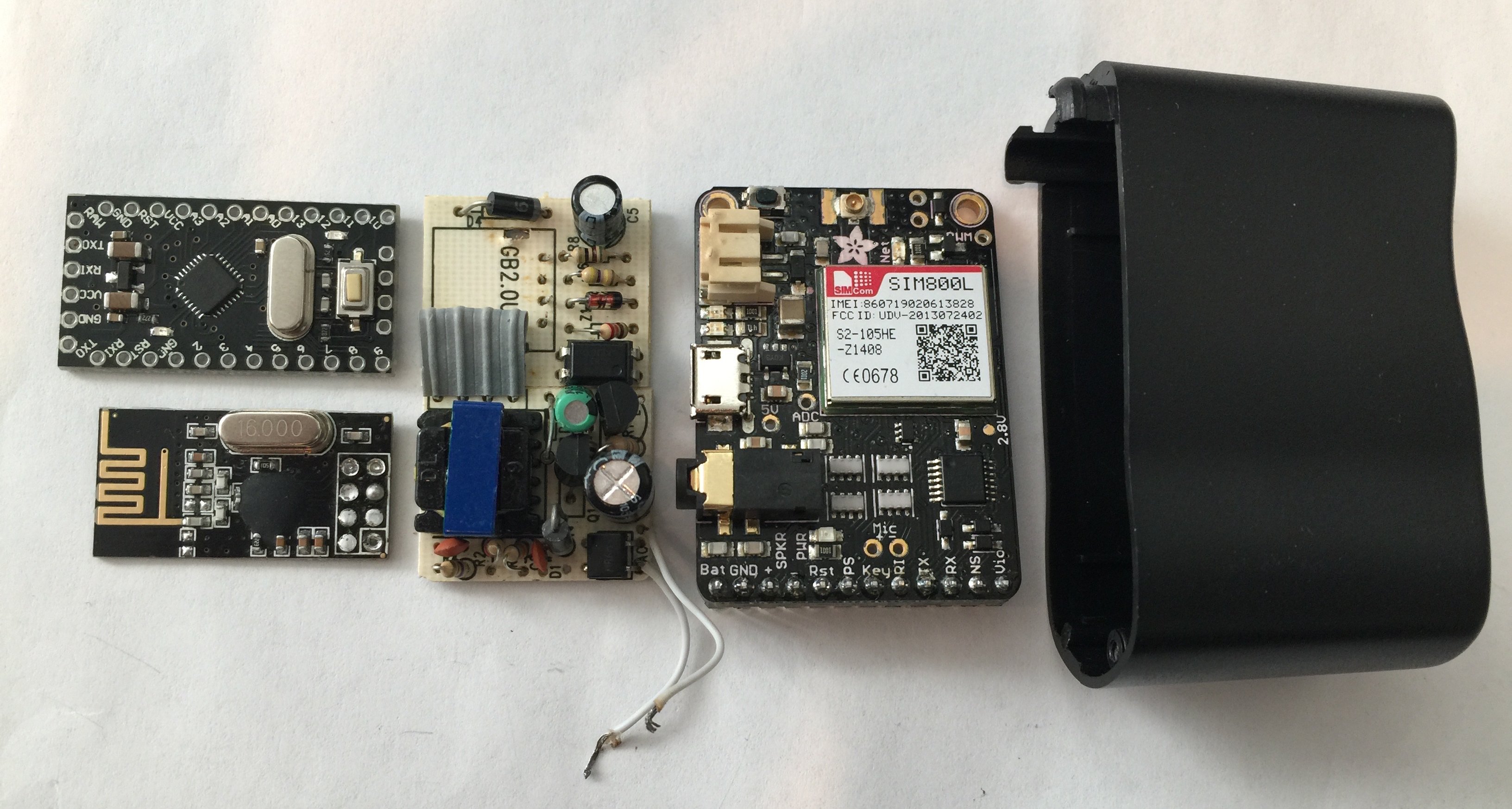

Recientemente ha sido descubierta una vulnerabilidad que afecta a casi todos los teclados inalámbricos fabricados por la compañía de Redmond, Microsoft. Gracias a lo que parece ser un simple cargadorLEER MÁS