Descubren cómo robar una cuenta de Google con doble autentificación

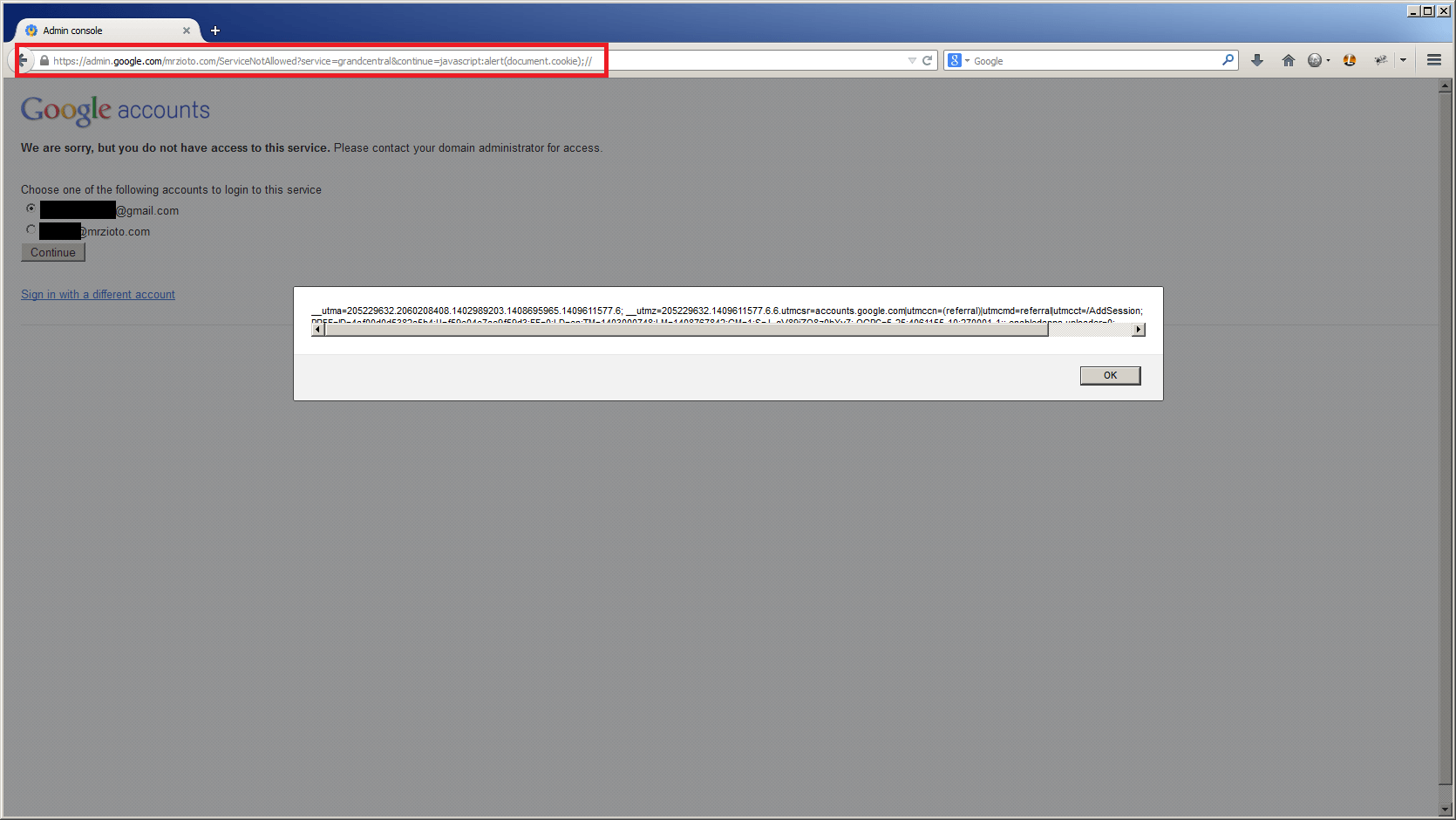

Un fallo de seguridad ha sido descubierto en la consola de administrador de las aplicaciones de Google. Dada esta vulnerabilidad (XSS), los atacantes tenían la posibilidad de desactivar la autenticación enLEER MÁS