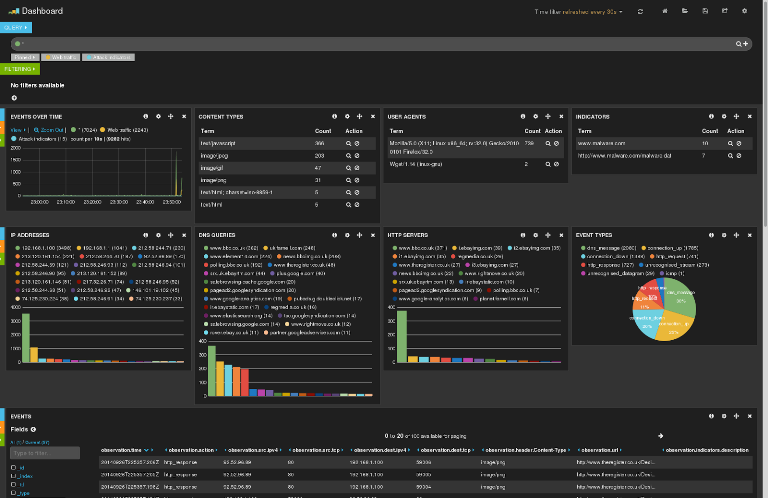

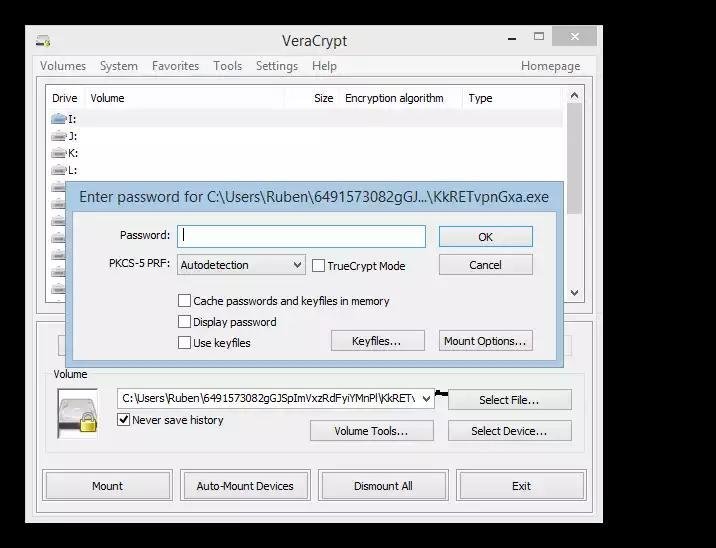

El virus mutante cambiaba su identidad hasta 19 veces al día para evitar su detección

Una fuerza policial internacional rodea a un delincuente que muta ante sus ojos y se escabulle para continuar con sus fechorías justo cuando parece que están a punto de atraparle.LEER MÁS