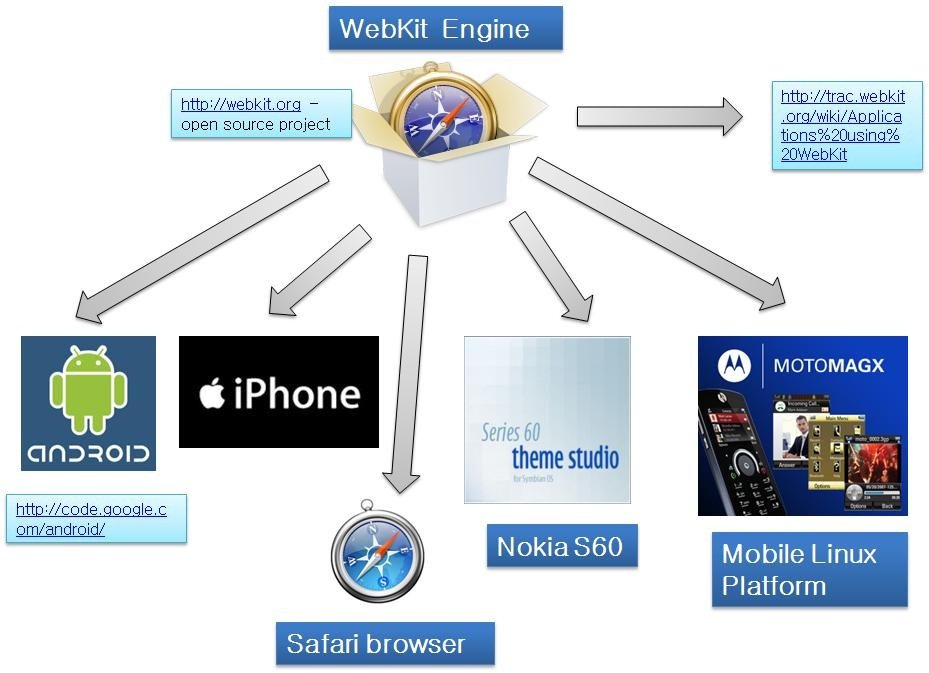

Actualización de seguridad de Safari 8.0.6, 7.1.6 y 6.2.6 para solucionar problemas de WebKit

Apple ha publicado una serie de actualizaciones de Safari, elevando las actuales versiones a Safari 8.0.6, 7.1.6 y 6.2.6, para solucionar varios problema de seguridad en WebKit, el motor detrásLEER MÁS