Ciberataque expone datos de 4 millones de empleados federales de EE.UU.

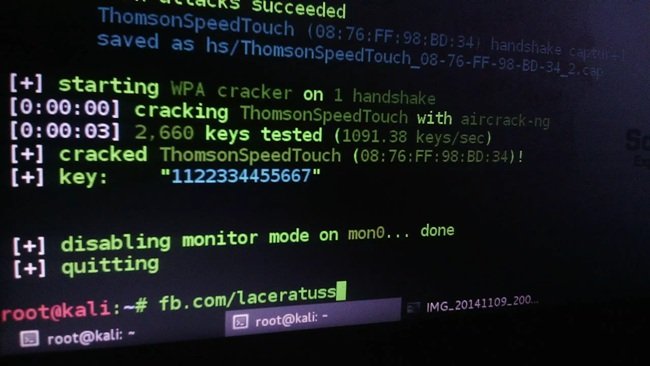

La FBI dice que está investigando el ciberataque a los servidores de la agencia gubernamental que se encarga de realizar revisiones del historial criminal del personal gubernamental. Un ataque cibernéticoLEER MÁS