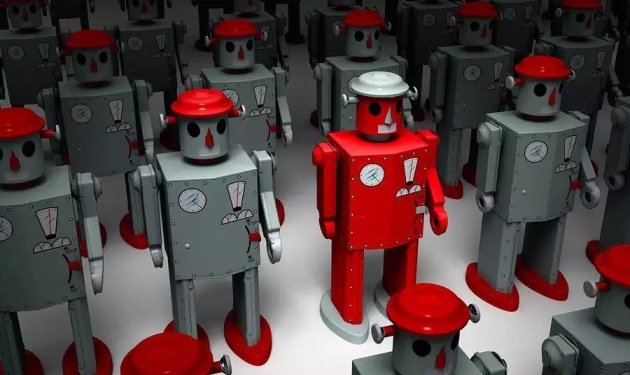

Ransomware en archivos PIF: ¿resurge una técnica del pasado?

Últimamente hemos visto en el Laboratorio de Investigación de ESET Latinoamérica la aparición de archivos maliciosos en formato PIF. Este tipo de archivos fue ideado para la ejecución de programasLEER MÁS