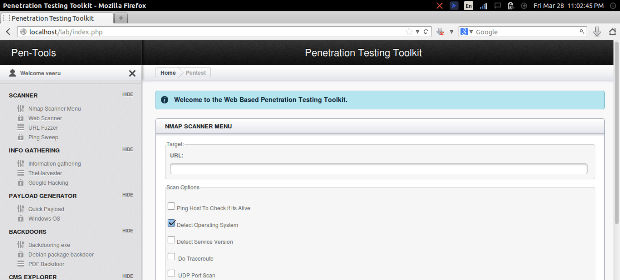

Suite completa de herramientas para automatizar test de penetración a sitios Web.

Penetration-Testing-Toolkit es una suite de herramientas para automatizar de test de penetración a sitios Web, utilizando técnicas de: escaneado de una red, exploración de CMS, generación de información de PayloadsLEER MÁS