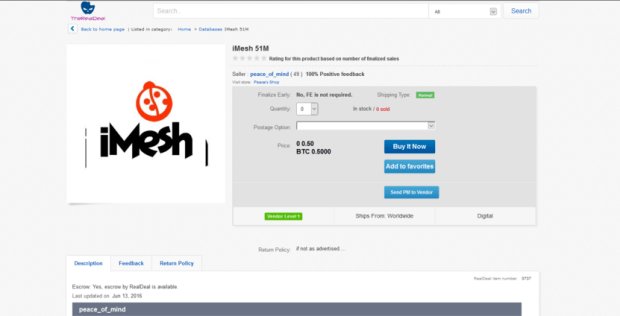

Aparece una nueva vulnerabilidad crítica 0-day en Adobe Flash Player

Aunque con los estándares actuales de Internet es posible hacer prácticamente cualquier cosa, muchas de las páginas web creadas hace varios años, antes del lanzamiento de HTML5, necesitaban utilizar complementosLEER MÁS