La mitad de los anuncios en las webs de streaming contienen malware

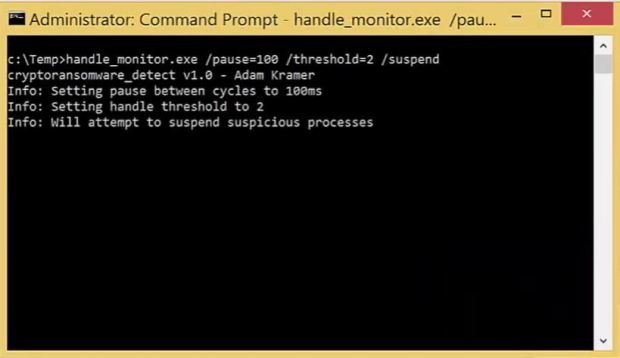

Cuando hay una retransmisión deportiva en cerrado, hay muchos usuarios que tienden a utilizar webs que emiten contenido vía streaming. Rojadirecta ha tenido múltiples litigios y problemas legales, hasta queLEER MÁS