Hacking de autos en velocidad: cuando vulnerabilidades críticas se vuelven fatales

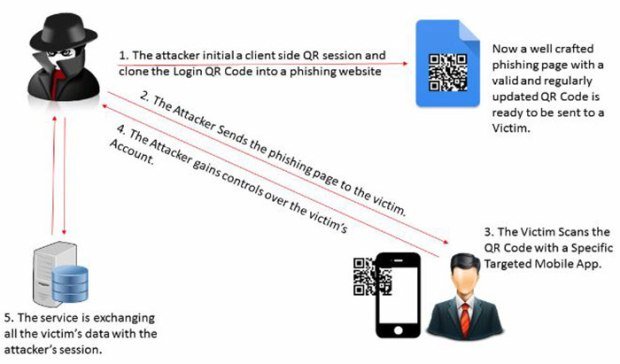

Hay una diferencia fundamental entre cibercriminales e investigadores de vulnerabilidades de sombrero blanco. Cuando un sombrero blanco encuentra una vulnerabilidad puede explorarla y escribir una interesante presentación sobre lo queLEER MÁS