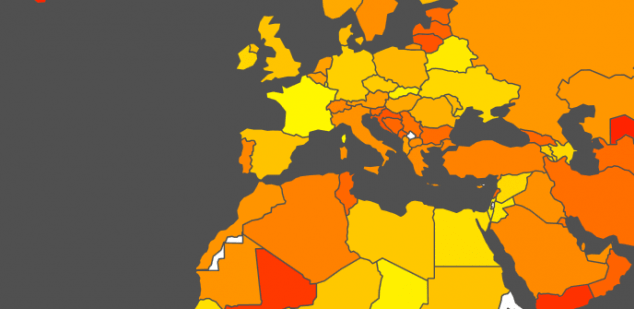

El mapa SS7Map te muestra la [IN]seguridad de las redes móviles de los operadores

Las redes móviles de los operadores utilizan el protocolo SS7 para las comunicaciones. SS7 es el sistema de señalización por canal común nº7, y es un conjunto de protocolos queLEER MÁS