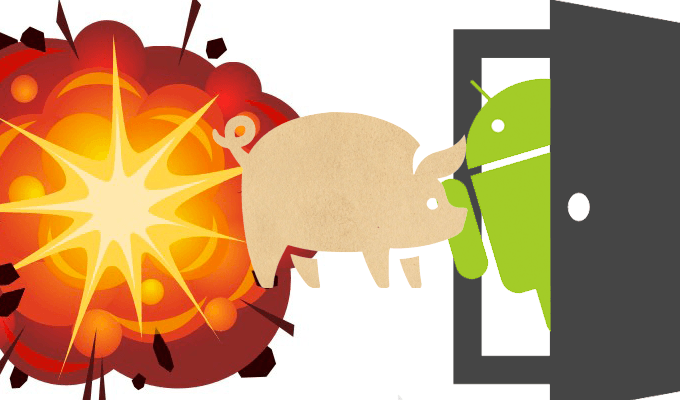

La mitad de móviles Android pueden estar infectados con el virus Ghost Push

Hace exactamente un año las empresas de seguridad alertaron de la presencia de un nuevo troyano denominado Ghost Push, un peligroso malware que en poco más de un mes fue capazLEER MÁS