Los ataques DDoS de menos de 20Mbps dejan sin servicio a los firewall

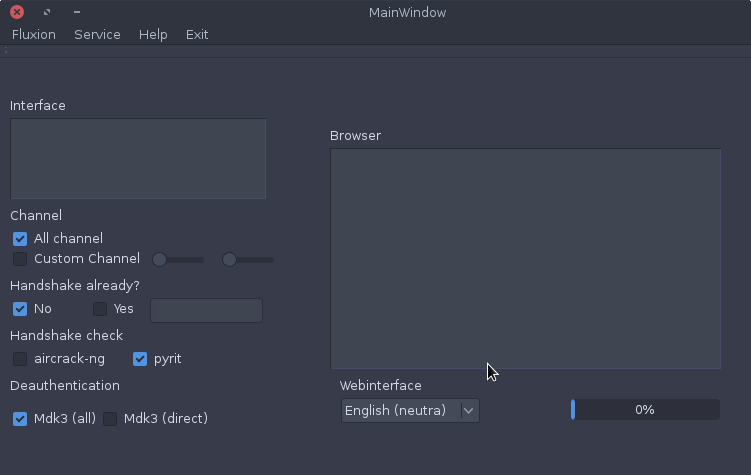

Tras el gran ataque de denegación de servicio distribuido, o DDoS, llevado a cabo contra DynDNS hace un par de semanas, muchos piratas informáticos han empezado a interesarse de nuevoLEER MÁS