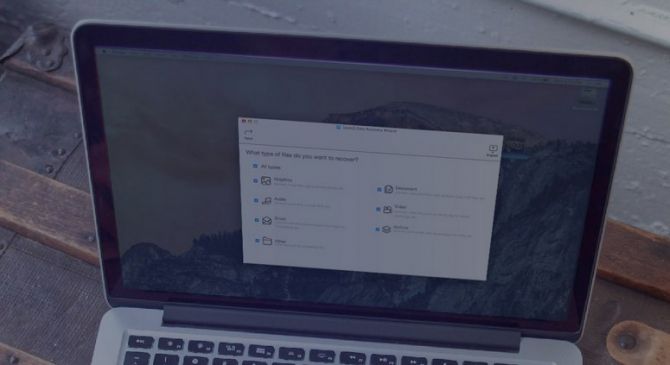

EaseUS Data Recovery Wizard para Mac: el remedio ante pérdidas accidentales de archivos

EaseUS Data Recovery Wizard para Mac ofrece las herramientas necesarias para recuperar archivos borrados por error. Evita la siempre dramática pérdida accidental de datos. Podríamos asegurar sin miedo a equivocarnosLEER MÁS