Soleado y con probabilidad de credenciales robadas: otra app falsa en Google Play

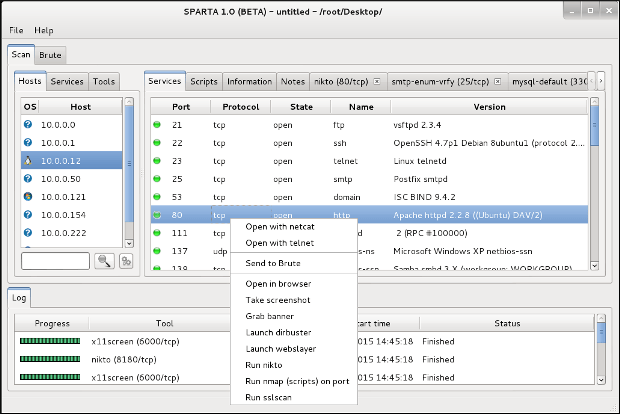

Usuarios de Android fueron blanco de un nuevo malware bancario con capacidades de bloqueo de pantalla, escondido en una aplicación de pronóstico del tiempo disponible en Google Play. Detectado porLEER MÁS