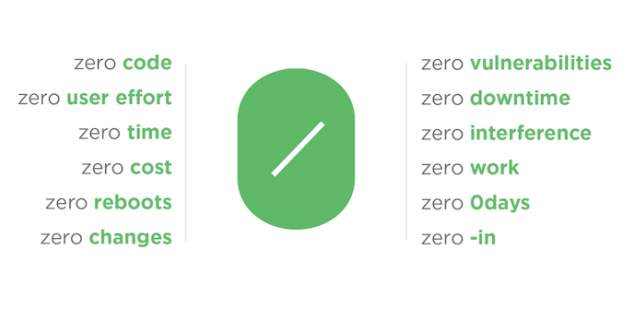

Este dispositivo sirve de ‘cortafuegos’ frente al ‘malware’ oculto en unidades USB

Los troyanos y el ‘phishing’ no dejan de multiplicarse aunque cada vez sean más las medidas para hacerles frente. Los ciberataques a través de unidades USB son algunos de losLEER MÁS