Nueva investigación sobre Carbon, el backdoor que usa el grupo Turla

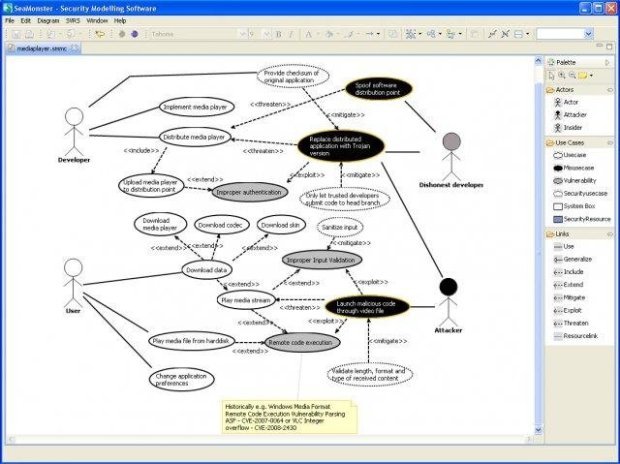

El grupo de espionaje Turla ha estado apuntando a varias instituciones durante muchos años. Recientemente encontramos varias nuevas versiones de Carbon, un backdoor que participa en la segunda instancia delLEER MÁS