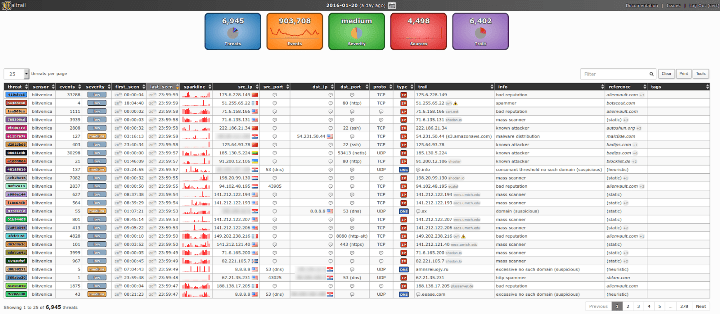

Sistema de detección de tráfico malicioso.

Maltrail es un sistema de detección de tráfico malicioso, que utiliza listas públicas (listas negras) que contienen pistas maliciosas y generalmente sospechosas, junto con pistas estáticas compiladas a partir deLEER MÁS