Estas son las diferencias ente vulnerabilidad y amenaza

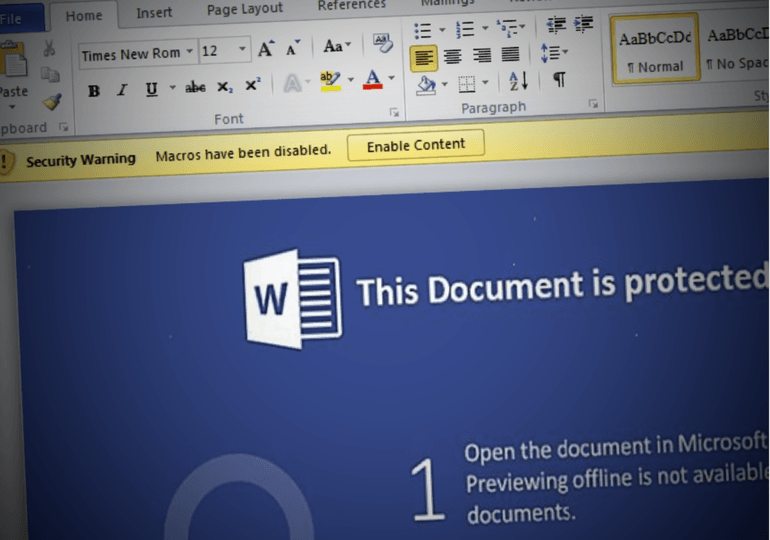

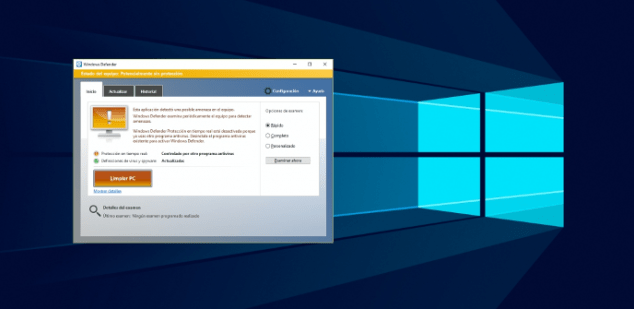

En la actualidad, con las noticias relacionadas con la ciberseguridad en todas las portadas, estamos más que acostumbrados a escuchar o leer los conceptos amenaza o vulnerabilidad. Aunque hay muchasLEER MÁS