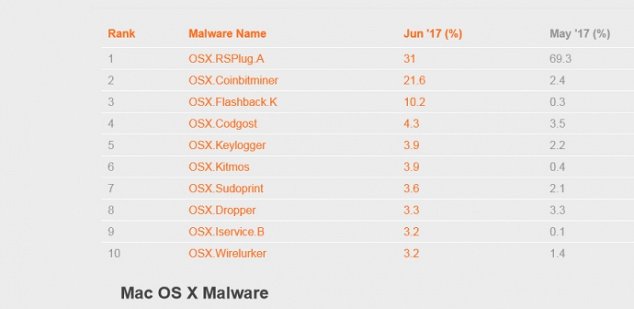

Malware que roba contraseñas se vende por 7 dólares en la Deep Web

Un conjunto de investigadores de la compañía de seguridad Proofpoint alerta de que ha sido detectado un malware que tiene la capacidad de robar las contraseñas de los usuarios. Además, losLEER MÁS