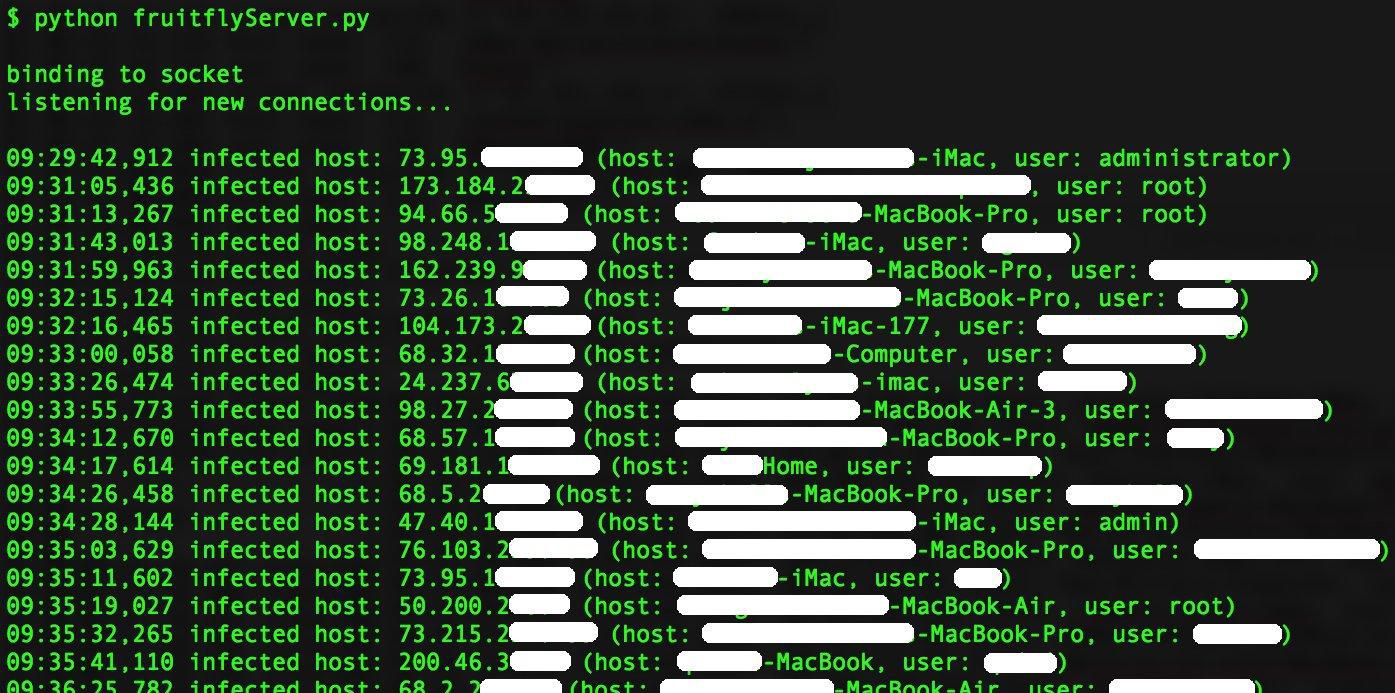

Un malware lleva años infectando ordenadores Mac sin ser detectado

Ningún sistema operativo es inmune a hackeos o a malware. Esto incluye también a macOS, la última versión del sistema operativo para ordenadores de Apple, que muchos afirman que “no tiene virus”. NadaLEER MÁS