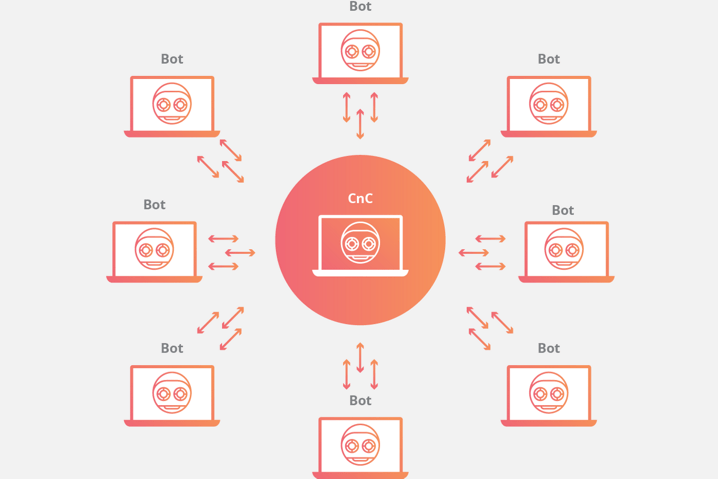

Logran desactivar Andromeda, una de las mayores familias de malware vinculadas a las botnets

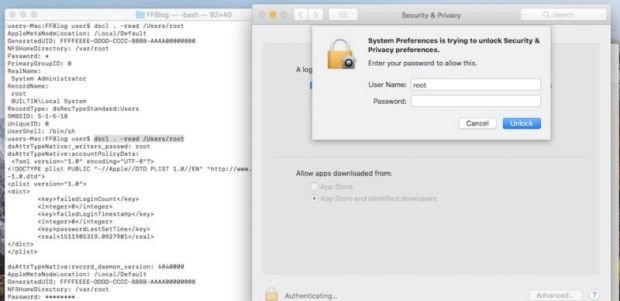

Una operación internacional llevada a cabo en coordinación por Europol y otras fuerzas del orden ha terminado con la desactivación de una de las mayores familias de malware existentes: Andromeda. Andromeda,LEER MÁS